У ВТБ сегодня явно не лучший день. Пока в США обсуждают загадочное приложение «Сириус», которое многие связывают с банком, российские пользователи массово жалуются на сбои в работе онлайн-сервисов ВТБ.

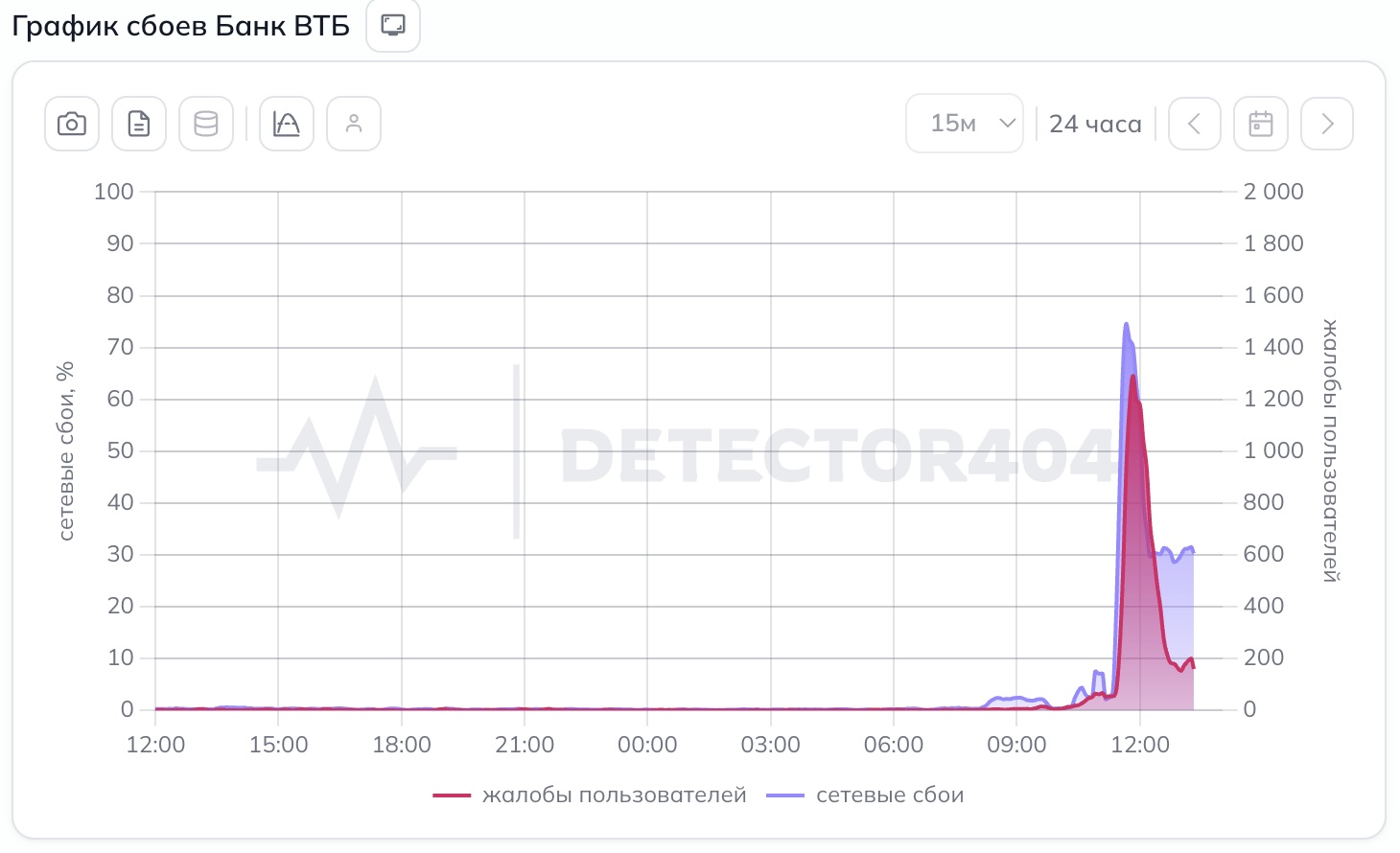

По данным сервиса Downdetector, только за последний час было зафиксировано более 3,4 тысячи обращений от клиентов.

Жалобы поступили как минимум из 21 города России. Пользователи пишут о проблемах с мобильным приложением и интернет-банком.

Наибольшее число сообщений о неполадках поступило из Санкт-Петербурга, Москвы и Московской области, а также Самарской и Ленинградской областей.

Сервис «Сбой.рф» рисует похожую картину. По его данным, количество сообщений о проблемах превысило две тысячи. При этом почти треть жалоб пришлась на Москву, ещё около 15% — на Санкт-Петербург.

На момент публикации ВТБ официально не прокомментировал ситуацию. РБК направил запрос в банк.

Сбой произошёл на фоне другой громкой истории вокруг ВТБ. Ранее стало известно, что приложение под названием «Сириус», официально выдающее себя за таймер продуктивности по методу Pomodoro, неожиданно поднялось на третье место среди бесплатных приложений американского App Store.

Журналисты и исследователи предположили, что под видом безобидного планировщика может скрываться очередной замаскированный клиент ВТБ для пользователей iPhone.