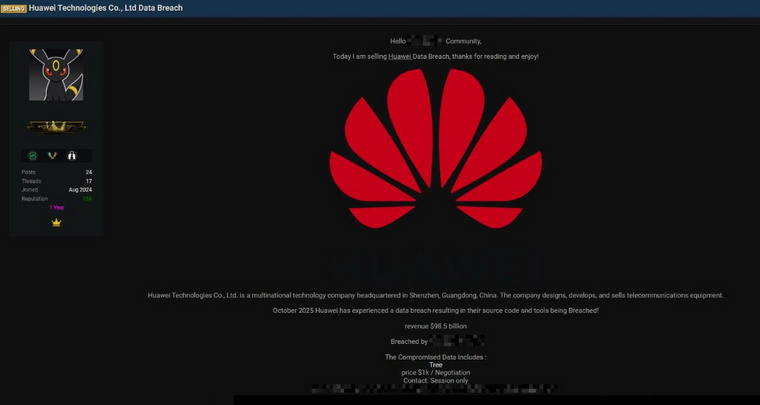

Злоумышленники утверждают, что взломали системы Huawei Technologies и получили доступ к исходным кодам софта и инструментам разработки. Информация, якобы украденная у производителя телеком-оборудования, выставлена на продажу.

Какие именно внутренние данные удалось заполучить и в каком объеме, продавец не уточнил.

Эксперты проверяют информацию об утечке (авторам атак свойственно бахвальство на пустом месте, ради славы). Официальных заявлений самой Huawei по этому поводу пока нет.

Если кража со взломом подтвердится, инцидент нанесет ощутимый урон репутации техногиганта и создаст дополнительные риски для его глобальной клиентуры.

Утечка исходников способна раскрыть уязвимости софта, проприетарные алгоритмы и механизмы безопасности. Подобную информацию можно использовать для проведения целевых атак.

Корпоративным пользователям продуктов Huawei рекомендуется усилить мониторинг сетей на предмет аномальной активности и удостовериться в том, что наличная защита четко реагирует на IoC, причиной появления которых может оказаться инцидент у поставщика.