«Лаборатория Касперского» обнаружила, что многие крупные организации в России пострадали от шифровальщика RAA. Троянец не только делает файлы нечитаемыми, но и загружает на устройство программу Pony для кражи паролей, позволяющую получить доступ к почтовым аккаунтам жертвы.

Вероятно, это помогает злоумышленникам проводить целевые атаки: рассылая вредоносные письма по адресному списку пострадавшего от его имени, они тем самым усыпляют бдительность новых потенциальных жертв.

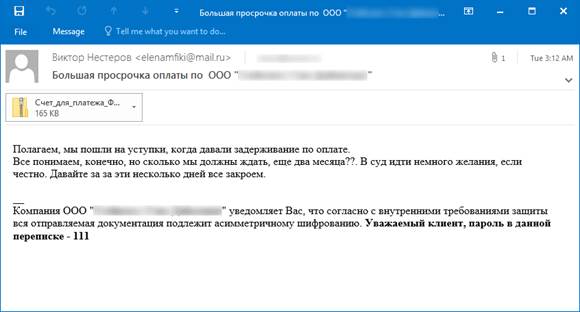

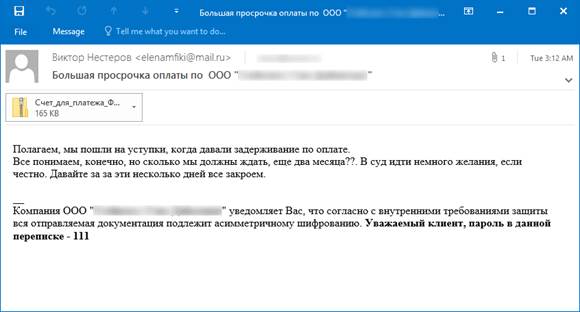

Шифровальщик RAA полностью написан на языке JScript, что является редкостью среди зловредов этого типа. Распространяется он через электронные письма, имитирующие уведомления о просроченном платежном поручении. Чтобы затруднить обнаружение зловреда антивирусными средствами, злоумышленники используют архивацию. Вредоносный файл c расширением .js вложен в письмо в виде архива, защищенного паролем, который также указан в сообщении. Шифровальщик начинает свое действие после того, как пользователь распаковывает архив и запускает js-файл. Для придания письму убедительности мошенники добавляют, что из соображений безопасности прикрепленный документ защищен также методом асимметричного шифрования.

Скриншот электронного письма, через которое распространяется шифровальщик RAA

Троянец RAA активно развивается. Его новая версия, появившаяся в августе, не запрашивает ключ для шифрования у сервера управления, а создает, шифрует и хранит его на зараженном устройстве, благодаря чему зловред может блокировать доступ к файлам также и на компьютерах, не подключенных к Интернету.

«Судя по всему, RAA был создан для проведения целевых атак на бизнес. Шифровальщик, распространяющийся с программой для кражи паролей, — это весьма опасный зловред, который помогает киберпреступникам неплохо заработать, ведь они могут не только получить выкуп, но и расширить список потенциальных жертв в результате сбора конфиденциальных данных. Угроза усугубляется еще и тем, что новая версия RAA умеет делать нечитаемыми файлы на компьютерах, не имеющих интернет-доступа», — комментирует Федор Синицын, старший антивирусный аналитик «Лаборатории Касперского».

По данным «Лаборатории Касперского», за прошедший год программами-шифровальщиками были атакованы 38% российских компаний*. Чтобы снизить риск заражения и не пополнить этот список, «Лаборатория Касперского» рекомендует компаниям использовать надежные защитные решения с возможностями эвристического анализа; регулярно обновлять ПО на корпоративных устройствах и проводить оценку уровня защищенности IT-инфраструктуры; повышать осведомленность сотрудников о киберугрозах и предупреждать их о том, чтобы они не открывали файлы с опасными расширениями, такими как .exe, .hta, .wsf, .js, и в целом внимательно относились к получению писем от неизвестных отправителей.

«Лаборатория Касперского» детектирует шифровальщик RAA как Trojan-Ransom.JS.RaaCrypt, а распространяющуюся с ним программу Pony для кражи паролей как Trojan-PSW.Win32.Tepfer.