Об этом свидетельствуют данные, полученные «Лабораторией Касперского» во втором квартале 2016 года с помощью сервиса мониторинга ботнетов DDoS Intelligence, являющегося частью решения Kaspersky DDoS Prevention.

Так, в указанном периоде доля кратковременных атак, длительность которых составляет не более 4 часов, снизилась с 68% до 60%, в то время как процент атак продолжительностью от 20 до 49 часов увеличился более чем в 2 раза, а доля атак длительностью от 50 до 99 часов выросла в 4 раза. И если наиболее продолжительная атака первого квартала длилась 8 дней, то максимум второго квартала составил 12 дней (291 час).

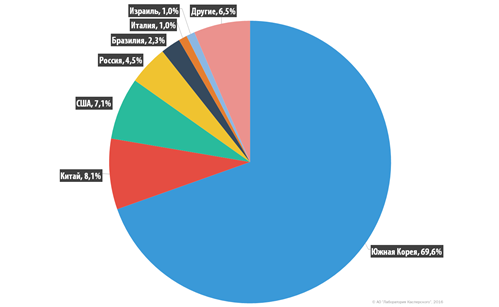

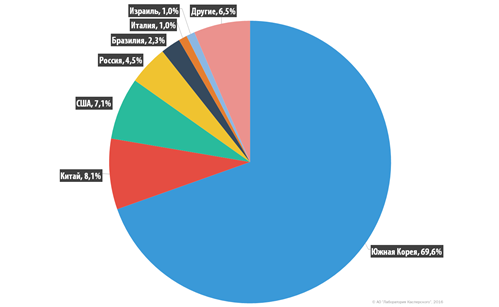

В общей сложности DDoS-атакам подверглись различные веб-ресурсы, расположенные в 70 странах, однако наибольший удар (77% атак) пришелся на Китай. Россия во втором квартале выбыла из первой пятерки в этом рейтинге и оказалась на шестой строчке: на ее долю пришлось всего 0,6% DDoS-атак. Вместе с тем в списке стран, на территории которых находятся серверы управления и контроля ботнетами, выполняющими DDoS-атаки, Россия продолжает оставаться в числе лидеров и по итогам второго квартала занимает четвертое место. А вот возглавляет рейтинг снова азиатская страна – Южная Корея, на территории которой расположены 70% выявленных командных серверов.

Распределение серверов управления ботнетами, второй квартал 2016 г.

Во втором квартале 2016 года злоумышленники, стоящие за DDoS-атаками, уделили пристальное внимание финансовым компаниям, чей бизнес связан с криптовалютами. Как полагают эксперты, атаки могли стать проявлением недобросовестных методов конкурентной борьбы. Итог тем не менее оказался печален: сразу две организации – CoinWallet и Coinkite – объявили о прекращении своей деятельности и закрытии сервисов процессинга криптовалют.

Что касается технических аспектов осуществления DDoS-атак, то, по наблюдениям «Лаборатории Касперского», злоумышленники все чаще создают бот-сети из устройств на базе ОС Linux. В результате доля атак, выполненных с помощью Linux-ботнетов, увеличилась почти вдовое и составила 70%, впервые так заметно «перевесив» долю Windows-ботнетов.

«Linux-серверы уязвимы для заражения ботами, так как нередко содержат популярные уязвимости, но далеко не всегда оснащены надежным защитным решением. Сочетание этих факторов делает их удобным инструментом для владельцев ботнетов. Атаки, которые проводят Linux-боты, просты, но эффективны, и могут длиться неделями. При этом владелец сервера может и не догадываться о том, что является источником атаки. Кроме того, злоумышленники могут проводить с одного сервера атаку, равную по мощности сотням индивидуальных компьютеров. Именно поэтому атакуемые компании должны быть заранее готовы к подобному сценарию, обеспечив себе надежную защиту от DDoS-атак любой сложности и длительности», – отметил Алексей Киселёв, руководитель проекта Kaspersky DDoS Prevention в России.