Согласно очередному отчёту Google о ситуации с безопасностью Android, новые методы защиты магазина Google Play принесли плоды. Количество потенциально вредоносных приложений заметно сократилось по сравнению с 2014 годом. Удар был нанесён по всем типам вредоносного софта, кроме троянов. Троянов для Android стало больше.

В 2015 году компания ежедневно сканировала более 6 миллиардов установленных приложений и 400 миллионов устройств с Android. Для борьбы с вредоносным софтом Google использует методы машинного обучения. Прогресс в этой области помог уменьшить вероятность установки потенциально вредоносного приложения из магазина Google Play более чем на 40%, пишет xakep.ru.

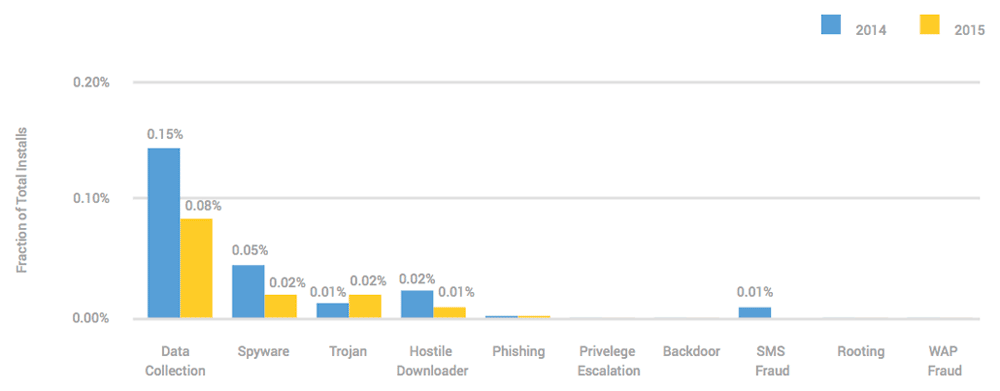

Потенциально вредоносные приложения, загруженные из Google Play

В 2015 году вредоносный софт удалось обнаружить на менее чем 0,15% устройств с Android, загружающих приложения только из Google Play. Доля установок приложений, тайком собирающих данные о пользователе, сократилась на 40% и составила 0,08%. Установки шпионского софта упали до 0,02%. Установки приложений, которые без разрешения скачивают другие приложения, уменьшилась до 0,01%.

Единственной разновидностью вредоносного софта для Android, которая в 2015 году переживала рост, оказались трояны. Доля их установок из Google Play удвоилась и достигла 0,02%. Иными словами, на каждые десять тысяч приложений, загруженных из магазина Google, приходится два трояна.

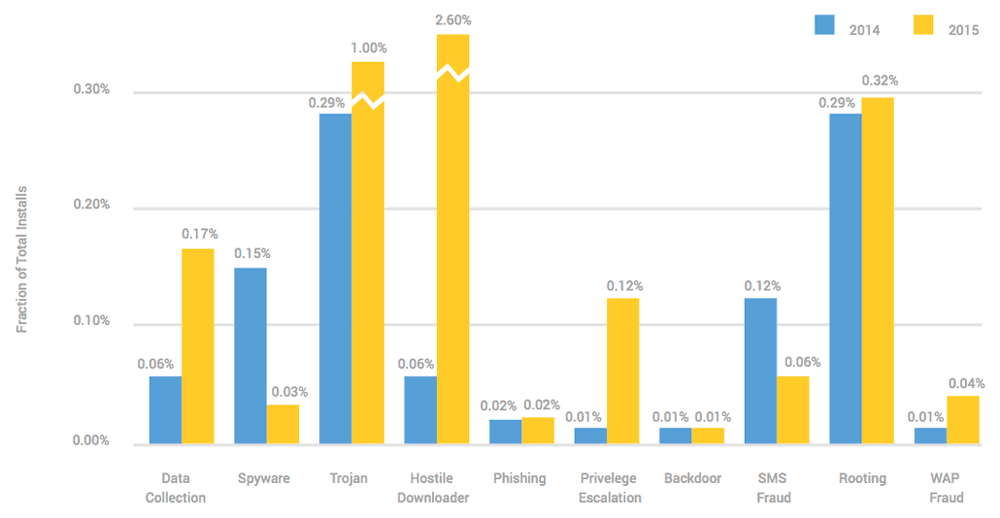

Потенциально вредоносные приложения, загруженные из других источников

Пользователи, которые устанавливают приложения не только из Google Play, но и из других источников, рискуют заметно сильнее. Вредоносный софт встречается на их устройствах в три с лишним раза чаще. Потенциально вредоносные приложения замечены на 0,5% устройств с Android, обладатели которых загружают приложения из различных источников.

Каждое сотое приложение, загруженное не из Google Play, является трояном. 2,6% приложений, установленных не из Google Play, инсталлируют другие приложения без разрешения пользователя. В отчёте Google подчёркнуто, что компания борется с вредоносным софтом и за пределами Google Play, но цифры ясно показывают, что она делает это без особого успеха.