Компания Government Security News (GSN) остановила работу вебсайта gnsmagazine.com после того как стало известно, что через ресурс распространяется вредоносное программное обеспечение. Все посетители сайта, которым не посчастливилось заглянуть на страницу несколько дней тому назад, получили на свою систему вирус, который распространялся неизвестным дистрибьютором.

После расследования, эксперты компании Zscaler также обнаружили, что с 13 июня эта же вредоносная программа поселилась на 65 вебсайтах. Исследователи выяснили, что нападение проводилось в три этапа. Сначала, на ресурсы попадала вредоносная реклама от openxadvertising.com.

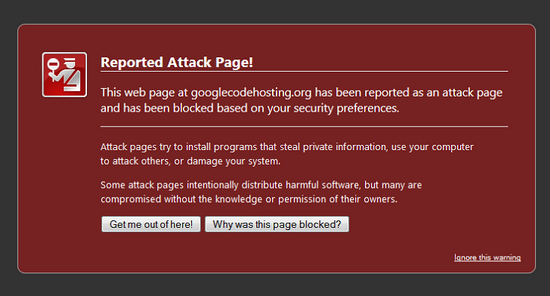

Потом, жертв заманивали на такие домены, как googlecodehosting.com, googlecodehosting.org и googlecodehosting.net. И в конце с этих страниц на системы жертв попадали вредоносные файлы .jar. Они были специально созданы для того, чтобы открывать известные уязвимости в Java, чтобы закачивать трояны (ZeroAccess Trojan) на компьютеры жертв.

Представители Zscaler предупредили владельцев всех инфицированных сайтов. После проведения профилактических работ, многие из них уже вернулись к работе. Представители GSN также подтвердили, что вебсайт вернулся к работе.