Несколько микро-блогов BBC в Twitter были похищены группой хакеров, которые называют себя Syrian Electronic Army (Сирийская Электронная Армия). Контроль за этими каналами уже восстановлен. Телекомпания принесла извинения читателям.

Напомним, что ранее в сети уже произошла серия взломов корпоративных аккаунтов в Twitter. Пострадали такие компании как McDonald’s, Jeep. Представители BBC утверждают, что компания вернула себе контроль над всеми взломанными учетными записями. Весь неавторизированный контент был успешно удален. Организация извинилась перед зрителями за публикацию вредоносных материалов под брендом BBC.

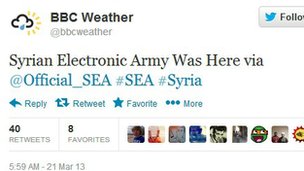

Скриншот взломанной страницы BBC Weather в Twitter.

На Twitter-блоге, где публиковались заметки о погоде (60 тысяч читателей), было опубликовано немало странных комментариев. Например, такие: «Саудовская метеорологическая станция сломалась из-за столкновения с верблюдом»; «Непонятный прогноз погоды в Ливане, связанный с тем, что правительство дистанцировалось от Млечного Пути». Группа взломщиков, взявшая на себя ответственность за взлом, ранее распространяла сообщения в поддержку сирийского президента Башара Асада.

«BBC представляет собой очевидную цель для нападения, так как это вполне известный бренд, которому доверяют. Так что любой, кто прорвется к этому информационному каналу, сможет донести сообщение до огромного количества людей», – говорит профессор Алан Вудвард из департамента вычислительных технологий университета графства Суррей.

«Наиболее очевидным способом взлома можно считать социальную инженерию. Скорее всего, кто-то сумел обманным путем заполучить у администратора или осведомленного пользователя пароли и логины от учетной записи», – добавляет специалист. Со своей стороны эксперт по безопасности Грэхэм Клули не может точно сказать, как взломщики получили пароли. Он полагает, что хакеры не использовали для проникновения вредоносные программы.

Пользователи социальной сети требуют, чтобы Twitter усилила защитную систему, добавив более сложную систему аутентификации, которая бы полагалась на одноразовые пароли. Пока же специалистам рекомендуют использовать уникальные и чрезвычайно сложные пароли, которые невозможно угадать.

«Зачем хакеры атакуют Твиттер? Там ведь практически нечего украсть. Люди забывают, что атака сама по себе – работа нетривиальная и требует постоянного совершенствования. Занимаясь взломом тех или иных систем, хакер получает бесценный опыт по прохождению рубежей защиты и знания о построении систем безопасности популярных систем.

Сегодня как доказательство взлома использовались похищенные данные, размещение ложных или вредоносных материалов, завтра система будет взломана «по-тихому», для распространения вредоносных кодов, сбора информации о конкретном пользователе или для организации распределенной атаки на ресурсы третьей стороны.

Вторая цель хакеров – воздействие на определенный корпоративный ресурс с целью нанесения ему существенного репутационного вреда. Здесь у злоумышленников получается все лучше и лучше, поскольку сама психология пользователя построена таким образом, что он перестает доверять ресурсу, невзирая на извинения.

Службам ИБ подобных социальных проектов нужно быть всегда начеку, следить за новыми уязвимостями и быть готовым к отражению подобной таргетированной атаки», – комментирует ситуацию старший консультант по безопасности FortConsult Алексей Гребенюк.