WhatsApp (принадлежит корпорации Meta, признанной экстремистской и запрещённой в России) наконец-то возвращает в Android-версию функцию, которую сам же когда-то и убрал: теперь мессенджер сможет показывать фото из адресной книги, если у контакта нет аватарки в WhatsApp.

Функция, по данным WABetaInfo, уже начала появляться у части пользователей WhatsApp beta для Android 2.26.21.9. Ранее аналогичную возможность заметили в бета-версии WhatsApp для iOS.

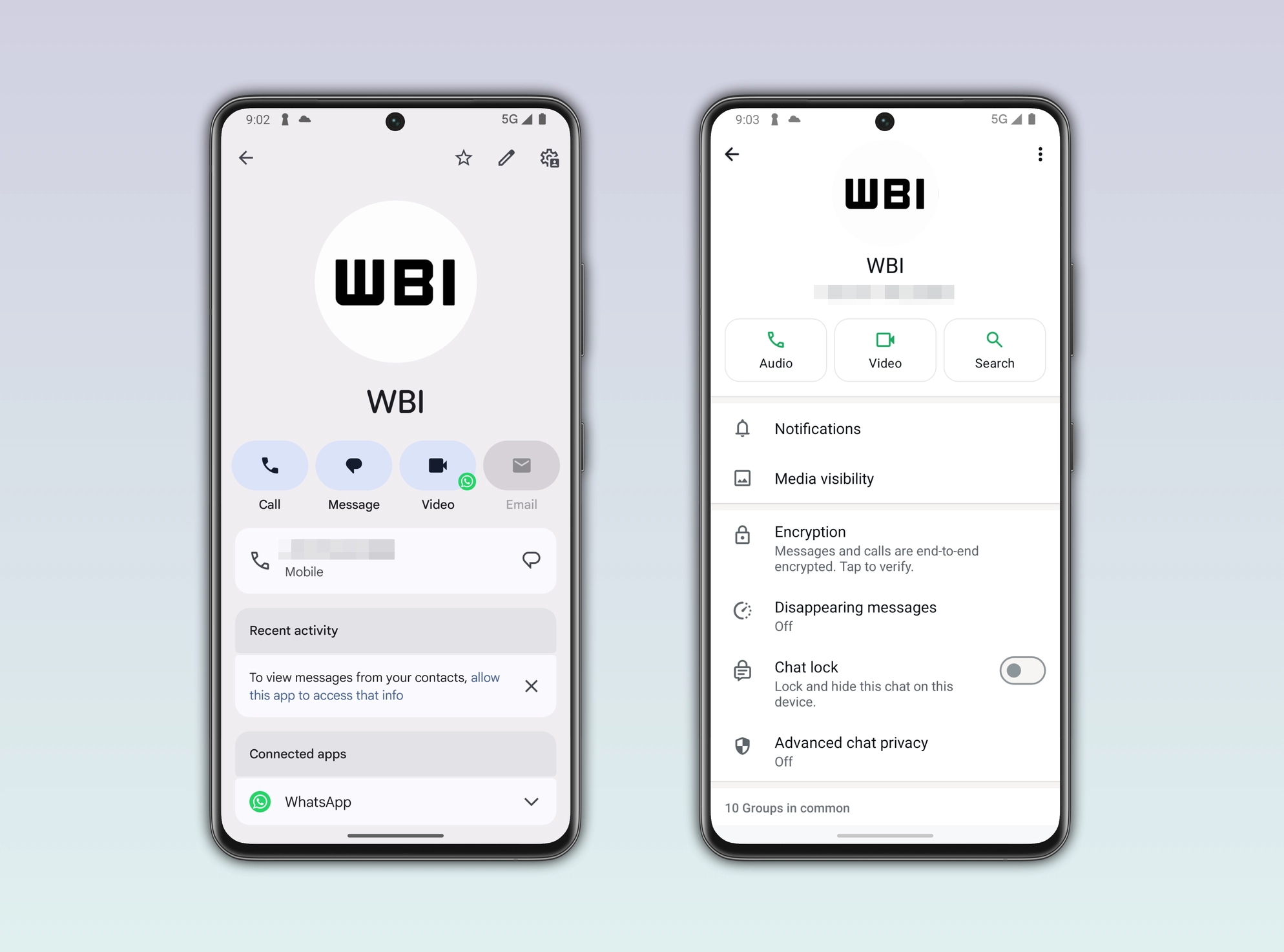

Работает всё просто: если человек не установил фото профиля в WhatsApp или скрыл его настройками приватности, приложение подставит изображение, сохранённое у вас в телефонной книге. Фото будет отображаться в списке чатов и внутри переписки без дополнительных настроек и танцев с меню.

Главное: это не меняет реальную аватарку контакта в WhatsApp. Снимок берётся только из вашей адресной книги и виден только на вашем устройстве. Другие участники чата его не увидят, а сам контакт не узнает, какую картинку вы для него сохранили. Так что если у вас кто-то занесён с мемной фоткой, это останется вашей маленькой локальной тайной.

Интересно, что раньше WhatsApp уже умел подтягивать фотографии из адресной книги, но затем функция пропала по неизвестным причинам.

Пока нововведение доступно только некоторым бета-тестерам Android через Google Play. WhatsApp постепенно расширяет запуск в ближайшие недели, но точных сроков появления функции в стабильной версии пока нет.