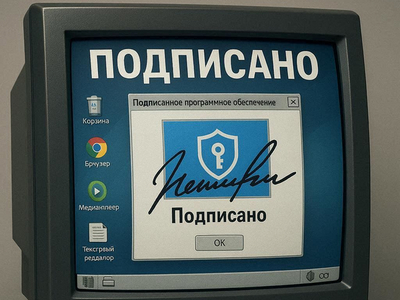

Начальник управления Федеральной службы по техническому и экспортному контролю Российской Федерации (ФСТЭК) Дмитрий Шевцов сообщил на конференции «ЦИПР-2026», что служба обсуждает необходимость введения обязательной подписи ПО с использованием отечественных криптографических средств.

Ранее источники ТАСС подтверждали, что процедура заверения кода с помощью отечественных средств криптозащиты пока находится на стадии обсуждения.

Генеральный директор Национального технологического центра цифровой криптографии (НКЦКИ) Игорь Качалин, выступая на одной из сессий конференции, отметил, что требование об обеспечении целостности ПО и его обновлений давно присутствует в документах ФСТЭК.

Он также поднял вопрос о внедрении подписи кода с использованием российских криптографических алгоритмов. В ответ Дмитрий Шевцов заявил, что соответствующая процедура уже находится на стадии экспериментов:

«В рамках этого эксперимента мы должны получить результаты, возможности внедрения соответствующих подписей. И если этот эксперимент, мы надеемся, в этом году завершится, и с положительным результатом, то тогда то, что прозвучало в вашем вопросе, Игорь Федорович, действительно будет необходимостью. Вы говорили, что именно необходимо использовать российские механизмы для реализации подписи кода».

По словам Дмитрия Шевцова, для реализации такого требования необходимо на практике отработать все механизмы. В частности, речь идёт о предоставлении подписей с использованием отечественной криптографии без задержек, а также об удобстве процедур для разработчиков. Только при соблюдении этих условий, отметил представитель ФСТЭК, такое требование можно будет сделать обязательным.