DDoS-атаки давно вышли за рамки технической проблемы, превратившись в вызов, требующий пересмотра управленческих подходов и инфраструктурной архитектуры. Эксперты в области защиты от DDoS обсудили эволюцию угроз, типичные ошибки при выстраивании защиты и дали прогнозы на будущее.

- 1. Введение

- 2. Часть I. Эволюция защиты от DDoS-атак

- 3. Часть II. Практика защиты от DDoS-атак

- 4. Выводы

Введение

Эволюция сетевых угроз неуклонно движется в сторону увеличения мощности, длительности и сложности DDoS-атак. Если десятилетие назад злоумышленникам было достаточно исчерпать пропускную способность канала, то сегодня арсенал включает в себя многоуровневые комбинации: от флуда на уровне приложений до протокольных атак, обходящих стандартные средства фильтрации.

В ответ на это меняется и парадигма защиты. Пограничные файрволы и ручное управление правилами уступают место облачным сервисам очистки трафика, поведенческому анализу и решениям на базе машинного обучения.

Согласно статистике, средняя стоимость простоя критических сервисов крупной компании исчисляется миллионами рублей в час, а репутационные потери могут обернуться оттоком клиентов на годы вперёд. Современный ландшафт угроз таков, что жертвой может стать любой: от стартапа до крупного игрока. Чтобы противостоять этим вызовам, требуется комплексный подход, объединяющий превентивные меры, мониторинг трафика в реальном времени и автоматизированные сценарии реагирования.

Часть I. Эволюция защиты от DDoS-атак

В первой части эфира участники дискуссии сосредоточились на анализе текущего состояния рынка и причинах, по которым даже при обилии средств защиты многие компании остаются уязвимыми. В ходе дискуссии участники обозначили ключевые тренды, типичные ошибки при построении защиты и дали прогнозы относительно того, какие векторы атак станут наиболее проблемными в 2026 году.

Рисунок 1. Участники первой части эфира

Участники эфира:

- Дмитрий Никонов, директор по продуктам / CPO, DDoS-GUARD.

- Глеб Хохлов, директор по продуктам, MITIGATOR.

- Павел Акифьев, руководитель пресейл-направления, Servicepipe.

- Артём Фомичев, ведущий инженер по клиентским решениям, NGENIX.

- Дмитрий Белянин, руководитель пресейл-направления, StormWall.

- Вадим Солдатенков, руководитель направления продуктов «Гарда Anti-DDoS», «Гарда».

- Эдгар Микаелян, директор по клиентским решениям, CURATOR.

Ведущий и модератор эфира — Константин Анкилов, управляющий партнёр, ТМТ Консалтинг.

Почему DDoS-атаки оказываются успешными?

Константин Анкилов обратил внимание на парадоксальную ситуацию: миллиарды рублей инвестируются в защиту, реализуются государственные программы, вплоть до блокировки интернета, — тем не менее проблема DDoS-атак остаётся. Угрозы не только наращивают мощность, частотность и сложность, но и приводят к ощутимым последствиям: периодически сервисы встают. Возникает закономерный вопрос: почему так происходит?

Константин Анкилов, управляющий партнёр, ТМТ Консалтинг

Эдгар Микаелян объяснил, что проблема заключается не в недостатке инструментов защиты — их на рынке более чем достаточно. Основные сложности он видит в архитектурно-управленческих проблемах заказчиков и нехватке экспертизы для выстраивания защиты. Популярный термин «эшелонированная защита» часто понимается неправильно: простой набор разрозненных решений не поможет. Компаниям необходимо изучать свою инфраструктуру, выявлять актуальные требования, иметь полное представление о ландшафте угроз и поверхности возможных атак, а на основе этого составлять техническое задание, которое действительно соответствует потребностям бизнеса.

Эдгар Микаелян, директор по клиентским решениям, CURATOR

Дмитрий Белянин обратил внимание на асимметричность этой войны: атакующему организовать атаку дешевле, чем защитнику — построить систему обороны. Злоумышленник всегда выбирает время, место и способ атаки, тогда как защитник вынужден содержать штат аналитиков, обеспечивать круглосуточную поддержку и защищать абсолютно все активы, а не отдельные целевые точки. Эксперт отметил, что если несколько лет назад атаки в терабитах были рекордными, то сегодня атаки мощностью три терабита и более стали нормой.

Глеб Хохлов рассказал, что все необходимые инструменты защиты давно существуют, а проблема кроется в кадрах и подходах. Он привёл показательный пример: компании, которые подверглись взлому, часто не предпринимают адекватных мер и через полгода оказываются взломанными снова по тому же вектору. Это свидетельствует об отсутствии выстроенных процессов или нежелании их создавать.

Дмитрий Никонов добавил, что государство как большой организм не может не реагировать на проблемы внутри страны. Он напомнил, что до 2022 года весь спектр информационной безопасности находился в коммерческой зоне. Никонов считает реакцию государства адекватной и предсказуемой, поскольку существуют сферы, которые требуют защиты, не покрываемой коммерческим инструментарием, и должны регулироваться государством с использованием собственных средств защиты.

Дмитрий Никонов, директор по продуктам / CPO, DDoS-GUARD

Павел Акифьев обратил внимание на прямую зависимость качества защиты от глубины знаний заказчика о собственной инфраструктуре. По его словам, эффективность обеспечения безопасности напрямую определяется тем, насколько хорошо компания знает свои активы: чем детальнее описаны элементы инфраструктуры и чем яснее маршруты прохождения трафика, тем надёжнее оказывается итоговая защита.

Вадим Солдатенков акцентировал внимание на важности принятия ответственности самой компанией, защищающей свои ресурсы. Бизнес нередко стремится делегировать эту ответственность внешним структурам, однако переложить сами риски невозможно — отвечать в любом случае придётся собственнику. Эксперт призвал подходить к вопросу с позиции «рачительного хозяина»: чётко разделять, какие ресурсы передаются на аутсорс, а какие остаются под локальным контролем.

Артём Фомичев обратил внимание на своевременность применения средств защиты — фактор, который до сих пор часто недооценивается. Он пояснил, что когда атака уже началась, активировать защитные механизмы становится неэффективно. Эксперт подчеркнул необходимость заблаговременного планирования защиты инфраструктуры и критически важных для бизнеса активов.

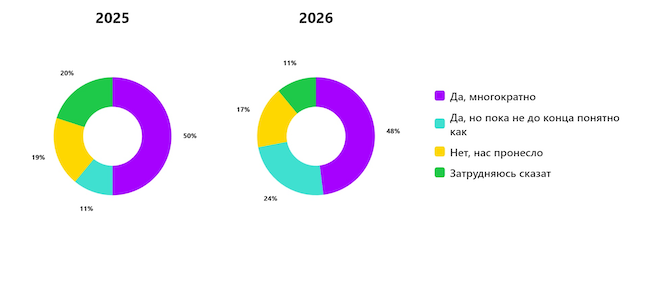

В первом опросе зрители поделились, подвергалась ли их организация DDoS-атакам за прошедшие 12 месяцев:

- Многократно — 48 %.

- Один раз — 24 %.

- Нет — 17 %.

- Затруднились ответить — 11 %.

Рисунок 2. Подвергалась ли ваша организация DDoS-атакам за прошедшие 12 месяцев?

Ключевые тенденции в развитии DDoS-атак

Эдгар Микаелян рассказал о переходе command and control (C&C) центров в блокчейн. В качестве примера он привёл блокчейн-сеть на Polygon, которая позволяет злоумышленникам скрываться от традиционных методов обнаружения управляющих центров. Если «обезглавить» такой центр, бот-сеть перестанет функционировать и атаковать, однако блокчейн делает маскировку дешёвой и эффективной. Как следствие, отметил эксперт, общая стоимость организации DDoS-атаки снижается на 95 %.

Артём Фомичев отметил уменьшение количества «лобовых» атак и брутфорс DDoS. Сейчас, по его словам, злоумышленники всё чаще целятся в бизнес-процессы, API и те точки на веб-ресурсе компании, недоступность которых способна нанести максимальный ущерб.

Артём Фомичев, ведущий инженер по клиентским решениям, NGENIX

Дмитрий Никонов добавил, что ковровые атаки никуда не ушли и продолжают доставлять проблемы заказчикам. Он также обратил внимание на рост количества ботнетов и отметил, что интернет вещей остаётся в числе угроз, особенно в сочетании с необновлёнными роутерами, которые могут находиться дома у клиентов.

Дмитрий Белянин рассказал, что за последний год наблюдается тысячекратное увеличение разведывательных атак. Он пояснил, что перед целенаправленной атакой злоумышленники проводят разведку пассивными или активными средствами, включая сканирование.

Павел Акифьев объяснил, что искусственный интеллект сейчас активно используется атакующими — как при планировании DDoS-атак, так и при генерации кода. По его словам, теперь практически не требуется технического бэкграунда или навыков программиста, чтобы составить скрипт: LLM-модели применяются повсеместно, что существенно снижает стоимость создания атаки и вредоносного скрипта для заражения устройств.

Он добавил, что существуют легковесные модели, способные оперировать более чем 900 миллиардами параметров при генерации, требуя при этом всего 4 ГБ оперативной памяти. Для атакующего искусственный интеллект сегодня доступнее, чем для защищающегося.

Павел Акифьев, руководитель пресейл направления, Servicepipe

Типичные ошибки в построении защиты от DDoS

Дмитрий Никонов: «Заказчик должен чётко понимать, что именно он хочет защищать. Защитить только сайт — недостаточно. В периметр входят API, почтовые серверы, DNS. Нужно знать свою архитектуру и приходить к вендору с понятным техническим заданием».

Глеб Хохлов: «Ключевой момент — выстраивание процессов. Часто проблема в недостаточном выделении бюджетов. На уровне бизнеса необходимо принять решение: сколько мы готовы потратить, чтобы закрыть эту проблему».

Вадим Солдатенков: «Создайте модель угроз, оцените риски в денежном выражении, проведите аудит. Затем выбирайте средство защиты и делайте всё остальное. Действия должны быть последовательными и логичными. Защита от DDoS не возникает на пустом месте — она всегда мотивирована, как правило, риском потерять деньги».

Вадим Солдатенков, руководитель направления продуктов «Гарда Anti-DDoS», «Гарда»

Павел Акифьев: «Заказчики могут существенно помочь в выстраивании защиты. У нас есть клиент, который трепетно относится к своим сервисам и досконально знает, как у него ходит трафик. На него настроено самое большое количество правил на нашем сервисе, и при этом у него меньше всего инцидентов за всю историю по сравнению с другими заказчиками, которые не смогли так тщательно описать свою инфраструктуру. Вывод: нужны выстроенные процессы, внутренняя система и грамотный внутренний менеджмент».

Артём Фомичев: «Взаимодействие с заказчиком и выстроенные процессы — важнейший элемент построения защиты. Если заказчик полагает, что защита будет работать сама по себе, её эффективность окажется ниже ожидаемой. Необходима эшелонированная защита».

Дмитрий Белянин: «Нужно понимать, что, почему и как защищать, знать свою сеть, проводить инвентаризацию активов».

Эдгар Микаелян: «Всё зависит от того, какая риск-модель принята в компании. Сначала необходимо выстроить риск-ассесмент именно на уровне бизнеса. Это фундамент».

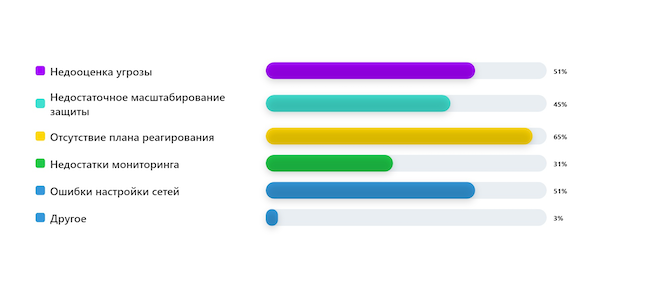

Во втором опросе зрители назвали главные ошибки в защите от DDoS-атак (мультивыбор):

- Отсутствие плана реагирования — 65 %.

- Недооценка угрозы — 51 %.

- Ошибки настройки сетей — 51 %.

- Недостаточное масштабирование защиты — 45 %.

- Недостатки мониторинга — 31 %.

- Другое — 3 %.

Рисунок 3. Какие главные ошибки в защите от DDoS-атак?

Чем защита API отличается от классической защиты веб-сервиса

Дмитрий Белянин объяснил, что API является уязвимым звеном. Он обратил внимание на структуру API-трафика: это небраузерный HTTPS-трафик, из-за чего часть антибот-проверок отсекается. В таких случаях остаются механизмы лимитирования и строгая валидация. В защите API необходимо учитывать строгую валидацию всего запроса, все эндпойнты и параметры, понимать, какие эндпойнты более нагружены, а какие — менее, а также избегать Shadow API. Он добавил, что позитивная модель защиты API является более предпочтительной.

Дмитрий Белянин, руководитель направления Pre-sale, StormWall

Дмитрий Никонов рассказал, что основная задача сервисов защиты — дать возможность легитимному пользователю попасть на ресурс и отделить невалидные автоматические запросы, которые создают нагрузку на архитектуру. Суть защиты API заключается в разграничении легитимных и нелегитимных ботов, и классические методы валидации запросов здесь не работают. В этом случае приходится переходить к персональной фильтрации и персональным правилам, которые позволяют грамотно разграничить доступ к тем или иным эндпойнтам.

Глеб Хохлов обратил внимание на особенности защиты API в сценариях, когда асимметричный трафик поступает на устройства фильтрации. В таких случаях чаще всего применяется метод сброса первой сессии, однако большинство устройств, задействующих API, не готовы к такому поведению сервера: они выдают пользователю ошибку, зависают или частично отображают интерфейс. Хохлов добавил, что существует много вариантов, когда разработчики не готовы к стандартным механизмам анти-DDoS на L3 и L4 уровнях защиты.

Глеб Хохлов, директор по продуктам, MITIGATOR

Эдгар Микаелян отметил, что API — это более тонкая тема, и именно здесь применим термин «эшелонированная защита». Он пояснил, что проблематика DDoS плавно перетекает в точечные атаки, которые также приводят к недоступности сервисов.

Злоумышленники могут бить по API или по отдельной «ручке», в результате чего какая-то функция перестаёт работать, и бизнес теряет деньги и конверсию. По его словам, это тоже атака, с которой нужно бороться, а провайдеры, зная бизнес-логику клиента, могут выбрать правильные средства для выстраивания эшелонированной защиты.

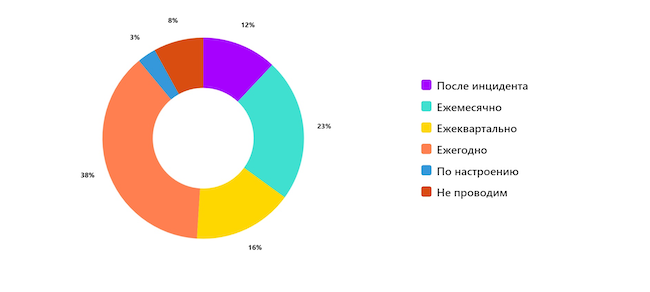

В третьем опросе выяснилось, как часто зрители проводят тестирование своей системы защиты от DDoS-атак:

- Ежегодно — 38 %.

- Ежемесячно — 23 %.

- Ежеквартально — 16 %.

- После инцидента — 12 %.

- Не проводят — 8 %.

- По настроению — 3 %.

Рисунок 4. Как часто вы проводите тестирование вашей системы защиты от DDoS-атак?

Прогнозы: какие атаки будут наиболее болезненными в 2026 году?

Дмитрий Белянин: «Нас ждёт рост мощности атак. Защита от DDoS-атак — это не спринт, а марафон: выстраивание технологий рассчитано на длинную дистанцию. Увеличится роль ИИ: если в предыдущие годы были эксперименты, то сейчас это становится более распространённой практикой».

Павел Акифьев: «Искусственный интеллект активно распространяется и среди атакующих. Если говорить о тенденциях развития on-premise продуктов, мы уже смотрим в сторону применения предиктивных моделей — в том числе для анализа и фильтрации трафика, чтобы системы могли корректировать правила политики на лету, используя AI-движки».

Глеб Хохлов: «Нас ждут многомиллионные и многогигабитные ботнеты, и важно уметь их эффективно фильтровать. С одной стороны, есть надежда, что ИИ поможет нам в борьбе с прикладными атаками, но с другой — те же технологии упрощают жизнь злоумышленникам.

Из-за доступности инструментов для создания прикладных атак фокус смещается: мы постепенно переходим от классической защиты от DDoS к антибот-системам. Граница между этими подходами размывается, и главный вопрос — где она пройдёт: либо мы упрёмся в ограничение ресурсов, либо атаки сместятся в сторону бизнес-логики».

Дмитрий Никонов: «Специфика работы в интернете меняется в сторону автоматизации. Всё чаще люди не ищут информацию в Google на сайтах, а делают запросы через своих ИИ-агентов. Сайты страдают от изменений в индексации и выдаче поисковиков. Старая модель работы с интернетом смещается в сторону ИИ. Мы должны искать методы работы с той моделью, которая существует сегодня, и находить правильный инструментарий для обработки трафика».

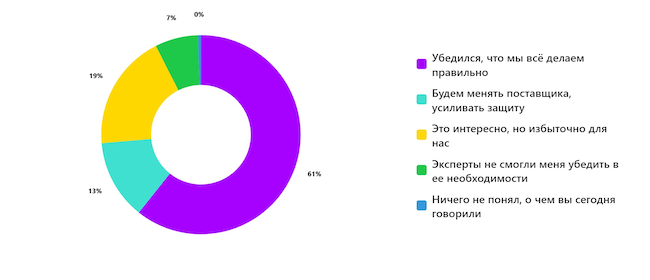

Финальный опрос показал, каково мнение зрителей о защите от DDoS-атак после эфира:

- Убедились, что всё делают правильно — 61 %.

- Считают интересным, но избыточным для себя — 19 %.

- Будут менять поставщика, усиливать защиту — 13 %.

- Эксперты не смогли убедить в её необходимости — 7 %.

Рисунок 5. Каково ваше мнение о защите от DDoS-атак после эфира?

Часть II. Практика защиты от DDoS-атак

Во второй части эфира фокус сместился на конкретные шаги по выстраиванию эффективной системы обороны. Участники дискуссии разобрали, с чего начинается любой проект защиты от DDoS, как провести аудит инфраструктуры и какие регламенты необходимо зафиксировать ещё до наступления атаки.

Рисунок 6. Участники второй части эфира

Участники второй части эфира:

- Михаил Горшилин, руководитель направления сервисов сетевой безопасности, RED Security.

- Игорь Плотников, руководитель направления сервисов информационной безопасности, Т1 Облако.

- Артём Избаенков, директор продукта Solar Space, ГК «Солар».

- Вячеслав Кириллов, менеджер по продукту Kaspersky DDoS Protection, «Лаборатория Касперского».

- Александр Баранов, директор по развитию, CyberFirst.

Ведущий и модератор — Алексей Юдин, заместитель генерального директора, КИВИ.

С чего начинается проект защиты от DDoS-атак

Игорь Плотников уверен, что будущий потребитель должен прийти к пониманию: ему есть что защищать. Тот, кто принимает решение, обязан осознать, что ему есть что терять и что у него есть ответственность.

Многие говорят, что сложно оценить, сколько пользы принесёт защита от DDoS, но на самом деле ничего сложного нет — это элементарный подсчёт. Нормальная цена защиты — если она стоит 1–2 дня простоя. Важно проводить пилот, обязательна апробация. Рынок большой, поэтому нужно понимать, что требуется, сколько это будет стоить и возможно ли это защитить в принципе.

Артём Избаенков считает, что надо встать на место злоумышленника и искать тёмные места инфраструктуры — туда, куда могут бить и где вы не ждёте удара, — и думать об их защите.

Михаил Горшилин добавил, что для наиболее эффективного построения защиты необходимо в первую очередь разобраться в собственной инфраструктуре: понять, какие ресурсы есть, какие IP-адреса выходят наружу, выявить неактуальные и незакрытые доступы, а также проанализировать зависимости между системами.

После проведения аудита эксперт рекомендует зафиксировать в регламентах взаимодействие подразделений, чётко обозначив зоны ответственности. К подключению анти-DDoS решений лучше подходить заблаговременно, а не в момент, когда атака уже началась.

Михаил Горшилин, руководитель направления сервисов сетевой безопасности, RED Security

Александр Баранов отметил, что комплексный аудит важен и по сути это уже пентест — он позволяет увидеть конкретные уязвимости, закрыть их и учесть в DDoS-защите. Однако пентест — более широкая история. Стресс-тест — это моделирование популярных векторов, которые просаживают российскую инфраструктуру.

Вячеслав Кириллов считает, что многие заказчики уже понимают важность и необходимость заблаговременного выстраивания защиты от DDoS. Важно не пытаться решить эту проблему самостоятельно, а обращаться к экспертам и вендорам за консультацией, чтобы они рассказали, как с помощью их продуктов можно решить ту или иную проблему.

Вячеслав Кириллов, менеджер по продукту Kaspersky DDoS Protection, «Лаборатория Касперского»

Алексей Юдин уверен, что один из ключевых способов защиты — это выбор, основанный на экспертизе. Если внутри компании отсутствуют собственные компетенции, она вынуждена полагаться на внешнюю экспертизу, тем самым полностью отдавая себя во владение сервис-провайдеру, который оказывает услугу.

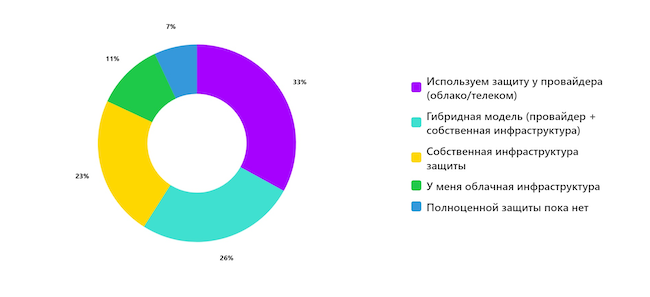

В первом опросе зрители поделились, как у них сейчас организована защита от DDoS-атак:

- Используют защиту у провайдера (облако/телеком) — 33 %.

- Гибридная модель (провайдер + собственная инфраструктура) — 26 %.

- Собственная инфраструктура защиты — 23 %.

- Облачная инфраструктура — 11 %.

- Полноценной защиты пока нет — 7 %.

Рисунок 7. Как у вас сейчас организована защита от DDoS-атак?

Блиц: как убедиться, что защита от DDoS работает?

Михаил Горшилин: «Нужно провести тестирование, можно заказать стресс-тест. Помимо проверки технической стороны, важно удостовериться, что на стороне провайдера вас готовы поддерживать. Протестируйте службу технической поддержки, чтобы быть уверенным, что в любой момент вам помогут».

Игорь Плотников: «Один из показателей успешного переключения защиты — то, что момент “до” и момент “после” для вашей инфраструктуры никак не изменились. Нагрузка, конверсия, удобство для пользователя остались прежними. Хороший провайдер не только защищает вас, но и не мешает вам работать».

Артём Избаенков: «Ищите у себя “тёмные места”, анализируйте постоянно, изучайте, проводите стресс-тесты и отрабатывайте со своим отделом информационной безопасности реагирование».

Артём Избаенков, директор продукта Solar Space, ГК «Солар»

Вячеслав Кириллов: «Важно проверить корректность прохождения легитимного трафика. Нужно оценить, не мешает ли защита полноценной функциональной работе. При необходимости можно выстраивать собственные контрмеры.

Если после некоторого времени эксплуатации вы не получаете никаких алертов от защиты и она никак себя не проявляет, это повод задуматься. Стоит проверить, всё ли в порядке, и провести тестовую атаку, чтобы убедиться в работоспособности системы».

Александр Баранов: «Нужно просто провести полноценный стресс-тест. Чтобы проверить свою защиту, необходима сторонняя услуга. Это обязательная составляющая цифровой гигиены: проводить его следует хотя бы раз в квартал».

Александр Баранов, директор по развитию, CyberFirst

Во втором опросе зрители ответили, с чем чаще всего связаны проблемы при защите от DDoS:

- Непонятно, кто за что отвечает во время атаки — 58 %.

- Неправильно спроектирована схема защиты — 43 %.

- Нет чётких SLA и регламентов — 31 %.

- Ошибки при подключении и архитектуре — 19 %.

- Другое — 15 %.

- Ошибки в настройке и конфигурации защиты — 14 %.

- Несмотря на защиту, мы всё равно «лежим» — 6 %.

Рисунок 8. С чем чаще всего связаны проблемы при защите от DDoS?

Кто должен отвечать за простой бизнеса?

Игорь Плотников считает, что ответственность нежелательно делить. Можно распределить массу ответственности, но каждый должен на 100 % отвечать за свою часть. Провайдер отвечает за SLA, внутренний ответственный отвечает за безопасность и стабильность работы своей инфраструктуры.

Он не может переложить свои должностные обязанности на третью сторону. Он может компенсировать и повысить вероятность успешного выполнения своих обязанностей, подключив дополнительные силы, но в любом случае именно он — конечный потребитель, на котором зона ответственности — стабильность бизнеса.

Игорь Плотников, руководитель направления сервисов информационной безопасности, Т1 Облако

Если он может частично делегировать ответственность и укрепить свои позиции, это и есть работа с провайдером. Провайдер должен сразу подсвечивать своим клиентам, что им делать в случае атаки. Компетентность клиентов в части информационной безопасности у всех разная, клиент не обязан заниматься ИБ, но при этом должен знать, куда обратиться.

Роль ИИ в защите от DDoS-атак

Алексей Юдин обратил внимание, что уже есть готовые примеры, когда набор ИИ-агентов провёл полноценную хакерскую атаку на конкретную компанию полностью автономно, без участия человека, причём за очень короткое время — 1,5 дня. Скорее всего, такие же механизмы существуют и для DDoS-атак. Возникает вопрос: есть ли возможность помочь специалистам со стороны защиты с помощью ИИ-агентов в процессе обнаружения и реагирования?

Алексей Юдин, заместитель генерального директора, КИВИ

Артём Избаенков отметил, что такие системы есть, но они больше направлены на системы ботовой активности. Для проведения DDoS реализация выглядит проще, но на практике мы сталкиваемся с этим реже.

Дмитрий Никонов считает, что машинное обучение всё больше проникает в сферу информационной безопасности, в частности, что касается фильтрации DDoS-атак. Безусловно, в первую очередь это методы классификации — уже очень точно определяется, атака это или нет.

Если говорить про услугу защиты от DDoS-атак целиком, это также ИИ-агенты поддержки, которые могут помочь пользователю быстрее разобраться с основной услугой, не тратя время в критический момент. Пользователю нужно как можно быстрее получить ответ, поскольку далеко не все администраторы и люди, которые эксплуатируют Anti-DDoS-сервисы, готовы обращаться в поддержку — они хотят получить ответ автоматизированно.

В третьем опросе зрители выбрали главные сложности, которые чаще всего возникают в защите от DDoS-атак:

- Вовремя обнаружить атаку — 42 %.

- Встать под защиту — 38 %.

- Реагировать на изменения атаки — 31 %.

- Не потерять легитимный трафик — 27 %.

- Добиться действия от провайдера защиты — 18 %.

- Заручиться поддержкой руководства — 16 %.

- Другое — 7 %.

Рисунок 9. Какие сложности чаще всего возникают в защите от DDoS-атак?

Заключение: советы заказчикам

Игорь Плотников: «Есть два основных вектора, на которые стоит обратить внимание. Первое — проводите киберучения. Нужно проверять не только поставщиков услуг защиты, но и самих себя: насколько ваша команда эффективно работает с имеющимися средствами, знает ли она, что делать и куда обращаться. Второе — актуализация. Можно идеально выстроить архитектуру защиты на начальном этапе, но без последующей поддержки уровень защищённости ресурсов неизбежно снижается».

Артём Избаенков: «Защита не должна стоять на месте. Регулярно проверяйте свои системы, проводите стресс-тестирование, внедряйте автоматизацию. Мы ожидаем появления новых векторов атак, поэтому важно развиваться в этом направлении».

Михаил Горшилин: «Выбирайте защиту заранее, в спокойном режиме. Проведите аудит, определите критически важные ресурсы. Сегодня существует множество вариантов защиты — разные решения закрывают разные задачи и могут соответствовать вашим ожиданиям, в том числе и по бюджету. Не откладывайте этот вопрос».

Вячеслав Кириллов: «Атаки будут становиться мощнее: вырастет как количество пакетов в секунду, так и объём трафика в терабитах. Терабитные атаки уже не редкость и, вероятно, скоро станут повседневностью для большинства из нас. Начнётся гонка мощностей. Мы как провайдеры будем развивать центры очистки, выходить в новые города и страны, чтобы быть ближе к источникам атак и к клиентам».

Александр Баранов: «Стресс-тест — это базовый гигиенический минимум, он необходим. Нас ждут новые векторы атак и инструменты для их реализации. Вендора для защиты от DDoS нужно выбирать заранее, чтобы потом не было поздно».

Алексей Юдин: «При выборе решений важно понимать, что именно вы защищаете. Не нужно пытаться охватить всё — выберите наиболее критичные активы и продумайте, как ограничить зону защиты. Так будет проще обеспечить безопасность и меньше за неё платить. Главное — держать контакт с сервис-провайдером».

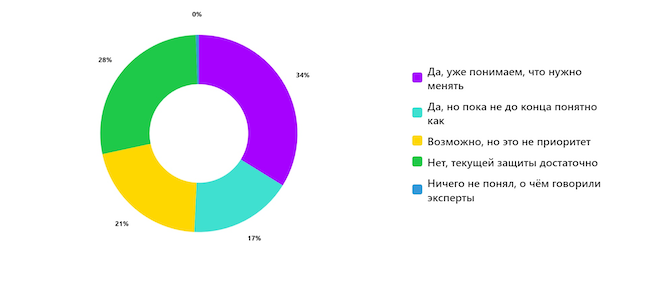

Финальный опрос показал, будут ли зрители пересматривать или усиливать защиту от DDoS после эфира:

- Уже понимают, что нужно менять — 34 %.

- Текущей защиты достаточно — 28 %.

- Возможно, но это не приоритет — 21 %.

- Да, но пока не до конца понятно как — 17 %.

- Ничего не поняли, о чём говорили эксперты — 0 %.

Рисунок 10. Будете ли вы пересматривать или усиливать защиту от DDoS после эфира?

Выводы

Эфир, объединивший ведущих экспертов российского рынка защиты от DDoS-атак, наглядно продемонстрировал, что отрасль находится в точке глубокой трансформации. Участники сошлись во мнении, что сегодняшние реалии требуют не просто внедрения технологий, а пересмотра самого подхода к организации защиты.

Атаки становятся мощнее, дешевле и умнее — злоумышленники активно осваивают искусственный интеллект, блокчейн-технологии для маскировки управляющих центров и смещают фокус с ковровых атак на точечное воздействие на бизнес-логику и API. В этих условиях традиционные методы обороны перестают быть достаточными.

Главная проблема сегодня кроется не в отсутствии инструментов, а в недостаточной зрелости процессов у заказчиков. Отсутствие плана реагирования, непонимание собственной инфраструктуры, размытая ответственность между подразделениями и провайдерами — именно эти факторы, по статистике опросов, чаще всего приводят к успешным атакам. Эффективная защита начинается с аудита, инвентаризации активов и построения чёткой модели угроз, а уже затем — с выбора инструментов и провайдера.

Особое место в дискуссии заняла тема регулярного тестирования. Эксперты единодушно назвали стресс-тесты и киберучения обязательным элементом цифровой гигиены, позволяющим не только проверить работоспособность технических средств, но и отточить взаимодействие команды в условиях реального инцидента. Архитектура требует постоянной актуализации, а выбранные решения — регулярного пересмотра.

Роль искусственного интеллекта в ближайшие годы, по прогнозам участников, будет только усиливаться. Причём как со стороны атакующих, получающих доступ к мощным инструментам генерации кода и планирования атак, так и со стороны защитников, внедряющих предиктивные модели и ИИ-агентов поддержки. Гонка технологий обещает стать ещё более напряжённой, а мощность атак — продолжать расти.

Телепроект AM Live еженедельно приглашает экспертов отрасли в студию, чтобы обсудить актуальные темы российского рынка ИБ и ИТ. Будьте в курсе трендов и важных событий. Для этого подпишитесь на наш YouTube-канал. До новых встреч!