Сертификат AM Test Lab

Номер сертификата: 542

Дата выдачи: 08.10.2025

Срок действия: 08.10.2030

- Введение

- Назначение и область применения UDV DATAPK Industrial Kit 3.0

- Архитектура UDV DATAPK Industrial Kit 3.0

- Модули и ключевые возможности UDV DATAPK Industrial Kit 3.0

- 4.1. Модуль анализа промышленного сетевого трафика (Industrial NTA)

- 4.2. Модуль управления конфигурациями (Configuration Management)

- 4.3. Модуль управления уязвимостями (Vulnerability Management)

- 4.4. Модуль управления внешними событиями (External Events Management)

- 4.5. Модуль контроля версий (Version Control)

- 4.6. Модуль обнаружения и реагирования для ПЛК (EDR for PLC)

- Лицензирование UDV DATAPK Industrial Kit 3.0

- Установка и первичная настройка UDV DATAPK Industrial Kit 3.0

- Новые возможности UDV DATAPK Industrial Kit 3.0

- Сертификация по требованиям ФСТЭК России

- Выводы

Введение

В 2023 году Anti-Malware.ru опубликовал обзор UDV DATAPK Industrial Kit 2.1, комплексного решения для защиты АСУ ТП. Мы рассказывали, что этот комплекс решений создан специально для автоматизированных систем управления техпроцессами и учитывает все требования к средствам защиты информации для технологических сетей.

В сентябре 2025 года российский разработчик UDV Group выпустил новую версию своего флагманского комплексного решения для кибербезопасности любых АСУ ТП — UDV DATAPK Industrial Kit 3.0. Наша редакция получила возможность развернуть и протестировать продукт в реальной среде, что позволило подробно изучить его функциональность и особенности.

В этом обзоре мы рассмотрим назначение решения, его архитектуру, ключевые возможности, детально разберём нововведения последнего выпуска, поговорим о достоинствах и недостатках.

Назначение и область применения UDV DATAPK Industrial Kit 3.0

UDV DATAPK Industrial Kit позиционируется как комплексное решение, предоставляющее полную видимость ландшафта АСУ ТП, выявляющее атаки и скрытые угрозы до момента их реализации и позволяющее выполнить требования законодательства. UDV DATAPK Industrial Kit ориентирован на крупные и средние промышленные предприятия с АСУ ТП и объектами КИИ.

Его применяют для обеспечения практической защищённости промышленных площадок, выполнения внутренних требований по ИБ, а также реализации требований законодательства в соответствии с приказами ФСТЭК России № 239 и № 31.

На уровне задач продукт:

- Автоматически инвентаризирует активы и скрытые узлы.

- Разбирает сетевые пакеты промышленного сетевого трафика, выявляет управляющие команды.

- Обнаруживает различные атаки и позволяет проводить расследования.

- Выгружает файлы, переданные по промышленной сети.

- Контролирует параметры технологических процессов.

- Обеспечивает соответствие конфигурационных параметров необходимым значениям.

- Выявляет и помогает устранять угрозы ИБ.

- Позволяет проводить аудит ИБ.

- Позволяет контролировать версии проектов ПЛК и восстанавливать исходный код проектов.

- Контролирует изменения программ на ПЛК, детектирует аномалии в поведении ПЛК с использованием алгоритмов машинного обучения.

- Собирает, обрабатывает и анализирует события, формирует инциденты, отправляет события и инциденты в сторонние системы.

- Позволяет получать данные через REST API для автоматизации процессов ИБ.

- Предоставляет руководителям аналитические данные для принятия обоснованных управленческих решений.

При этом, по заявлению вендора, продукт не оказывает негативного влияния на компоненты АСУ ТП и технологические процессы, что косвенно подтверждается сертификатами о совместимости с российскими и зарубежными производителями компонентов АСУ ТП, список которых регулярно пополняется. Сертификаты о совместимости разработчик предоставляет по запросу.

С точки зрения законодательства, решение реализует следующие требования 239-го приказа ФСТЭК России:

Обозначение и номер меры | Мера обеспечения безопасности значимого объекта |

ИАФ.1 | Идентификация и аутентификация пользователей и инициируемых ими процессов |

ИАФ.2 | Идентификация и аутентификация устройств |

ИАФ.3 | Управление идентификаторами |

ИАФ.4 | Управление средствами аутентификации |

УПД.1 | Управление учётными записями пользователей |

УПД.4 | Разделение полномочий (ролей) пользователей |

УПД.5 | Назначение минимально необходимых прав и привилегий |

УПД.6 | Ограничение неуспешных попыток доступа в информационную (автоматизированную) систему |

УПД.9 | Ограничение числа параллельных сеансов доступа |

УПД.10 | Блокирование сеанса доступа пользователя при неактивности |

УПД.12 | Управление атрибутами безопасности |

УПД.14 | Контроль доступа из внешних информационных (автоматизированных) систем |

ОПС.1 | Управление запуском (обращениями) компонентов программного обеспечения |

ОПС.2 | Управление установкой (инсталляцией) компонентов программного обеспечения |

ЗНИ.7 | Контроль подключения машинных носителей информации |

АУД.1 | Инвентаризация информационных ресурсов |

АУД.2 | Анализ уязвимостей и их устранение |

АУД.4 | Регистрация событий безопасности |

АУД.5 | Контроль и анализ сетевого трафика |

АУД.6 | Защита информации о событиях безопасности |

АУД.7 | Мониторинг безопасности |

АУД.8 | Реагирование на сбои при регистрации событий безопасности |

АУД.9 | Анализ действий отдельных пользователей |

АУД.10 | Проведение внутренних аудитов |

СОВ.1 | Обнаружение и предотвращение компьютерных атак |

СОВ.2 | Обновление базы решающих правил |

ОЦЛ.1 | Контроль целостности программного обеспечения |

ОЦЛ.2 | Контроль целостности информации |

ОДТ.З | Контроль безотказного функционирования средств и систем |

ОДТ.4 | Резервное копирование информации |

ЗИС.6 | Управление сетевыми потоками |

ЗИС.31 | Защита от скрытых каналов передачи информации |

ИНЦ.1 | Выявление компьютерных инцидентов |

ИНЦ.2 | Информирование о компьютерных инцидентах |

ИНЦ.6 | Хранение и защита информации о компьютерных инцидентах |

УКФ.1 | Идентификация объектов управления конфигурацией |

УКФ.2 | Управление изменениями |

УКФ.З | Установка (инсталляция) только разрешённого к использованию программного обеспечения |

УКФ.4 | Контроль действий по внесению изменений |

ОПО.4 | Установка обновлений программного обеспечения |

ПЛН.2 | Контроль выполнения мероприятий по обеспечению защиты информации |

Архитектура UDV DATAPK Industrial Kit 3.0

UDV DATAPK Industrial Kit включает в себя четыре архитектурных уровня — «компонента», реализующих различные типы функций и позволяющих применять решения в условиях сегментации промышленной инфраструктуры и сетей. Компонент — это часть ПО, реализующая набор уникальных функций, необходимых для комплексного обеспечения информационной безопасности в промышленности. Каждый из компонентов может включать в себя те или иные модули, в соответствии с потребностями эксплуатирующей организации.

Sensor (уровень технологического комплекса): получает копию трафика (SPAN / RSPAN / ERSPAN / TAP), собирает ИБ‑события из внешних источников, инициирует защищённое подключение к уровню Management, выполняет лёгкую предобработку и передаёт данные вверх.

Management (уровень филиала): принимает данные от уровня Sensor, хранит и обогащает их, предоставляет детальные представления и панели мониторинга, отвечает за конфигурацию Sensor и собственные настройки. Имеет публичный REST API для автоматизации.

Supervision (уровень предприятия, опционален): агрегирует ключевые показатели с нескольких уровней Management, даёт панораму защищённости всей АСУ ТП и централизованно управляет учётными записями пользователей решения.

Desktop App (уровень инженерной станции, опционален): клиент для модуля контроля версий. Обеспечивает работу с репозиториями проектов ПЛК, сравнение, аудит и восстановление версий исходного кода проектов. Поддерживает работу на сертифицированных российских ОС.

Рисунок 1. Архитектура UDV DATAPK Industrial Kit 3.0

Данные между компонентами передаются по защищённым каналам, реализованным разработчиком. При этом инициация сетевого соединения производится компонентом более низкого уровня иерархии, что даёт возможность сохранить защищённую конфигурацию правил на классических межсетевых экранах и NGFW.

Модули и ключевые возможности UDV DATAPK Industrial Kit 3.0

Начиная с версии 3.0 решение логически разделено на функциональные блоки — модули, которые реализуют различные функции СрЗИ. Такое разделение позволяет экономить бюджеты и приобретать лишь те функциональные возможности, которые необходимы конечному заказчику. Рассмотрим каждый из модулей.

Модуль анализа промышленного сетевого трафика (Industrial NTA)

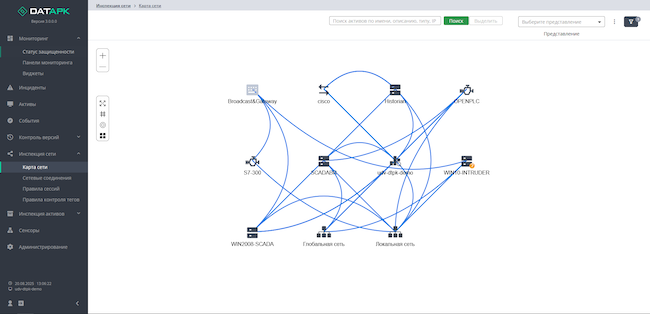

Модуль пассивно анализирует копию технологического трафика и строит карту сетевых взаимодействий. Он помогает находить скрытые устройства и неучтённые каналы, выявлять аномалии и индикаторы атак на ранних стадиях, а также проводить расследования на уровне сессий и файлов. Для задач производственной безопасности доступны контролируемые показатели технологического процесса на основе полей DPI.

Рисунок 2. Карта сети в UDV DATAPK Industrial Kit 3.0

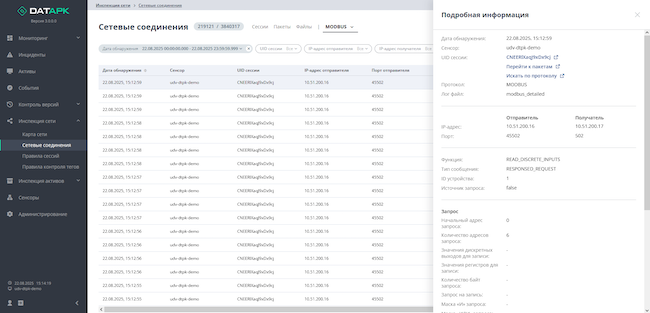

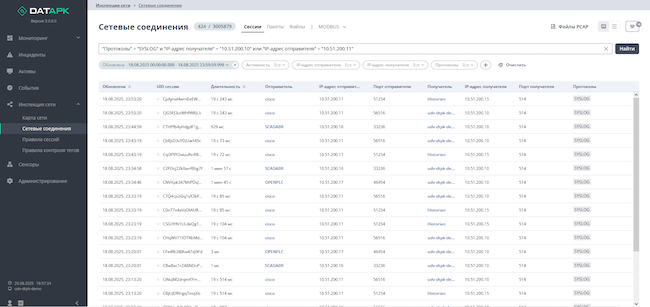

Рисунок 3. Подробная информация о сетевых соединениях в UDV DATAPK Industrial Kit 3.0

Сценарии применения модуля анализа промышленного сетевого трафика:

- Инвентаризация устройств и выявление скрытых активов.

- Обнаружение вторжений и скрытых действий злоумышленников.

- Анализ инцидентов и проведение расследований.

- Контроль параметров технологических процессов.

- Отслеживание управляющих команд.

- Анализ файлов, переданных по сети.

Реализованы контекстные переходы и расширенный поиск по сессиям, что ускоряет проверку гипотез и навигацию по данным.

Модуль управления конфигурациями (Configuration Management)

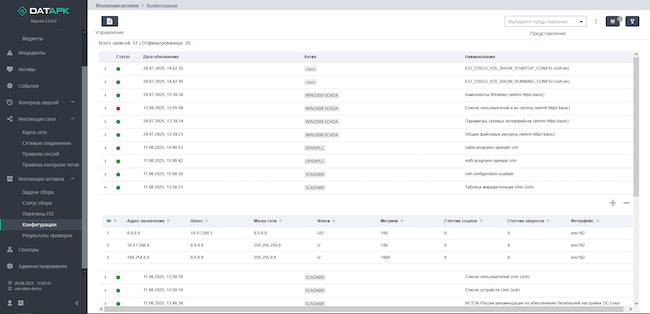

С помощью модуля управления конфигурациями инженеры АСУ ТП и специалисты по ИБ задают требования к конфигурационным параметрам ИТ‑оборудования, устройств АСУ ТП, программного обеспечения и других СрЗИ и отслеживают отклонения от заданных (эталонных) значений. Доступна возможность просматривать детальную историю изменений и сравнивать индивидуальные значения конфигурационных параметров. Это позволяет снизить вероятность появления небезопасных конфигурационных параметров, упрощает аудит соответствия и ускоряет реакцию на нежелательные изменения.

Рисунок 4. Инспекция активов в UDV DATAPK Industrial Kit 3.0

Сценарии применения модуля управления конфигурациями:

- Анализ конфигурационных параметров инженерного оборудования, АРМ, серверов, СрЗИ и ПО.

- Аудит изменений конфигурационных параметров.

- Проверка соответствия требованиям по ИБ.

- Контроль установленного на активах ПО.

- Автоматизация реагирования на изменения конфигурационных параметров.

Сбор данных происходит без использования каких-либо агентов, требующих установки на конечные точки, что позволяет минимизировать необходимость вмешательства в технологическую сеть.

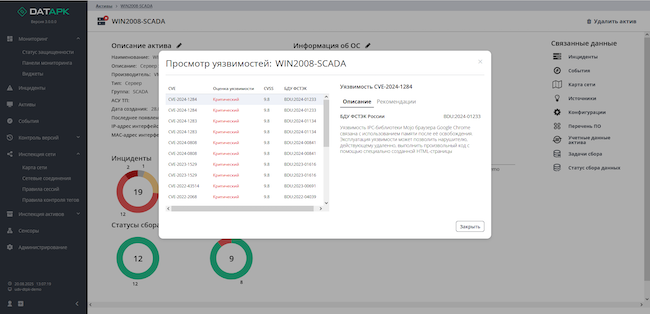

Модуль управления уязвимостями (Vulnerability Management)

Модуль управления уязвимостями реализует аудит защищённости по модели «белого ящика»: ПО на узлах сопоставляется с актуальными источниками баз данных по угрозам, формируются карточки уязвимостей с приоритетами и рекомендациями по устранению. По заявлению вендора, данный подход позволяет проводить неинвазивный анализ уязвимостей за счёт отсутствия негативного воздействия на целевые системы.

Рисунок 5. Просмотр уязвимостей в UDV DATAPK Industrial Kit 3.0

Сценарии применения модуля управления уязвимостями:

- Неинвазивный аудит ИБ АСУ ТП.

- Выявление уязвимостей в соответствии с БДУ ФСТЭК России.

- Выявление уязвимостей в специфичных, редких активах.

- Проверка соответствия требованиям по ИБ.

- Подтверждение устранения уязвимостей после установки обновлений.

- Минимизация рисков для цепочек поставок.

В качестве баз данных уязвимостей поддерживаются как БДУ ФСТЭК России и CVE, так и любые сторонние. Обновления баз данных не требуют подключения к интернету и производятся в «ручном» режиме, что позволяет использовать решение в контурах, где доступ в интернет ограничен по политике информационной безопасности.

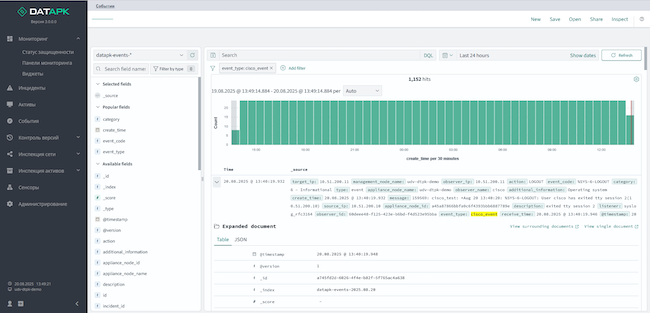

Модуль управления внешними событиями (External Events Management)

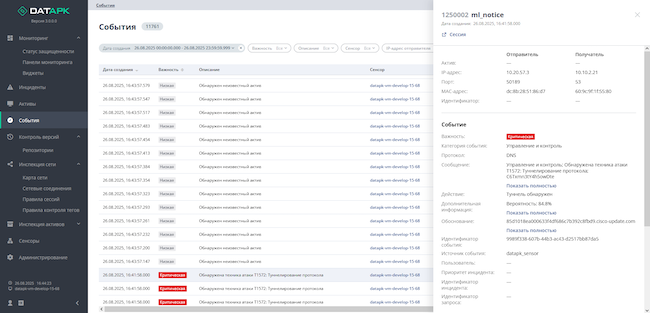

Данный модуль предоставляет механизмы сбора, нормализации и корреляции событий из внешних источников, позволяет осуществлять гранулярный поиск событий, визуализирует данные о событиях с помощью преднастроенных и настраиваемых панелей мониторинга.

Рисунок 6. События в UDV DATAPK Industrial Kit 3.0

Сценарии применения модуля управления внешними событиями:

- Нормализация неструктурированных журналов и событий из различных источников.

- Корреляция событий и формирование инцидентов.

- Анализ инцидентов и проведение расследований.

- Отправка нормализованных и скоррелированных событий в сторонние системы, включая SIEM.

- Детальный поиск и визуализация событий.

- Создание собственных правил корреляции.

Нормализованные и обогащённые дополнительными данными события могут быть переданы в сторонние системы по протоколу Syslog. Это позволяет объединять контекст внешних систем мониторинга и данных UDV DATAPK Industrial Kit в единых сценариях обнаружения и реагирования на инциденты.

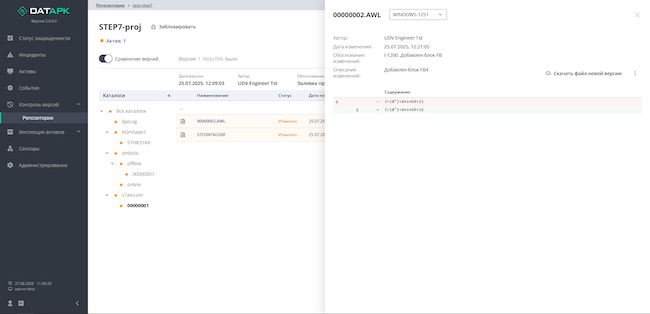

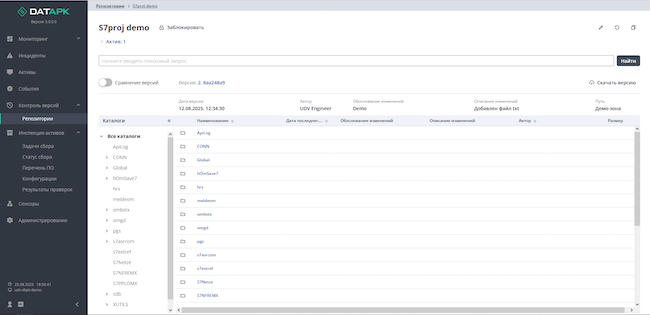

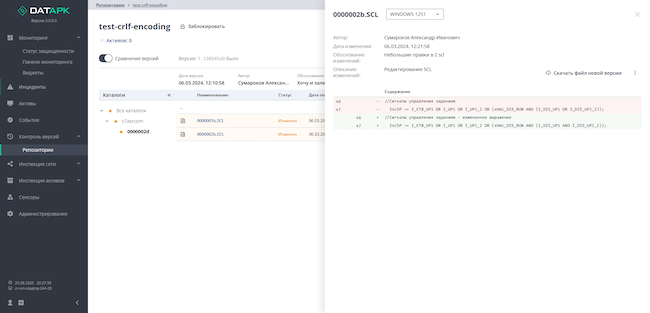

Модуль контроля версий (Version Control)

Модуль контроля версий реализует централизованное хранение исходного кода проектов ПЛК с иерархией репозиториев, аудитом изменений и возможностью восстановления нужных версий исходного кода проектов в критических ситуациях. Есть возможность блокировки проектов на период изменений, сравнение версий с детальной визуализацией различий по текстовым файлам.

Для отказоустойчивости копия репозиториев с исходным кодом непрерывно реплицируется на компонент Supervision, что позволяет восстановить необходимую версию исходного кода проектов даже в случае проблем с сервером уровня Management. Для удобства внесения изменений в исходный код проектов разработчик предусмотрел приложение Desktop App, которое рекомендуется к установке на инженерную станцию — это позволяет инженерам, вносящим изменения в проекты, бесшовно интегрировать решение в свои процессы.

Рисунок 7. Репозитории в UDV DATAPK Industrial Kit 3.0

Резервное копирование проектов непосредственно с ПЛК, как и анализ различий в исходном коде графических языков программирования, например используемых в контроллерах Siemens, в версии, предоставленной для написания данного обзора, не поддерживаются. Нашей редакции удалось уточнить у представителей UDV Group планы по поддержке данных функций, и они заверили нас, что эти направления развития рассматриваются ими как актуальные и они ведут исследования в этих областях.

Сценарии применения модуля контроля версий:

- Централизованное и защищённое хранение исходного кода проектов ПЛК.

- Аудит изменений исходного кода проектов ПЛК.

- Анализ изменений в исходном коде проектов ПЛК.

- Восстановление исходного кода проектов ПЛК после катастроф.

- Безопасная разработка ПО для ПЛК.

- Контроль неизменности программ на ПЛК.

Изменения программ на ПЛК могут отслеживаться с помощью модуля управления конфигурациями, что в совокупности с централизованным хранением исходного кода даёт полную картину изменений.

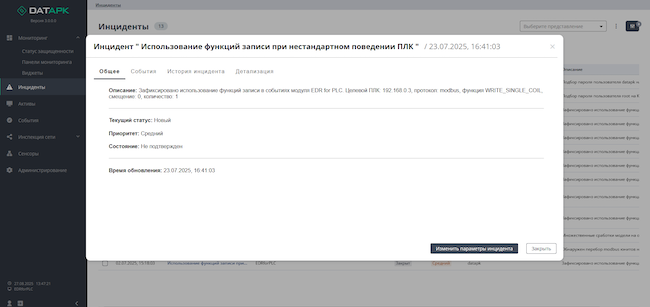

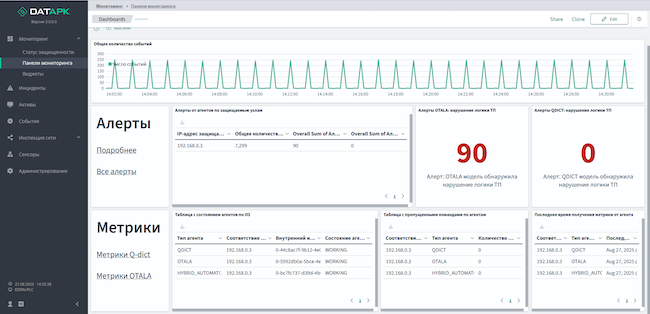

Модуль обнаружения и реагирования для ПЛК (EDR for PLC)

Этот модуль работает на основе копии сетевого трафика и запатентованных ML‑методик. Система автоматически строит эталонные модели поведения ПЛК на основе сетевого взаимодействия контроллеров, протоколы которых поддерживаются решением. Обучение моделей выполняется локально, то есть данные не отправляются на сторонние серверы.

Для сценариев, когда изменение техпроцесса происходит редко, доступна возможность дообучения моделей. Модуль позволяет выявлять отклонения от эталонного состояния моделей, включая специфичные атаки, детектирование которых недоступно классическим сигнатурным механизмам, DPI и SCADA-системам.

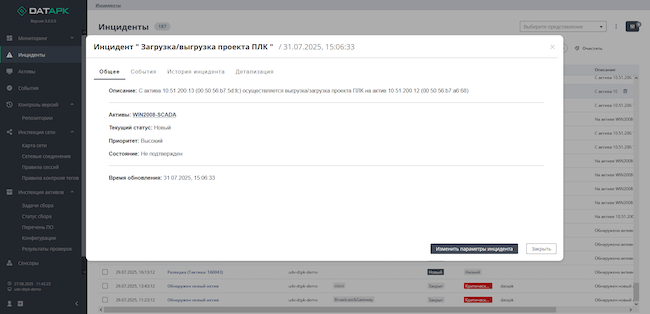

Рисунок 8. Инцидент в UDV DATAPK Industrial Kit 3.0

Сценарии применения модуля обнаружения и реагирования для ПЛК:

- Выявление аномалий в сетевом трафике ПЛК.

- Выявление атак «нулевого дня», не детектируемых классическими методами.

- Выявление нелегитимных изменений технологических процессов, не замечаемых SCADA.

- Анализ инцидентов и проведение расследований.

Карточки сформированных инцидентов содержат детальные атрибуты вплоть до конкретных сессий и содержимого пакетов, что упрощает поиск первопричины, а благодаря отсутствию прямого взаимодействия с объектами защиты технически гарантируется отсутствие негативного влияния на технологические процессы.

Лицензирование UDV DATAPK Industrial Kit 3.0

UDV DATAPK Industrial Kit лицензируется по количеству задействованных компонентов Sensor, Management, Supervision и используемых в них модулей. Требуемая конфигурация определяется масштабом площадок, объёмом сетевого трафика, количеством защищаемых активов и целевыми сценариями применения. Доступны бессрочные и срочные лицензии, а также различные варианты технической поддержки.

Установка и первичная настройка UDV DATAPK Industrial Kit 3.0

Развёртывание UDV DATAPK Industrial Kit 3.0 осуществляется на отечественном сертифицированном дистрибутиве ОС «Альт СП 10.2 Сервер». При развёртывании системы есть различные пути загрузки пакетов-зависимостей:

- С использованием онлайн-репозиториев ОС «Альт СП».

- С использованием тех пакетов, которые идут в составе сертифицированного ISO-образа ОС «Альт СП».

Перед началом работы с UDV DATAPK Industrial Kit важно настроить в ОС «Альт СП» сетевой интерфейс для доступа к веб-консоли системы, а также сетевые интерфейсы, на которые будет подаваться копия сетевого трафика. Если интерфейсов с копией сетевого трафика больше одного, их следует объединить (Bond) средствами ОС «Альт СП». Данные шаги детально описаны в «Руководстве по внедрению и поддержке», которое поставляется вместе с UDV DATAPK Industrial Kit. Отметим, что документация к решению предоставляет исчерпывающую информацию по всем аспектам — от установки до эксплуатации, а также хорошо структурирована.

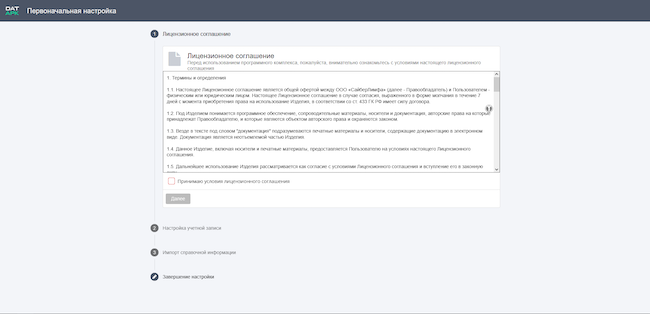

Первоначальная настройка UDV DATAPK Industrial Kit при первом входе в веб-интерфейс представляет собой пошаговый и интуитивно понятный процесс. Он включает в себя следующие этапы:

- Ознакомление с лицензионным соглашением и его принятие.

- Настройка учётной записи, которая будет использоваться для работы с системой.

- Импорт архива со справочной информацией (необязательный шаг).

- Нажатие кнопки «Завершить» для применения указанных настроек и выхода из мастера первоначальной настройки.

Рисунок 9. Лицензионное соглашение UDV DATAPK Industrial Kit 3.0

После завершения первоначальной настройки пользователь аутентифицируется в интерфейсе и имеет возможность воспользоваться функциональными возможностями. Отметим, что решение позволяет настроить множество различных параметров: от хранения данных до критической значимости событий и лимитов потребляемых ресурсов для различных сервисов. Настройки доступны на уровне Linux в индивидуальном конфигурационном файле, что даёт интеграторам дополнительную гибкость при внедрении.

Отдельно отметим, что рассматривается возможность поддержки второй российской сертифицированной ОС, сроки поддержки определяются вендором индивидуально в диалоге с заказчиками и партнёрами.

Системные требования UDV DATAPK Industrial Kit 3.0

Системные требования продиктованы тем набором модулей, который планируется использовать. Поскольку в нашем случае проверялись все модули, приведём соответствующие минимальные системные требования.

Sensor

- Процессор: 12 потоков, 3,1 ГГц.

- Оперативная память: 32 ГБ, DDR4 (2933 МГц).

- Диск: SSD, 512 ГБ.

- Ширина канала между Sensor и коммутатором: 1000 Мбит/с.

Management

Для организаций, использующих лишь один компонент Sensor, системные требования составляют:

- Процессор: 12 потоков, 2,4 ГГц.

- Оперативная память: 32 ГБ, DDR4 (2933 МГц).

- Диск: SSD, 512 ГБ.

- Ширина канала между Sensor и Management: 20 Мбит/с.

Supervision

Для организаций, использующих лишь один компонент Management, системные требования составляют:

- Процессор: 6 потоков, 2,4 ГГц.

- Оперативная память: 32 ГБ, DDR4 (2933 МГц).

- Диск: SSD, 192 ГБ.

- Ширина канала между Management и Supervision и коммутатором: 15 Мбит/с.

Отметим, что в нашем тестовом окружении Sensor был установлен на той же машине, что и Management, в среде виртуализации, при этом системные требования для них мы не суммировали, несмотря на рекомендации вендора. Решение функционировало штатно в синтетических условиях, но для продуктивного использования могут потребоваться несколько большие мощности. Supervision мы развернули на отдельной виртуальной машине.

Новые возможности UDV DATAPK Industrial Kit 3.0

Мы осознанно не стали анализировать все изменения нового выпуска, потому что в таком случае статья заняла бы кратно больше страниц, поэтому ниже собраны лишь ключевые изменения релиза 3.0 — от архитектуры до конкретных инструментов аналитика. Рассмотрим их более детально.

Модульная архитектура

Модульная архитектура позволяет приобретать и использовать именно те функциональные возможности, которые необходимы, тем самым сокращая расходы на приобретение, внедрение и эксплуатацию. При этом поддерживаются такие сценарии развёртывания, когда в рамках одной организации существуют различные потребности, например, на уровне филиалов или технологических площадок, закрываемые различными модулями. Инженер по ИБ и инженер по АСУ ТП имеют возможность взаимодействовать с различными установками UDV DATAPK Industrial Kit и будут видеть различные элементы интерфейса продукта, в зависимости от используемых модулей.

При работе с установкой UDV DATAPK Industrial Kit, включающей в себя модули «Ядро» и «Анализ промышленного сетевого трафика», специалисты по информационной безопасности и сетевые инженеры имеют возможность анализировать сетевые соединения, создавать правила сетевых соединений и правила технологических процессов, выгружать дампы сетевого трафика и файлы, переданные по сети, а также анализировать управляющие команды, обнаруженные сенсорами UDV DATAPK Industrial Kit в копии промышленного сетевого трафика.

Рисунок 10. Сетевые соединения в UDV DATAPK Industrial Kit 3.0

При взаимодействии с установкой UDV DATAPK Industrial Kit, включающей в себя модули «Ядро», «Контроль версий» и «Управление конфигурациями», инженеры по АСУ ТП имеют возможность централизованно хранить и изменять проекты, отслеживать в них изменения, восстанавливать версии исходного кода проектов, контролировать изменения программ на ПЛК и проводить аудиты конфигураций контроллеров. При этом разделы и элементы интерфейса, связанные с анализом промышленного сетевого трафика, недоступны в данной установке.

Рисунок 11. Интерфейс без разделов по анализу трафика

Таким образом, интерфейс решения подстраивается под индивидуальные потребности филиалов и удалённых промышленных площадок, что позволяет сотрудникам фокусироваться на том, что действительно важно для выполнения ежедневных задач, а руководителям — экономить бюджеты.

Модуль Industrial NTA

Данный модуль присутствовал в предыдущих версиях UDV DATAPK Industrial Kit, но теперь он работает иначе. Механизм анализа сетевого трафика и глубокого разбора сетевых пакетов (DPI) был полностью создан с нуля и предоставляет гораздо больше возможностей для анализа промышленных сетей. Инженеры внедрения теперь могут использовать режим обучения UDV DATAPK Industrial Kit, что позволит автоматически создать правила сетевых соединений — в предыдущих версиях создавать правила приходилось вручную.

Помимо этого, обновлённый механизм собирает исторические данные о сетевых взаимодействиях, что позволяет проводить детальные расследования. Также новая версия позволяет выявлять DNS-туннели, активно используемые злоумышленниками в атаках, и домены, сгенерированные алгоритмами (DGA). Отметим и улучшенный веб-интерфейс сетевых соединений, который позволяет быстрее находить необходимые данные с помощью удобных возможностей фильтрации и выраженных цветовых акцентов.

Рисунок 12. Просмотр событий в UDV DATAPK Industrial Kit 3.0

Помимо этого, обновлённый модуль позволяет отслеживать управляющие команды в популярных промышленных сетевых протоколах, таких как MODBUS, UMAS, DNP3, IEC 104, S7Comm / S7Comm-Plus, DeltaV. Вендор по этому поводу отмечает, что в UDV DATAPK Industrial Kit уровень поддержки сетевых протоколов может различаться. Определены следующие уровни поддержки: индикация, анализ событий, подробный анализ полей протоколов, контроль параметров технологического процесса, выявление аномалий в трафике ПЛК, извлечение файлов из трафика. Для каждого сетевого протокола наличие того или иного уровня поддержки указано в официальной документации по продукту.

Рисунок 13. Отслеживание команд в UDV DATAPK Industrial Kit 3.0

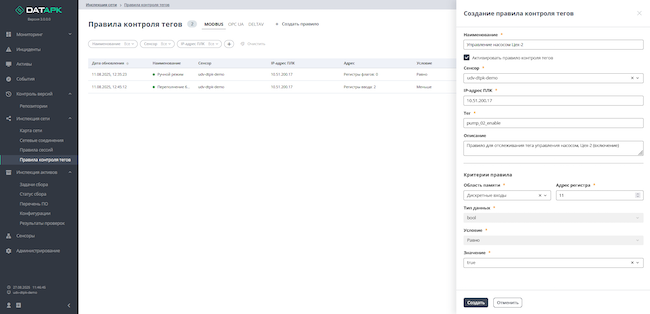

Были добавлены правила контроля технологических процессов, которые позволяют отслеживать отклонения от заданных вручную параметров. Отдельно стоит отметить поддержку контроля технологического процесса ПЛК Emerson, работающих по протоколу Emerson DeltaV. Несмотря на уход данного производителя с российского рынка в 2022 году, такие ПЛК до сих пор активно используются на предприятиях, но доступ к приобретению новых устройств ограничен. Вопреки этим ограничениям, разработчикам решения удалось реализовать данную функцию.

Рисунок 14. Правила контроля тегов в UDV DATAPK Industrial Kit 3.0

Модуль обнаружения и реагирования для ПЛК (EDR for PLC)

Данный модуль — новинка в составе UDV DATAPK Industrial Kit. Представим, что на насосной станции инженеры АСУ ТП изменили режим работы насосов на ручной. При этом количество жидкости, которое должно было быть перекачано из одного резервуара в другой, изменилось, что означает, что технический процесс пошёл по-иному, неожидаемому сценарию. Модуль обнаружения и реагирования для ПЛК способен зафиксировать изменения в техническом процессе и вывести соответствующие уведомления.

Интересным является то, что для детектирования угроз подобного рода не требуется какая-либо экспертная квалификация в ПЛК или дополнительная настройка модуля. Алгоритмы машинного обучения позволяют полностью автоматизировать процессы обучения и детектирования, что даёт экспертам по ИБ возможность сосредоточиться на других задачах.

Рисунок 15. Дашборд в UDV DATAPK Industrial Kit 3.0

Модуль контроля версий (Version Control)

В прошлом году UDV Group выпустила на рынок решение Version Control, которое получило новое крупное обновление уже в рамках комплексного решения UDV DATAPK Industrial Kit 3.0.

Рассмотрим сценарий использования. Инженер по АСУ ТП заметил изменение в проекте ПЛК. Он переходит в UDV DATAPK Industrial Kit с установленным модулем Version Control, анализирует разницу между текущим проектом и его предыдущей версией. При необходимости он восстанавливает предыдущую версию исходного кода проекта, фиксирует информацию об изменении и вместе с коллегами разбирается в причинах внесения изменений в проект.

Рисунок 16. Отслеживание изменений в UDV DATAPK Industrial Kit 3.0

Помимо выявления управляющих команд модулем анализа промышленного сетевого трафика и модулем обнаружения и реагирования для ПЛК, контролировать изменения программ непосредственно на ПЛК возможно при помощи модуля управления конфигурациями. Он позволяет собирать сведения о программе, сопоставляет контрольные суммы программ и интегрирован с модулем контроля версий.

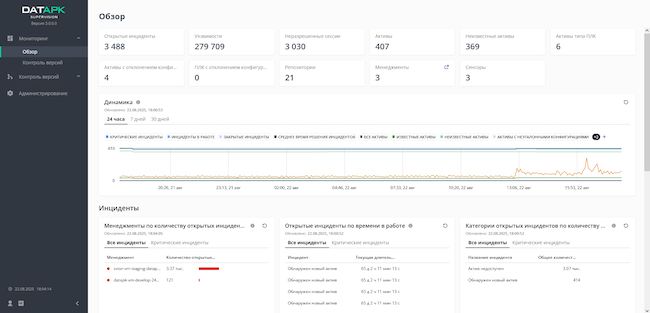

Компонент Supervision

Компонент был создан с нуля в версии 3.0 и теперь выполняет особые функции, которые могут быть полезны как руководителям, так и инженерам. Например, руководители по ИБ имеют возможность проанализировать общее количество критически важных параметров, таких как инциденты, уязвимости, неразрешённые сетевые сессии, активы и многие другие, а затем увидеть изменения метрик, указывающих на рост количества инцидентов или уязвимостей, и принять решение о постановке задачи по устранению данных сложностей.

Решение показывает узкие места во всей инфраструктуре геораспределённой организации, например:

- филиалы с наибольшим количеством инцидентов,

- инциденты, которые находятся в работе наибольшее количество времени,

- наиболее популярные категории инцидентов,

- филиалы, в которых инциденты устраняются наиболее медленно.

Данная информация позволяет видеть оперативную обстановку по всей организации и принимать управленческие решения исходя из полученных данных.

Рисунок 17. Обзор статистических показателей в UDV DATAPK Industrial Kit 3.0

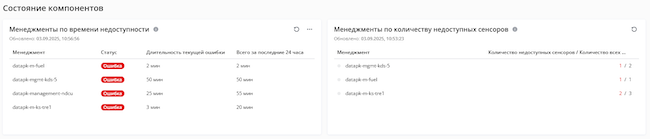

Для владельцев и администраторов системы доступна информация о времени недоступности компонентов более низкого уровня, включая исторические данные. Это позволяет убедиться в актуальности сведений о защищённости целевых систем и при необходимости поставить задачи ответственным ИТ-подразделениям для устранения проблем.

Рисунок 18. Данные по состоянию компонентов в UDV DATAPK Industrial Kit 3.0

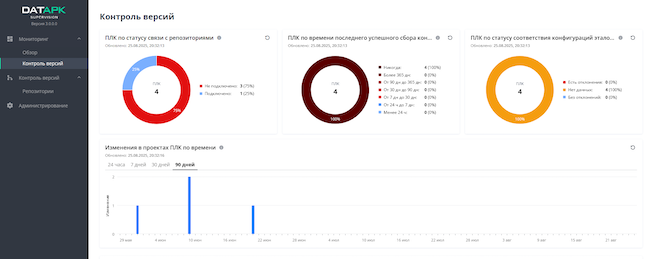

Для модуля контроля версий в Supervision доступна вся информация по сбору данных для контроля изменений программ на ПЛК, а также историческая сводка по изменениям в проектах. При необходимости есть возможность инициировать восстановление версии из реплики исходного кода проекта. Все изменения в исходном коде также непрерывно реплицируются в компонент Supervision, что позволяет восстановить версии исходного кода при отказе компонента Management, проанализировать, кто и когда сделал изменения в том или ином проекте того или иного филиала.

Рисунок 19. Дашборд контроля версий в UDV DATAPK Industrial Kit 3.0

В Supervision предусмотрено централизованное управление учётными записями пользователей как самого Supervision, так и подключённых Management. При активации данной опции администраторы, управляющие компонентами Management в филиалах, теряют возможность создавать или изменять учётные записи своих пользователей — данная привилегия становится доступной исключительно администратору Supervision, что позволяет централизовать процесс управления учётными записями даже для удалённых площадок, где отсутствуют штатные средства управления доменом.

Отметим, что различные права доступа могут быть назначены одной учётной записи для того или иного компонента Management. Благодаря этому пропадает необходимость использования множества учётных данных для подключения к различным компонентам Management в филиалах, но сохраняется возможность настроить права доступа в соответствии с принципом минимальных привилегий.

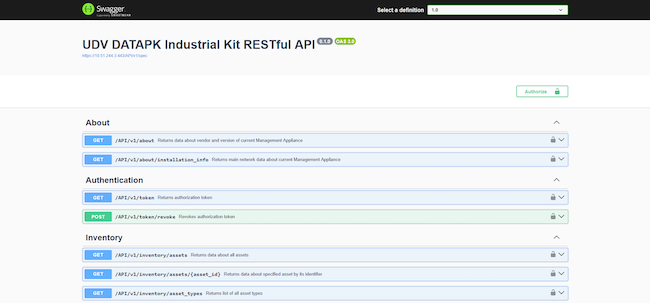

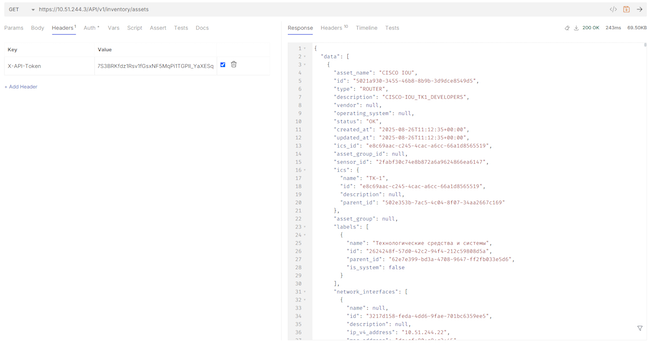

REST API 1.0

Публичный REST API 1.0 позволяет автоматизировать процессы ИБ, а также строить собственные сервисы на основе данных от UDV DATAPK Industrial Kit. REST API версионируется при глобальных изменениях, сохраняя обратную совместимость с предыдущей версией API, что даёт организациям, создающим сервисы на основе REST API, пул времени на адаптацию к изменениям. Для удобства создания интеграций доступен встроенный в состав решения Swagger UI.

Рисунок 20. RESTful API в UDV DATAPK Industrial Kit 3.0

Рассмотрим несколько сценариев использования REST API.

Получение списка активов и их передача в сторонние системы

Скрипт автоматизации обращается к REST API и возвращает список активов.

Рисунок 21. Скрипт автоматизации для списка активов

Затем эти данные могут быть направлены в ITSM- или CMDB-системы для дальнейшего учёта активов и дополнительных операций с ними, например для выполнения задач по устранению уязвимостей, обслуживания или автоматизации реагирования.

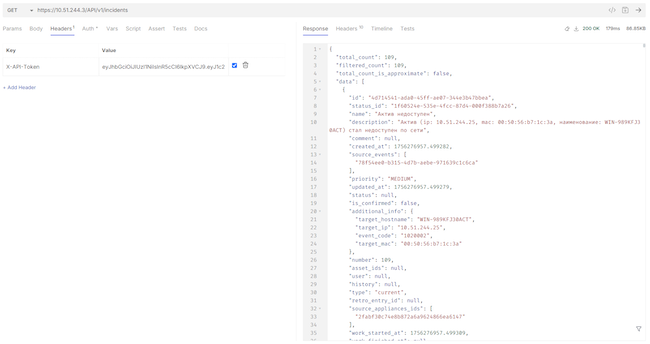

Получение списка инцидентов и формирование панелей мониторинга для анализа директором по ИБ АСУ ТП

Скрипт автоматизации обращается к REST API и возвращает список инцидентов.

Рисунок 22. Скрипт автоматизации для списка инцидентов

После этого информация направляется в реляционную СУБД для хранения, сбор информации об инцидентах повторяется каждые 5 минут, происходит формирование метрики по изменению количества инцидентов в различных статусах с распределением по филиалам и активам. К СУБД подключена аналитическая BI-система, которая визуализирует данные. Директор по ИБ АСУ ТП анализирует данные и принимает решения по распределению задач в соответствии с полученной информацией.

Сертификация по требованиям ФСТЭК России

По информации от вендора, UDV DATAPK Industrial Kit 3.0 полностью подготовлен к сертификации по требованиям ФСТЭК России по профилю защиты систем обнаружения вторжений уровня сети 4-го класса. На момент написания данной статьи дистрибутив версии 3.0 проходил финальные испытания в независимой лаборатории. Наличие сертификата такого уровня позволяет организациям применять решение на объектах ЗОКИИ 1-й категории и в АСУ ТП 1-го класса защищённости. С нетерпением ждём от UDV Group информации об успешном завершении испытаний.

Выводы

Версия 3.0 делает UDV DATAPK Industrial Kit зрелой платформой для промышленной информационной безопасности: с «панорамой» на уровне предприятия (компонент Supervision), глубоким анализом сетевого трафика (модуль Industrial NTA), контролируемой разработкой ПО для ПЛК (модуль Version Control), повышенным уровнем защищённости ключевых компонентов АСУ ТП (модуль EDR for PLC) и средствами приведения к нормам соответствия.

Для знакомых с продуктом выпуск 3.0 выглядит как крупное обновление архитектуры и пользовательских сценариев, для новых заказчиков — как цельное решение, которое можно «подобрать» под конкретные задачи и бюджеты.

Отдельно отметим, что разработчики из UDV Group активно идут на контакт с потенциальными заказчиками и готовы прислушиваться к потребностям российского бизнеса.

Достоинства:

- Глубокая видимость технологической сети, обеспечивающая детальную картину работы промышленных сегментов.

- Полнота подхода, охватывающая ключевые направления OT-безопасности в едином решении, что снижает потребность во множестве разрозненных инструментов.

- Фокус на регуляторные требования для облегчения аудита и подтверждения соответствия объектов КИИ требованиям регуляторов.

- Возможность неинвазивной, неагентской работы в промышленной сети, где вмешательство в работу оборудования недопустимо.

- Масштабируемая трёхуровневая архитектура с широтой охвата от одного цеха до уровня полномасштабного предприятия.

- Централизованная аналитика для руководителей.

- Возможность отслеживания изменения в ПО и проектах ПЛК, выявление аномалий в ходе работы контроллеров.

Недостатки:

- Нет встроенного механизма автоматического реагирования и изоляции устройств (требуется использование дополнительных решений в связке).

- Зависимость от качества источников данных.

- Отсутствие поддержки альтернативной российской сертифицированной ОС.

- Настройка некоторых функций требует активного сбора данных.