Управление активами — один из базовых процессов обеспечения информационной безопасности, с которым тесно связаны все остальные. Рассмотрим, какие подходы и возможности предлагает R-Vision в своих продуктах R-Vision IRP и R-Vision SGRC в части управления активами.

- Введение

- Почему управление активами — это важно для ИБ

- 2.1. Активы и управление уязвимостями

- 2.2. Активы и управление инцидентами

- 2.3. Активы и соответствие требованиям (compliance)

- 2.4. Активы и риск-менеджмент

- Управление активами в продуктах R-Vision

- Формирование мастер-ресурса по активам / единой базы активов

- Учёт и категорирование объектов КИИ

- Отчёты и графики

- Выводы

Введение

Под активами в широком смысле подразумевается всё то, что находит полезное применение или имеет ценность для организации, её деловых операций и их непрерывности. Однако если смотреть более узко, то для топ-менеджмента это — в первую очередь бизнес-активы, а для ИТ-подразделения — программные и аппаратные элементы ИТ-инфраструктуры. Подразделение ИБ смотрит на активы с ещё одной точки зрения и включает в их состав также учётные записи, сети, информацию и т. д. — одним словом, всё, что требует защиты.

Управление активами — один из самых важных процессов обеспечения информационной безопасности, что подтверждается множеством стандартов по ИБ, например ISO 27001, СТО БР ИББС, PCI DSS, NIST, CIS, 187-ФЗ. Полные, достоверные, актуальные данные об активах служат фундаментом для остальных смежных процессов, включая управление рисками, контроль соответствия требованиям, управление уязвимостями, реагирование на инциденты, управление сетевой безопасностью, защиту от вредоносных программ и т. д. Без элементарного понимания собственной инфраструктуры, которую необходимо защищать, ценность наличия средств защиты, различных регламентов и процедур ИБ стремится к нулю.

При этом ведение активов является весьма сложной и трудоёмкой задачей из-за большого количества информационных систем и связанного с ними оборудования. Данные быстро меняются: одни хосты и системы появляются, другие устаревают, поэтому сведения необходимо постоянно актуализировать. Ещё одна сложность кроется в том, что ведение активов — прерогатива ИТ-подразделения в 99 % случаев, а специалисты по ИБ обычно получают доступ к этой информации в каком-то виде. Если у них будут неполные, неактуальные или ограниченные сведения об активах, это скажется на общем состоянии защиты организации.

ИТ-подразделение ведёт учёт активов, как правило, в CMDB-системе — базе данных управления конфигурациями, хотя иногда для этого используются электронные таблицы. Но поскольку ИТ — это эксплуатирующее подразделение, CMDB обычно нацелена на функцию эксплуатации, предоставления сервисов, а также на поддержку инвентарного учёта. Поэтому по умолчанию в ней не будет тех метрик, полей и конфигурационных единиц, которые нужны ИБ-специалистам. Характерный пример — ведение реестра СКЗИ, которое необходимо «безопаснику» согласно требованиям законодательства, но совершенно не нужно «айтишнику». В результате специалисты по безопасности просят ИТ о заведении специальных полей и конфигурационных единиц под свои нужды, что не всегда оперативно реализуется в крупных организациях, или же создают свои собственные реестры активов.

Существуют ли специальные системы учёта активов для целей обеспечения ИБ? Да. Например, в платформе управления информационной безопасностью R-Vision SGRC и платформе реагирования на инциденты R-Vision IRP предусмотрен специальный функциональный блок по управлению активами. В нём учтена специфика активов в понимании безопасника и предусмотрены удобные инструменты для решения всех тех вопросов, с которыми специалист сталкивается на практике. Давайте посмотрим, в чём состоят преимущества добавления возможностей по управлению активами в продукты класса IRP / SOAR и SGRC, и разберёмся, что конкретно предлагает R-Vision в этом отношении.

Почему управление активами — это важно для ИБ

Управление и мониторинг в области информационной безопасности осуществляются через определённые метрики. Для примера возьмём базовый процесс внедрения системы антивирусной защиты. Чтобы продемонстрировать, что процесс работает, нужна метрика — а чтобы её посчитать, нужны информация обо всех хостах в организации и данные о покрытых антивирусом машинах. На первом же вопросе спотыкается большинство организаций: где взять полную, достоверную информацию о хостах?

Начнём с CMDB. Большинство таких баз ведётся вручную, т. е. при разворачивании новой машины администратор вносит данные в систему. Соответственно, здесь нельзя исключать человеческий фактор: например, ответственный сотрудник забыл внести данные или не внёс их умышленно, полагая, что машина разворачивается для временного использования. Удалением же данных из CMDB занимаются редко, поэтому со временем она разрастается и перестаёт быть актуальной — в ней могут быть данные о 17 тыс. хостов, хотя на самом деле их всего 8 тысяч.

Если посмотреть в SCCM (System Center Configuration Manager), мы получим ответ только про Windows-машины, и в нём также нет механизма очистки от устаревших хостов. VMware скажет только о виртуальной инфраструктуре. Антивирусная система покажет только те машины, на которых стоит антивирус, но про остальные мы не узнаем. Сканер уязвимостей сообщит только о хостах по тем подсетям, которые были в нём прописаны, но если есть подсеть, которая сканеру уязвимостей по какой-то причине неизвестна, о таких машинах мы опять не узнаем. Получается, что нет единого достоверного источника полных данных об инфраструктуре.

Аналогичные метрики используются для контроля процессов избавления от брешей в защите («харденинга»), установки исправлений («патчинга»), поиска уязвимостей и т. д. В некоторых организациях таких контролей, доказывающих, что процессы ИБ работают, может быть несколько сотен. Но чтобы посчитать любую из метрик, потребуются полные данные о защищаемой среде.

Отдельный вопрос — это учёт объектов критической информационной инфраструктуры (КИИ). Сам по себе этот процесс более важен, для него недопустимо иметь устаревшую или неполную информацию.

Сформировать единый реестр активов, осуществлять учёт и контроль изменений можно с помощью платформ R-Vision IRP и R-Vision SGRC. Эти продукты используют механизм объединения данных (merging), который позволяет собрать информацию из пяти источников и свести её в одну карточку актива. При этом будет видно, откуда какие данные пришли по каждому хосту, и удастся проследить пересечения. За счёт этого можно чётко понять, что не работает: какие системы не покрыты тем или иным процессом (например, патчингом, антивирусной защитой), найти устаревшую информацию и помочь в актуализации CMDB. Скажем, с помощью фильтров можно легко выявить хосты, о которых не знает антивирусная система, но есть данные в CMDB, и далее поднять вопрос, почему так произошло: то ли информация в CMDB устарела, то ли антивирус на них действительно не установлен и надо это исправить.

Давайте посмотрим, какие ещё ИБ-процессы связаны с управлением активами.

Активы и управление уязвимостями

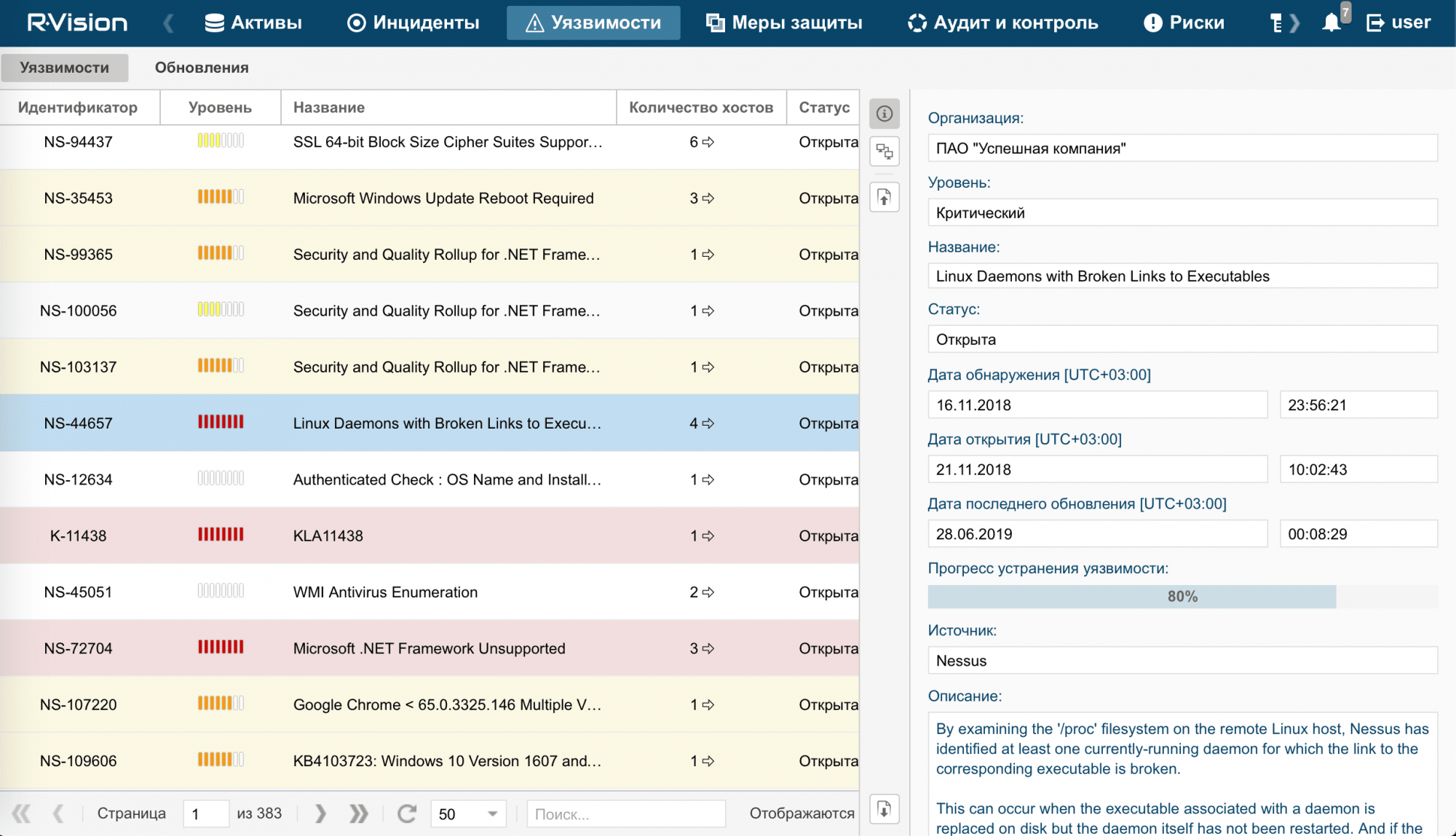

Управление уязвимостями бессмысленно, если нет контекста, понимания ИТ-среды, потому что уязвимости нужно приоритизировать, принимать решение о сроках их устранения, которые в свою очередь зависят от класса систем, в которых обнаружены проблемы. В зависимости от значимости информационной системы можно назначать на эти задачи разных ответственных, варьировать сроки выполнения, добавлять системы в исключения.

Вопрос покрытия здесь также важен. Процессом устранения уязвимостей должны быть охвачены все хосты и системы, но если он построен только на данных со сканера, что-то может пройти мимо.

Рисунок 1. Просмотр списка уязвимостей

Активы и управление инцидентами

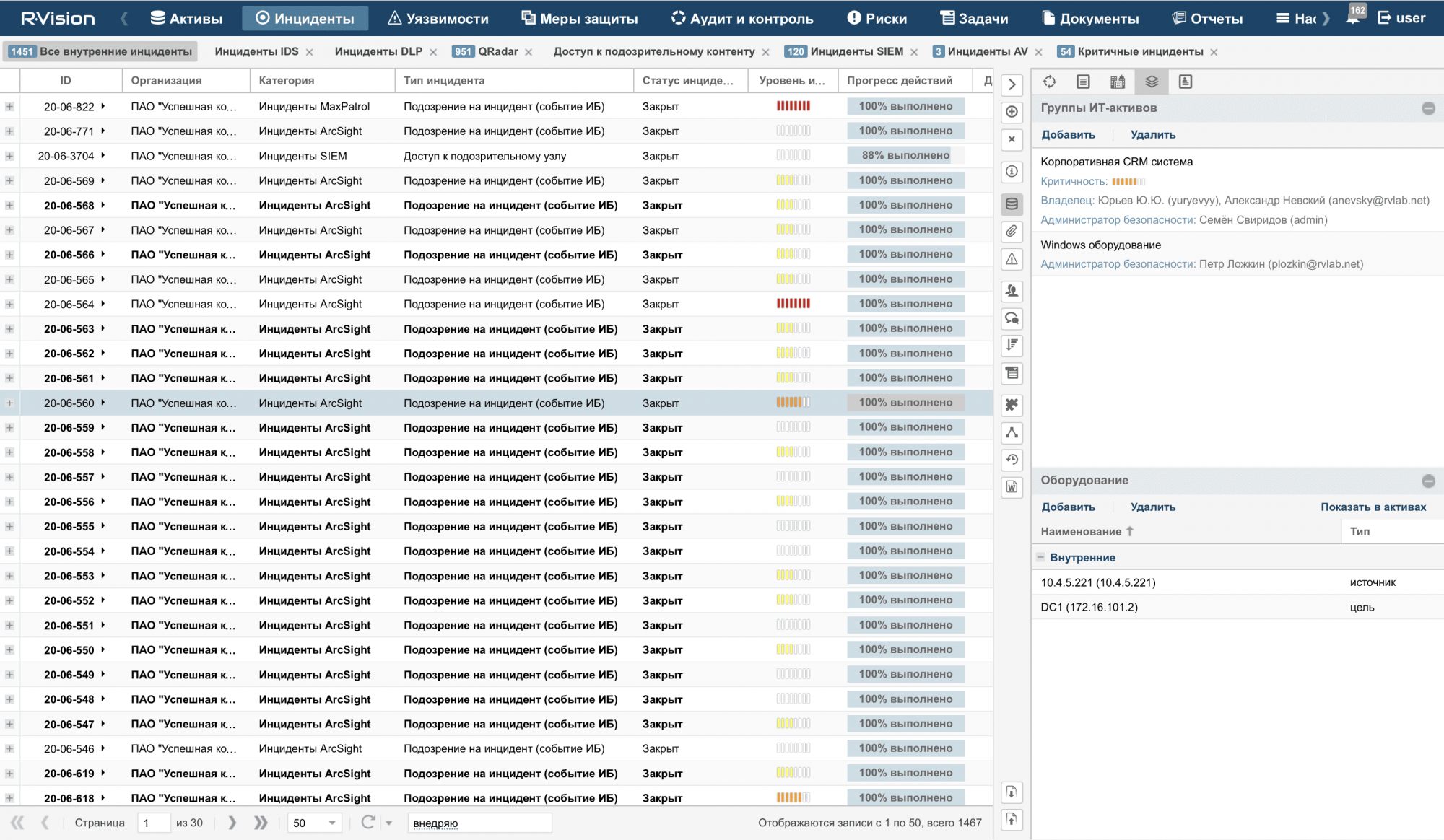

Для управления инцидентами также важна полная и подробная информация об ИТ-инфраструктуре. Выстроив качественный процесс работы с активами (asset management), можно в карточку инцидента сразу «подтягивать» весь необходимый контекст, который не даёт SIEM-система. Если рассматривать процесс обработки инцидентов в SOC, то специалист 1-й линии, получая инцидент, сразу увидит, что за информационная система пострадала, какую информацию она обрабатывает, кто за неё отвечает и кого оповещать (со всеми контактными данными), экономя драгоценные минуты на поиске всего этого. Отталкиваясь от базового контекста, можно произвести его дополнительное обогащение. В результате повышаются эффективность процесса, скорость принятия решений и действий при реагировании.

Рисунок 2. Работа со связанными активами в разделе «Инциденты»

Активы и соответствие требованиям (compliance)

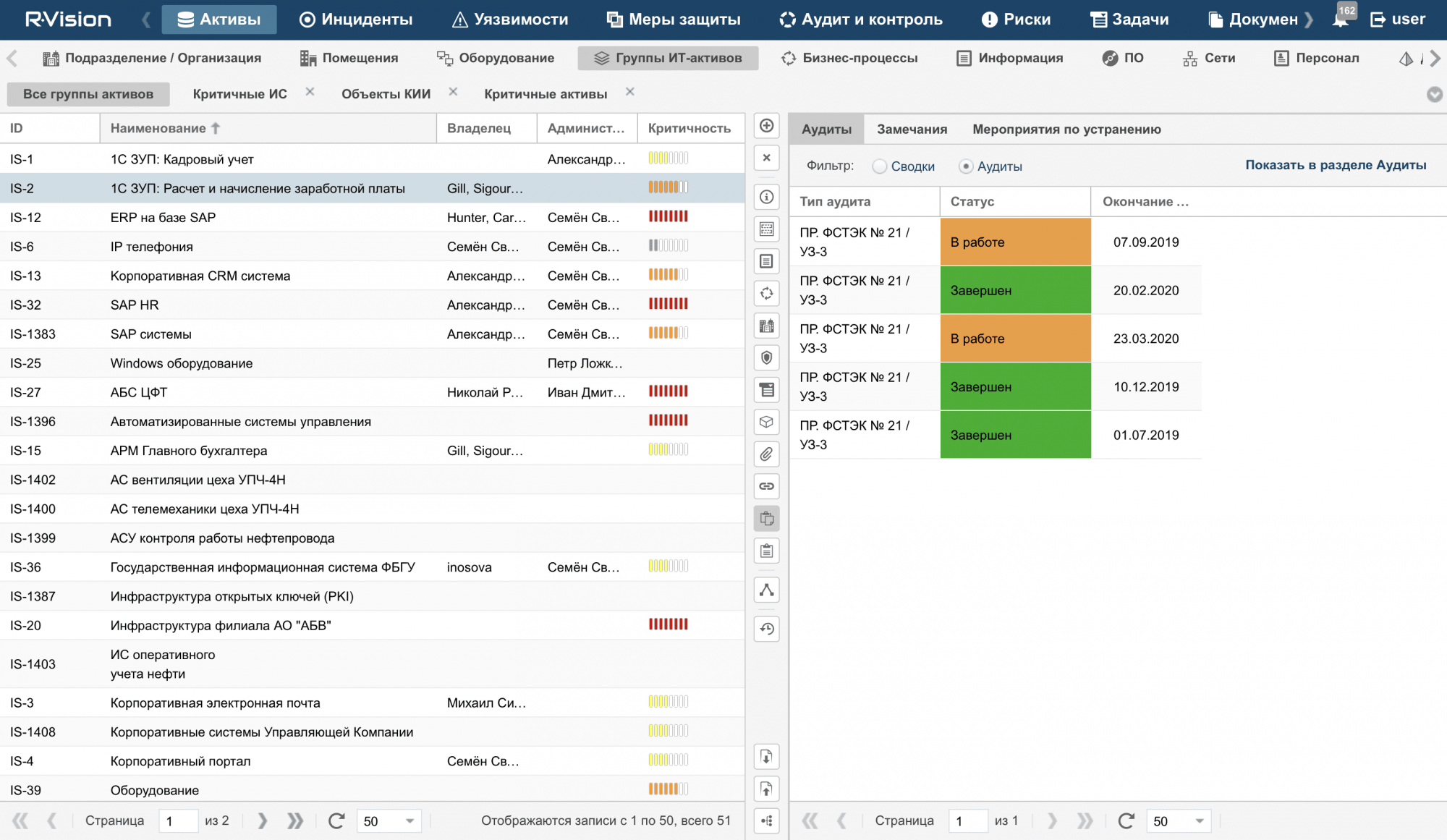

Ещё один процесс, которым регулярно занимается подразделение ИБ, — проведение аудитов на предмет соблюдения требований по безопасности. Аудит всегда осуществляется относительно конкретных активов: на этапе планирования необходимо по определённому атрибуту выбрать сущности, подходящие для проведения проверки.

Представим, что нужно провести аудит всей организации на предмет соблюдения требований к базам данных. Сразу возникают вопросы о том, какие базы данных у нас есть, где они, каких версий, должны ли они быть сертифицированы — т. е. для планирования аудита нужно понимание активов. И, конечно, сам аудит проводится быстрее, когда есть данные инвентаризации, когда не нужно каждый раз собирать информацию заново: это серьёзно экономит силы и время как аудитора, так и проверяемого подразделения. В случае проведения внешнего аудита регулирующим органом сроки предоставления информации могут быть очень сжатыми. Готовый выверенный реестр активов позволит вовремя предоставить регулятору качественную информацию, на основании которой тот будет осуществлять оценивание и выносить предписания.

Модель активов R-Vision позволяет:

- автоматически определять применимые к активам нормативные и законодательные требования;

- предоставлять доступ к аудитам на основании доступа пользователя к соответствующему активу;

- просматривать статусы аудитов, замечаний и мероприятий по их устранению относительно актива;

- осуществлять планирование аудита непосредственно из карточки актива.

Рисунок 3. Просмотр статуса аудита по группе ИТ-активов

Ещё один момент при оценке соответствия требованиям состоит в том, что часто источники последних могут быть разными, но сами требования в какой-то части пересекаются. Одна и та же информационная система может быть и ГИС, и ИСПДн, и объектом КИИ одновременно. В результате её необходимо категорировать и защищать сразу по трём направлениям. В R-Vision это будет одна карточка актива с тремя вкладками, где система рассматривается с этих разных точек зрения: на одной вкладке — как ГИС, на другой — как ИСПДн, на третьей — как КИИ. Для каждого случая будет представлен необходимый набор полей.

Активы и риск-менеджмент

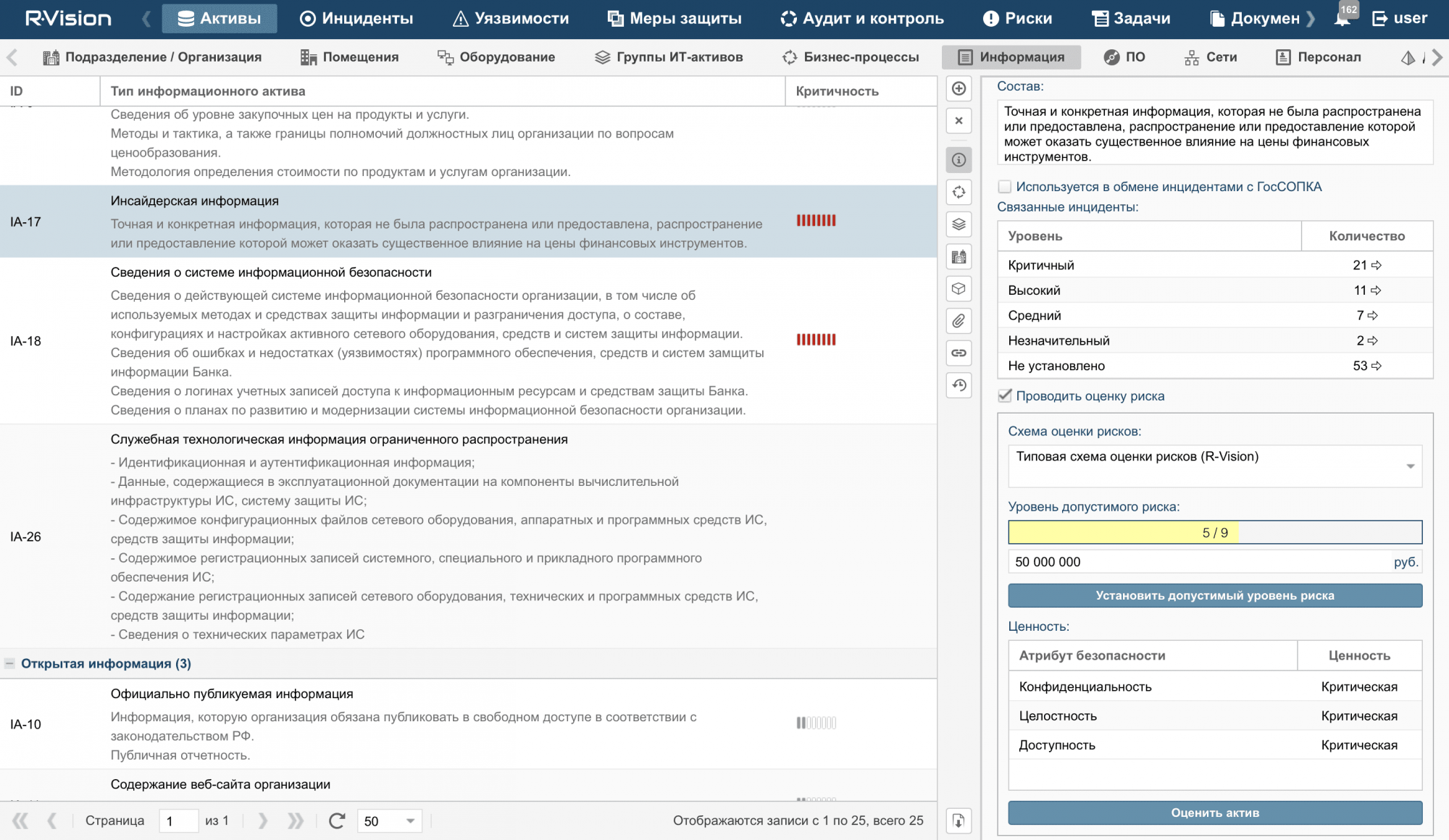

Оценка рисков также привязана к активам, их стоимости, использованию, взаимодействию между собой. Настроенные взаимосвязи активов позволяют без труда оценить косвенные риски.

Модель активов R-Vision даёт возможность:

- отслеживать состав систем, а также поддерживаемые ими процессы и обрабатываемую информацию;

- проводить автоматический поиск активов для включения в область оценки рисков;

- автоматически генерировать производные риски для связанных активов;

- предоставлять доступ к оценкам на основании доступа пользователя к соответствующему активу;

- для типов активов, поддерживающих оценку рисков, в разделе «Атрибуты безопасности» можно указать зависимость защищённости выделенного актива от безопасности сущностей, связанных с ним.

Рисунок 4. Настройка параметров оценки рисков для актива типа «Информация»

В результате мы приходим к тому, что управление активами — базовый процесс обеспечения информационной безопасности, с которым связаны все остальные. Он обеспечивает прозрачность и контролируемость защищаемой среды. Именно поэтому в продуктах R-Vision IRP и R-Vision SGRC предусмотрены соответствующие функциональные возможности. Настройка и использование любого из них практически всегда начинаются именно с работы с активами, что впоследствии даёт множество преимуществ.

Управление активами в продуктах R-Vision

Мы рассмотрели вопрос об управлении активами через связь с другими процессами обеспечения информационной безопасности. Теперь давайте посмотрим, какие конкретно функциональные возможности такого рода предусмотрены в продуктах R-Vision.

Блок управления активами позволяет решать следующие задачи:

- Формирование единого мастер-ресурса по активам.

- Учёт материальных и нематериальных активов и их взаимосвязей: процессы, информация, информационные системы, сети, оборудование, пользователи, группы ИТ-активов.

- Инвентаризация ИТ-инфраструктуры: сбор, регистрация, обогащение и агрегация информации по активам от различных источников в единой системе, а также сканирование сетей без применения агентов.

- Подготовка активов к проведению оценок рисков, аудита, категорирования (для объектов КИИ).

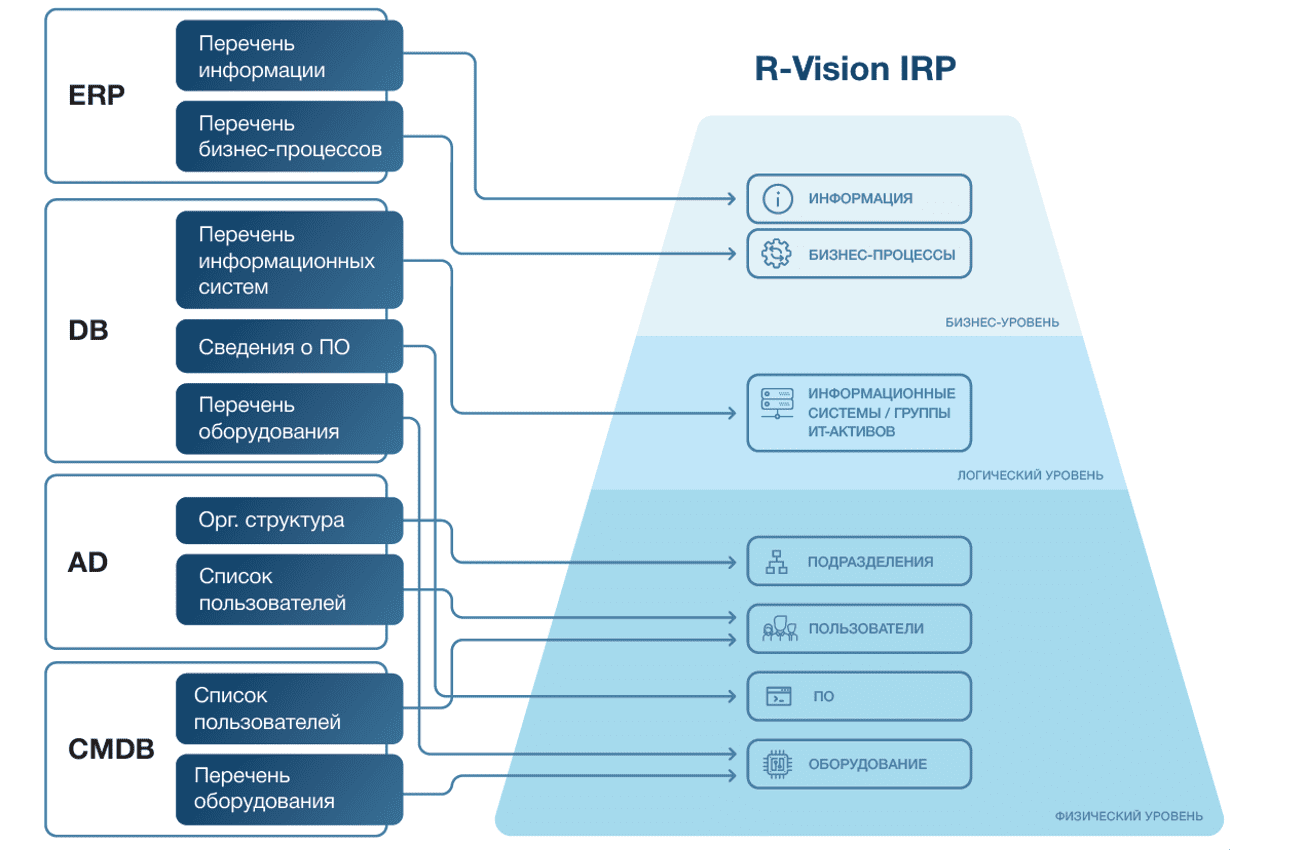

Активы — базовый функциональный блок в R-Vision IRP и R-Vision SGRC. На этапе настройки пользователю нужно назначить типы активов, которые будут использованы в организации, внести по ним данные, указать ответственных и владельцев.

В R-Vision есть перечень предварительно настроенных типов активов. Они поделены на две группы.

1) Бизнес-активы:

- Бизнес-процессы

- Подразделения / Организации

- Информация

- Персонал

- Помещения

2) ИТ-активы:

- Группы ИТ-активов

- Сети

- Оборудование

- ПО

Также есть возможность создавать пользовательские типы активов и связывать их с любыми из предварительно настроенных. Например, в них можно вести реестр СКЗИ или электронных подписей.

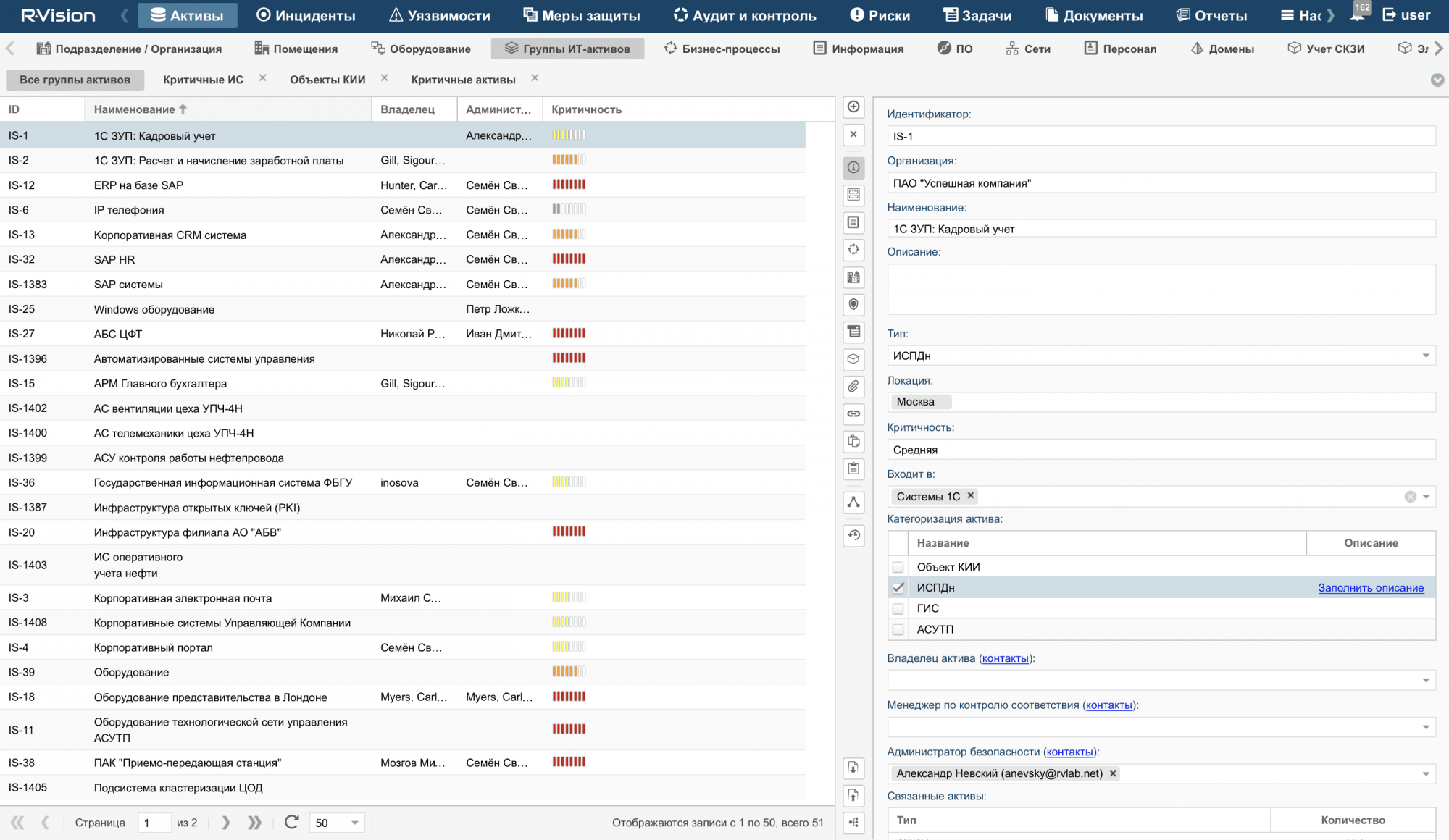

Для более удобной работы с активами R-Vision позволяет объединить отдельные экземпляры оборудования в информационные системы, которые называются «Группами ИТ-активов». Это могут быть физические ИС и абстрактные логические группы, которые необходимо контролировать с точки зрения информационной безопасности. Они, в свою очередь, связываются с другими типами активов, доступными в системе: «Организация», «Бизнес-процессы», «Информация» (перечень типов информации и состав данных, учитываемых в рамках обеспечения ИБ).

Для описания каждого типа актива определяются состав полей и порядок расположения информации. Для сущностей типа «Подразделения» и «Группы ИТ-активов» дополнительно задается разный набор атрибутов на уровне их типа. Например, можно разделить описание ИС и АСУ ТП, филиалов и департаментов, что позволит удобнее работать с карточкой актива.

Заполнение системы информацией об активах может производиться различными способами: через импорт из внешних систем и баз данных, через импорт из Excel, а также вручную через веб-интерфейс. Среди внешних систем, из которых доступно извлечение сведений, можно выделить HP Service Manager, Micro Focus UCMDB, Naumen ITAM. Универсальный коннектор к базам данных позволяет импортировать первичные активы из любых внешних источников.

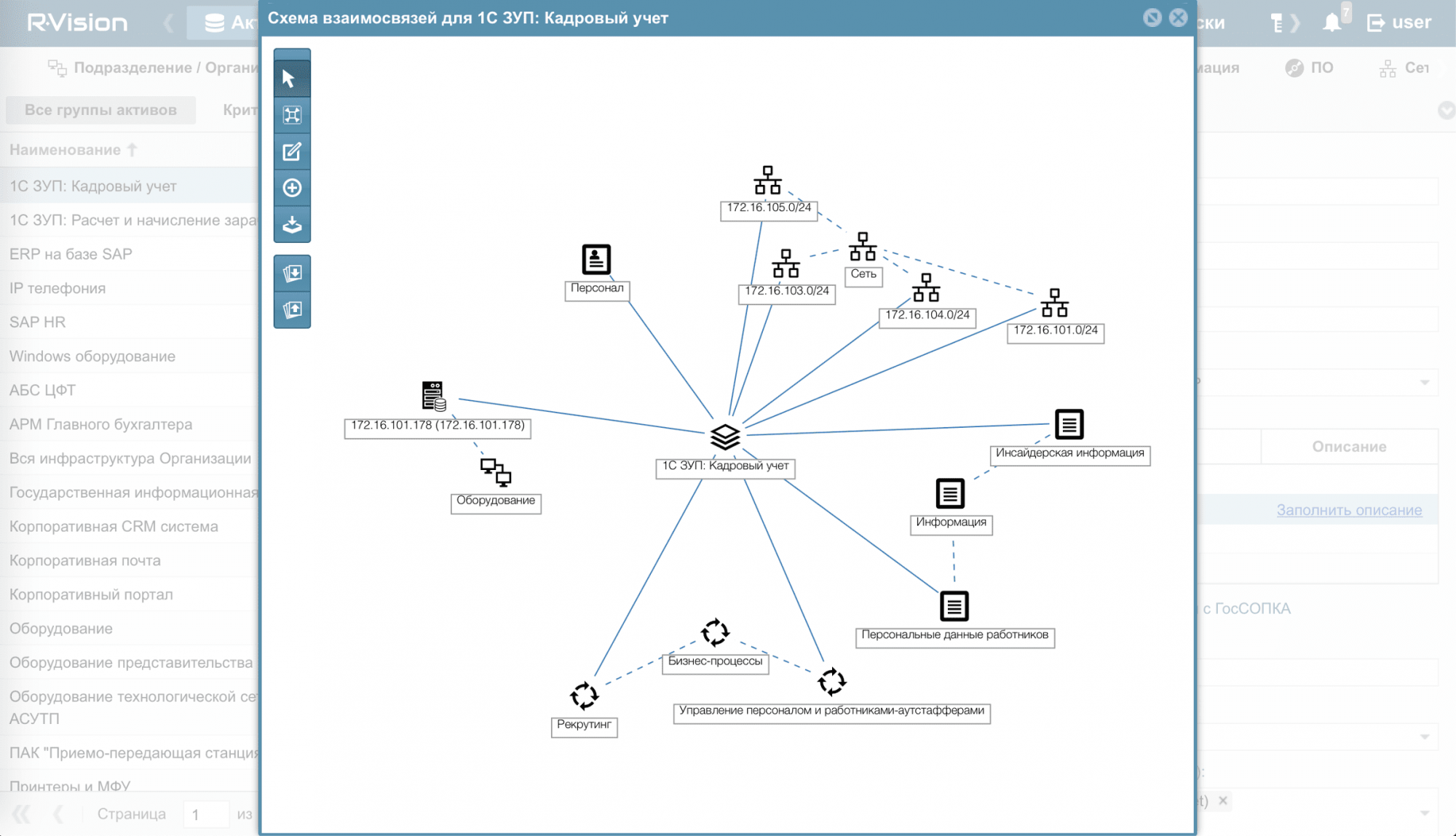

Помимо импорта списка активов важно установить связи между элементами ИТ-инфраструктуры. R-Vision может автоматически построить ресурсно-сервисную модель за счёт интеграции с внешними системами. Альтернативный вариант — указать связи вручную в интерфейсе.

Рисунок 5. Пример карточки актива типа «Группа ИТ-активов»

Всю внесённую информацию по активам система позволяет визуализировать с помощью графических схем взаимосвязей.

Рисунок 6. Пример визуализации ресурсно-сервисной модели

Формирование мастер-ресурса по активам / единой базы активов

Следующий этап — это наполнение подготовленной структуры активов детальной информацией об оборудовании, сетях, ПО, пользователях и т. д.; иными словами, инвентаризация. Это можно сделать несколькими способами:

- Импорт данных из внешних систем.

- Импорт данных из файлов Excel.

- Инвентаризация с помощью сканера R-Vision.

- Комбинация предыдущих способов.

Среди поддерживаемых внешних систем — Active Directory, антивирусы, сканеры безопасности, DLP, Microsoft SCCM, McAfee ePolicy Orchestrator, MaxPatrol SIEM и другие. Для каждого варианта интеграции можно настроить объём импортируемых сведений.

Одна из важных особенностей платформ R-Vision, позволяющих использовать их как мастер-ресурсы по активам, заключается в особом подходе к объединению данных. Информация из разных источников сводится в общий перечень актуальных сведений об оборудовании посредством специально разработанного механизма, в основе которого лежит алгоритм кластеризации графов. В процессе объединения система формирует итоговый набор данных из наиболее актуальной информации ото всех источников. Это позволяет пользователю системы видеть актуальную картину инфраструктуры организации несмотря на ротацию оборудования в сети и регулярную смену IP-адресов.

На рисунке ниже представлен пример такого объединения данных по активам.

Рисунок 7. Пример агрегации данных по активам из разных источников

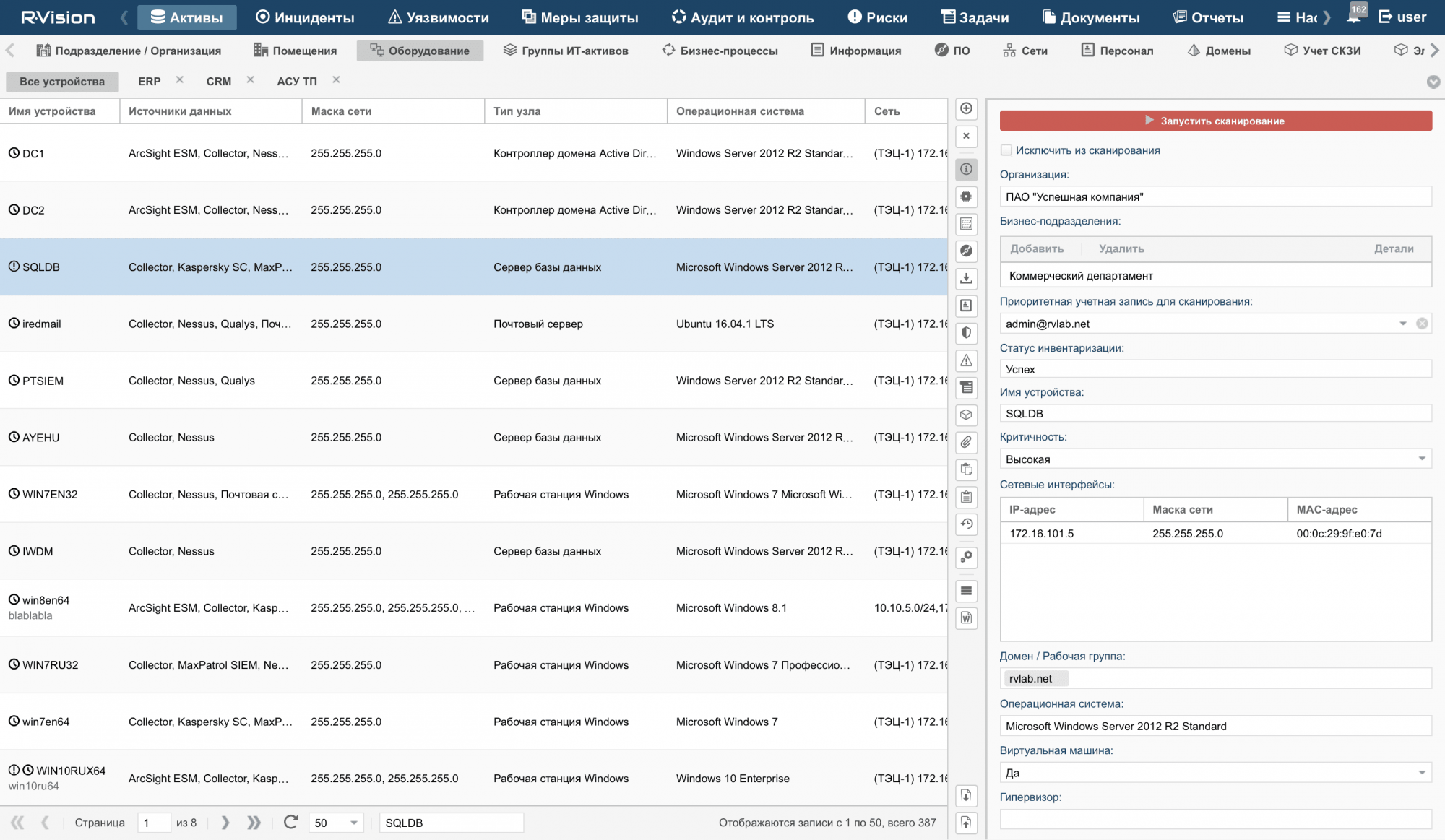

Инвентаризация в R-Vision характеризуется следующими особенностями:

- Поддержка большого количества внешних источников информации.

- Автоматическое объединение данных по хостам на основании базовых аппаратных идентификаторов и идентификаторов ОС.

- Распределённый сбор данных с помощью коллектора R-Vision.

- Автоматическое создание сетей на основании информации об интерфейсах узлов.

- Автоматизированное определение типа оборудования на основании различных критериев.

При отсутствии возможности удалённого подключения к узлам сети система позволяет получать инвентаризационную информацию с хостов посредством специальных скриптов, которые отправляют её на коллектор R-Vision. Для каждого хоста система собирает следующие основные параметры: сетевые интерфейсы, имя, ОС, перечень установленного ПО, установленных обновлений (для ОС Windows), пользователей, которые успешно входили в систему на данной машине, актуальных уязвимостей и другие.

Особо выделены «Параметры безопасности», которые позволяют оценить состояние защищённости хоста: «Автоматическое обновление», «Антивирус», «Межсетевой экран», «USB», «Автозапуск».

Рисунок 8. Просмотр результатов сканирования на вкладке «Оборудование» в R-Vision

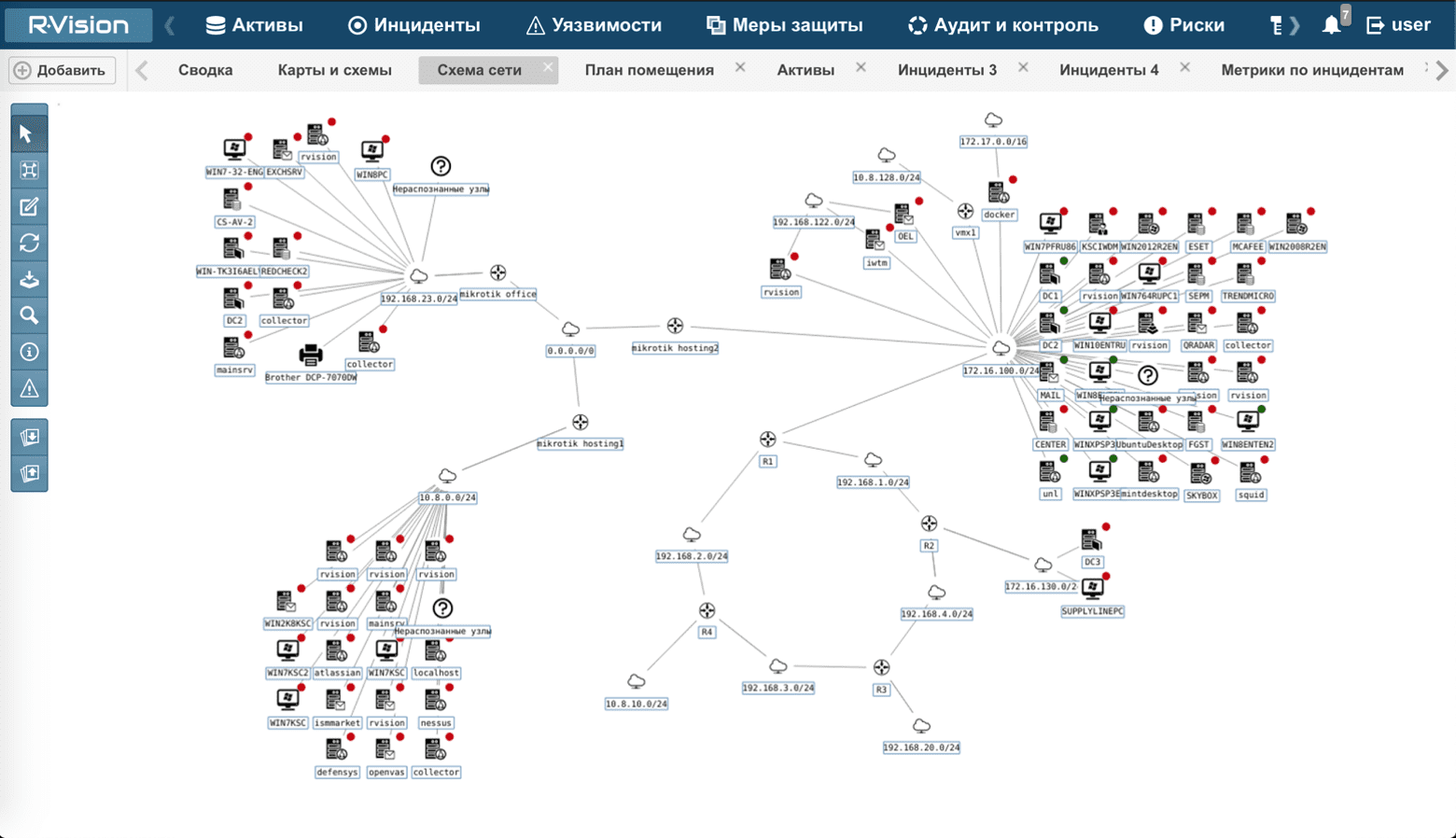

Сканирование оборудования может запускаться вручную или автоматически с помощью политик по адресам сетей, по конкретным хостам, по группам ИТ-активов или по коллекторам, которые обслуживают определённый перечень сетей. Найденные узлы автоматически связываются с сетями на основании данных их сетевых интерфейсов, что позволяет построить карту сети. При визуализации карты сети можно дополнительно вывести индикацию инцидентов, уязвимостей и параметров безопасности хостов.

Рисунок 9. Пример карты сети

Узлы, найденные в ходе инвентаризации, могут быть автоматически распределены по группам ИТ-активов с помощью так называемых «Политик назначения атрибутов». Критерием отнесения оборудования к той или иной группе может служить физическое расположение, принадлежность к сети, наличие какого-то ПО или комбинация чего-либо из перечисленного.

Политики назначения атрибутов также помогают сделать связки при категоризации актива, чтобы класс системы с точки зрения нормативных требований коррелировал с внутрикорпоративной классификацией и вычислялся автоматически, тем самым снимая потребность в ручной работе. Не нужно будет поднимать в архивах акты категорирования, ИСПДн, классификации уровней защищённости и высчитывать по специальной таблице класс согласно внутрикорпоративным стандартам.

К каждому активу — конкретным хостам, системам, оборудованию, пользователям — можно привязать документацию и задачи. Это позволяет увидеть необходимые меры защиты, быстро понять, какие из них выполнены, а какие — нет, получить представление о сопутствующих задачах.

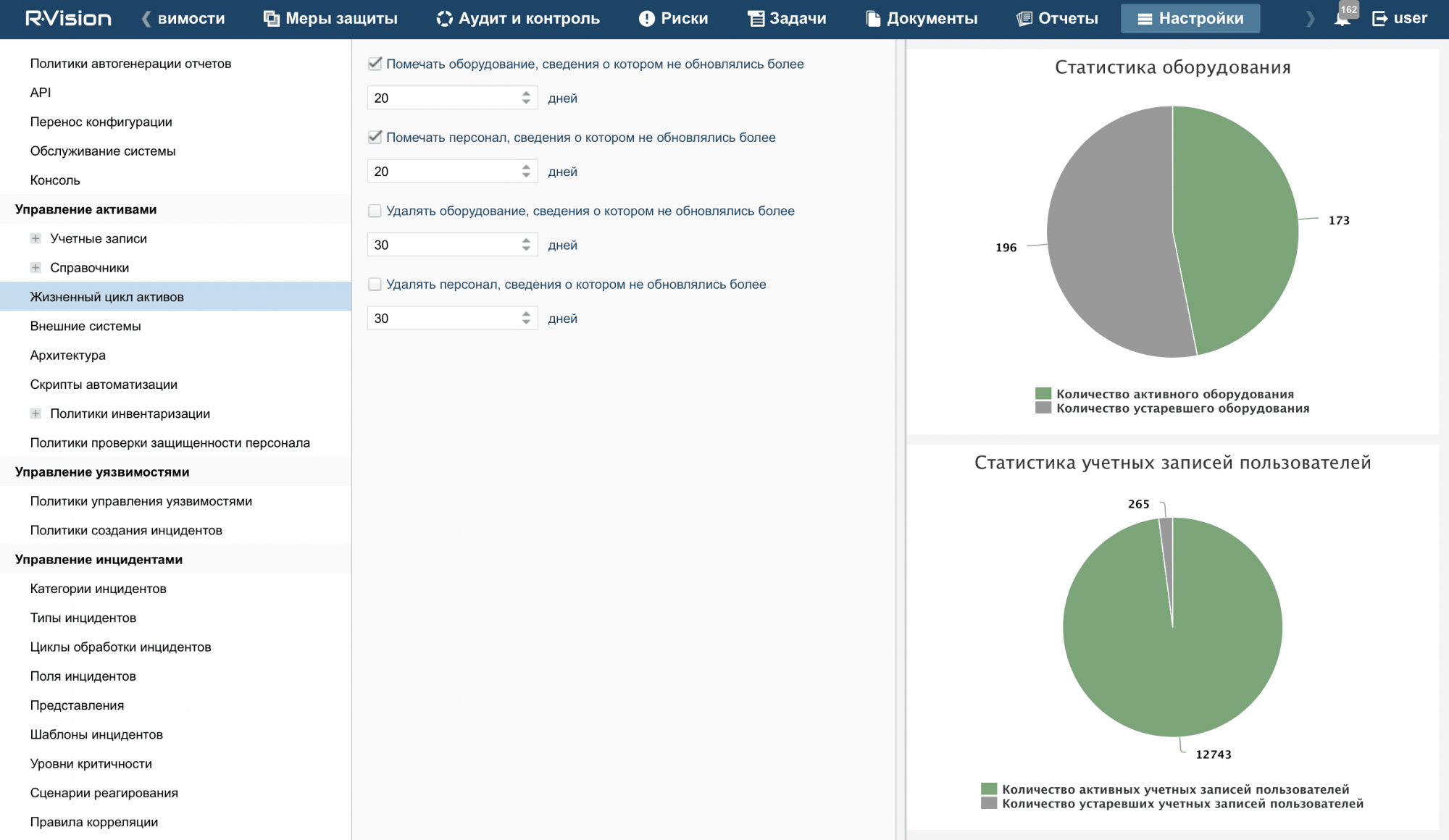

Во введении мы затрагивали частую проблему устаревания данных о хостах в CMDB. В продуктах R-Vision эта проблема решена: чтобы не хранить в системе узлы, которые давно не обновлялись, существует возможность автоматически удалять устаревшие данные или помечать их в интерфейсе. Также можно отслеживать жизненный цикл актива, обычно состоящий из следующих этапов: планирование, приобретение, эксплуатация и обслуживание, вывод из эксплуатации. Для более правильного учёта эти стадии можно завести в R-Vision, например, в виде статуса оборудования и поддерживать его в актуальном состоянии.

Рисунок 10. Настройка параметров устаревания оборудования и учётных записей пользователей

R-Vision позволяет не только собирать информацию об активах, но и удалённо выполнять определённые команды на оборудовании с помощью скриптов. Результат выполнения команды можно записать в поле соответствующего оборудования. Скрипты могут запускаться вручную или стартовать автоматически по расписанию.

Скрипты автоматизации активно используются при реагировании на инциденты. Также такая возможность может пригодиться для расследования происшествий или для выявления некорректных настроек ОС и прикладного ПО, за счёт которых происходит распространение вредоносных программ в организации.

Учёт и категорирование объектов КИИ

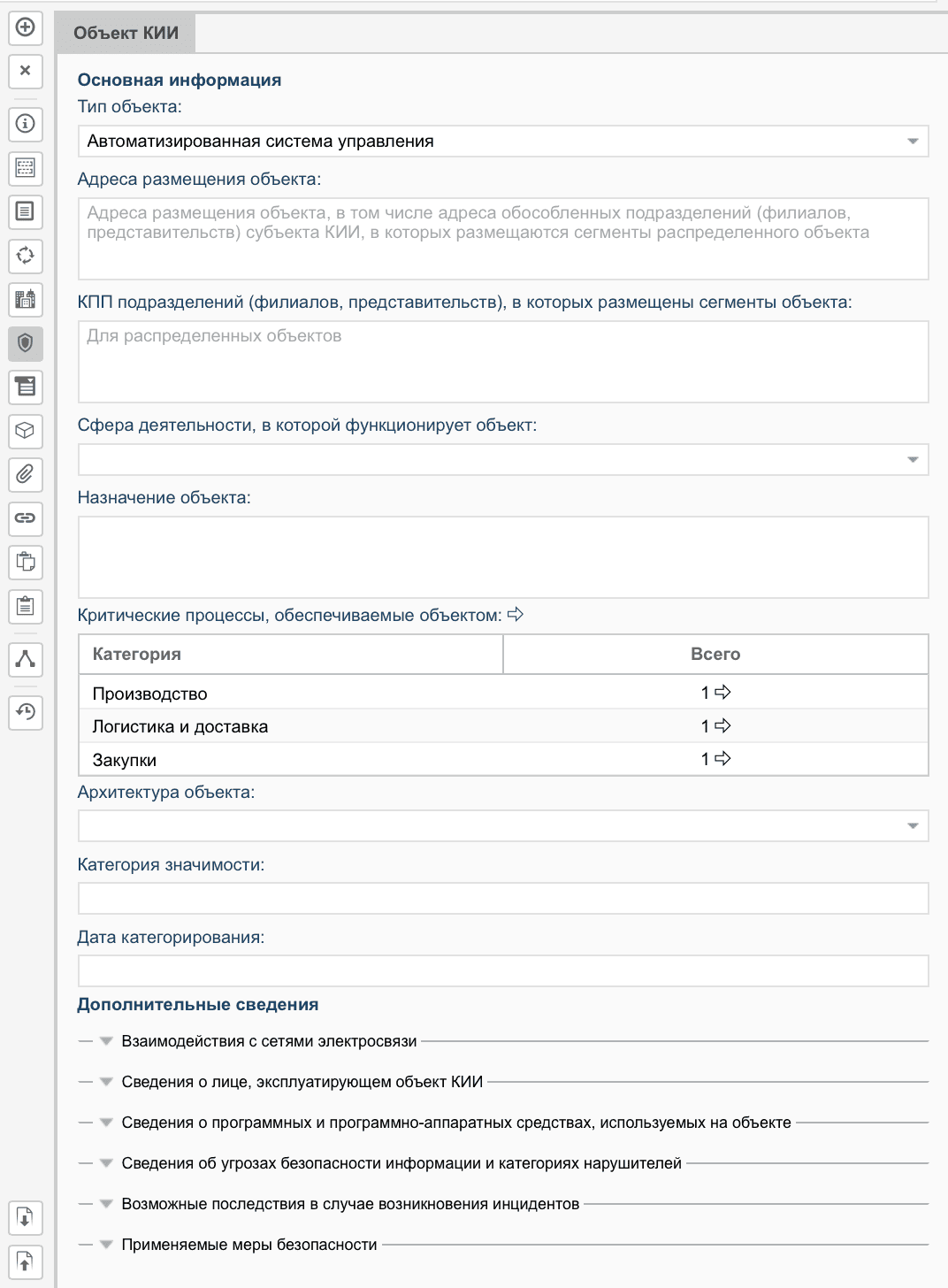

Для групп ИТ-активов, являющихся объектами КИИ, в карточке доступна дополнительная вкладка описания, куда вносится вся информация, необходимая для формирования отчётных документов.

Отнесение групп ИТ-активов к объектам КИИ может происходить автоматически: через настройку политик назначения атрибутов или на основании оценки значимости («критичности») связанных процессов. Дополнительно можно задать условия включения оборудования в группу ИТ-активов для наполнения карточки объекта КИИ данными о его составе. Если перечень объектов КИИ уже был определён вне системы, его можно внести из внешнего XLS-файла или внешней базы данных.

Рисунок 11. Карточка объекта КИИ группы ИТ-активов

Карточка объекта КИИ также может быть заполнена из внешнего источника — реестра или базы данных.

Для внесения информации о ПО и оборудовании, которые работают на объекте КИИ, можно воспользоваться данными инвентаризации. Расчёт категории значимости объекта КИИ производится автоматически с помощью встроенного калькулятора.

Подробно о том, как вести централизованный учёт субъектов и объектов КИИ, автоматизировать процедуру категорирования и формирование отчётных документов (в соответствии с федеральным законом № 187-ФЗ «О безопасности критической информационной инфраструктуры Российской Федерации»), мы рассказывали в статье «Автоматизация категорирования объектов КИИ с помощью платформы R-Vision SGRC».

Отчёты и графики

На основе собранной инвентаризационной информации в R-Vision можно настроить визуализацию данных в виде карт и схем — например, сформировать карту сети, план помещения с отмеченным расположением оборудования, географические карты с индикацией активов, схемы взаимосвязей, ресурсно-сервисную модель. Можно выводить понятные панели мониторинга («дашборды»), которые будут показывать, как работает система ИБ.

Для построения графиков в отношении данных из раздела «Активы / Оборудование» предусмотрены конструктор и готовые шаблоны. Конструктор графиков позволяет строить диаграммы различных типов для любых полей оборудования с указанием группировки данных, периода отображения.

R-Vision позволяет делать отчёты, срезы, проверки. Большой набор предварительно настроенных отчётов даёт возможность выводить информацию об активах в различных разрезах. Доступно создание собственных шаблонов отчётов с выгрузкой в них определённых блоков данных, а также формирование пользовательских отчётов с помощью конструктора. Отчёты могут формироваться как вручную, так и в автоматическом режиме по расписанию с отправкой на почту указанным в политике пользователям.

Выводы

В большинстве организаций управление активами осуществляется ИТ-подразделением, для чего используются специализированные решения класса IT Asset Management (ITAM) и CMDB, а подразделение по информационной безопасности, как правило, получает доступ к необходимым сведениям об активах опосредованно, в каком-то виде.

Рассмотренные возможности продуктов R-Vision позволяют ИБ-подразделению вести самостоятельный учёт активов для своей деятельности и получать актуальные данные с необходимой степенью детализации. В результате платформа R-Vision может использоваться как мастер-ресурс по активам, вокруг которого разворачиваются смежные процессы информационной безопасности — реагирование на инциденты, управление рисками, оценка соответствия требованиям, управление информационной безопасностью, уязвимостями и другие.

Авторы:

Алексей Дашков, ведущий продукт-менеджер R-Vision

Всеслав Соленик, директор Центра экспертизы R-Vision