Сетевой доступ с «нулевым доверием» (Zero Trust Network Access, ZTNA) — концепция, о которой в последнее время говорят многие эксперты по информационной безопасности. Мы рассмотрим реализацию ZTNA для защиты подключения локальных и удалённых сотрудников на базе продуктов Fortinet: FortiClient, FortiGate, FortiClient EMS.

- Введение

- Принципы Zero Trust Network Access

- Реализация ZTNA на базе продуктов Fortinet

- Практика использования ZTNA на базе продуктов Fortinet

- Выводы

Введение

В последние годы набирает популярность принцип предоставления сетевого доступа с «нулевым доверием», или Zero Trust Network Access (ZTNA), который основан на идентификации, аутентификации и проверке клиентских устройств для предоставления доступа к приложениям на основе ролей. ZTNA позволяет управлять доступом не только удалённых пользователей, но и локальных, тем самым стирая границы периметра безопасности. Доступ к приложениям предоставляется только после проверки устройства и пользователя, а также оценки безопасности на основе контекста с помощью тегов Zero Trust.

Больше информации о ZTNA вы можете получить из эфира AM Live, посвящённого этой теме. Приглашённые на наш прямой эфир эксперты объяснили, что такое доступ с «нулевым доверием» и как внедрять такой подход в организации.

Рассмотрим основные принципы Zero Trust Network Access, сравним его с классическими методами предоставления доступа и протестируем реализацию ZTNA на базе продуктов Fortinet.

Принципы Zero Trust Network Access

В основу ZTNA заложены следующие принципы:

- аутентификация пользователей и проверка устройств на регулярной основе;

- минимальный доступ к запрашиваемому сегменту сети и минимальные привилегии в соответствии с ролью или по служебной необходимости;

- предоставление точечного доступа к приложениям, данным и ресурсам;

- при проектировании сети исключается само понятие «доверенная зона» и изначально считается возможным проникновение злоумышленников.

ZTNA изначально позиционировалась как альтернатива классическому удалённому доступу, но впоследствии стала эффективной и для локальных сотрудников, например при реализации BYOD (Bring Your Own Device) или IoT.

Можно сказать, что ZTNA является логическим продолжением VPN, решая его классические проблемы, такие как отсутствие идентификации и оценки безопасности устройства, с которого осуществляется доступ, предоставление сотрудникам полного доступа к сети, который потом сужается правилами, и непрозрачность для пользователей (требуются дополнительные программы и настройки).

ZTNA обеспечивает ряд преимуществ как для администраторов, так и для пользователей. С точки зрения администратора повышается защищённость сети, контролируется соответствие подключаемых устройств и их стеков безопасности принятым требованиям. Применение ZTNA позволяет организовать доступ к приложениям (в том числе облачным) вне зависимости от их расположения и уменьшить площадь атаки за счёт предоставления гранулированного доступа. Для обычных пользователей повышается удобство использования приложений из любой точки мира, становятся прозрачными подключение и использование технологии единого входа (SSO).

Рекомендуем почитать наш обзор мирового и российского рынков решений для организации сетевого доступа с «нулевым доверием» (ZTNA), в котором мы разобрались в сути этой концепции и назвали соответствующие ей российские и зарубежные решения.

Реализация ZTNA на базе продуктов Fortinet

Основное отличие от конкурентов здесь заключается в отсутствии опорного облака. Решения из облака, как правило, стоят дорого в пересчёте на всех сотрудников организации. Ключевыми элементами ZTNA от Fortinet являются межсетевой экран следующего поколения FortiGate под управлением FortiOS 7.0, отвечающий за построение защищённых туннелей и поддержку таблицы доступа групп пользователей к приложениям, и централизованный сервер управления средствами защиты конечных точек FortiClient EMS. На рабочие станции пользователей устанавливается FortiClient, аутентификация осуществляется с помощью FortiAuthenticator, FortiToken или любого стороннего решения, поддерживаемого Fortinet Security Fabric.

Использование имеющихся у организации межсетевых экранов FortiGate снижает финансовые и временные затраты организации на внедрение ZTNA. Кроме того, это позволяет дополнительно использовать технологии SD-WAN и SD-Branch. Таким образом все сессии доступа проходят через FortiGate и проверяются на наличие угроз безопасности; инспекция в этом случае осуществляется вне зависимости от того, где расположены пользователи и приложения (внутри или вне контролируемой сети). Такая реализация позволяет обойтись без покупки дополнительных лицензий, функции ZTNA доступны в FortiGate «из коробки».

Практика использования ZTNA на базе продуктов Fortinet

При регистрации устройств, на которых установлен FortiClient, в FortiClient EMS передаётся информация о каждом из них (ОС, сетевые параметры, модель и т. д.), о пользователе и об оценке безопасности (нахождение внутри сети или вне её, антивирусное программное обеспечение, список уязвимостей и прочее). Дополнительно устройства формируют запросы на получение сертификатов клиента от FortiClient EMS, действующего в качестве удостоверяющего центра (CA) ZTNA.

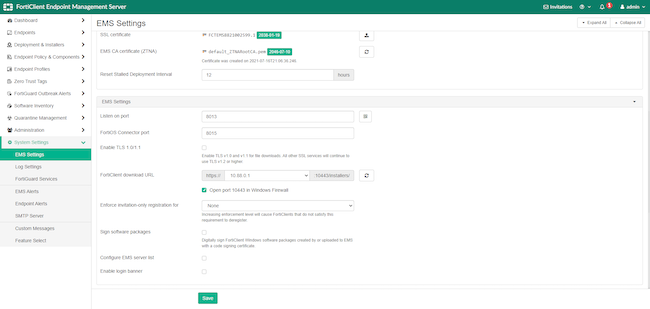

Рисунок 1. Интерфейс администратора FortiClient EMS. Сертификат EMS CA

FortiClient EMS выдаёт сертификат клиента, содержащий FortiClient UID, серийные номера самого сертификата и FortiClient EMS. Затем сертификат CA синхронизируется с FortiGate. FortiClient EMS также предоставляет межсетевому экрану сертификат EMS CA для аутентификации клиентов на стороне FortiClient. На основе информации о клиенте FortiClient EMS применяет соответствующие правила меток Zero Trust (теги). Эти метки и информация о сертификате клиента синхронизируются с FortiGate в режиме реального времени. По этим данным FortiGate может проверить идентификатор пользователя, используя его сертификат, и предоставить доступ на основе меток в правиле ZTNA.

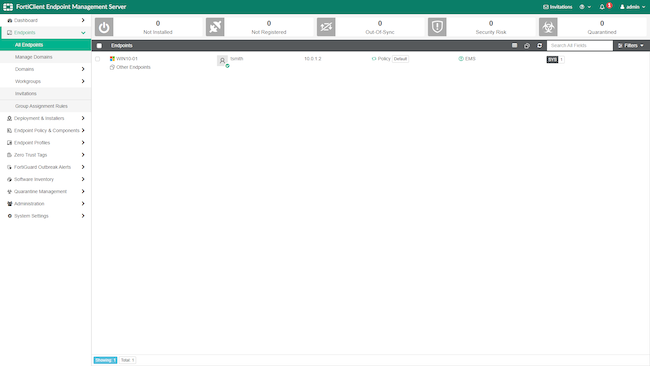

Рисунок 2. Интерфейс администратора FortiClient EMS. Перечень выданных сертификатов клиентов

Настройка взаимодействия FortiClient, FortiGate и FortiClient EMS

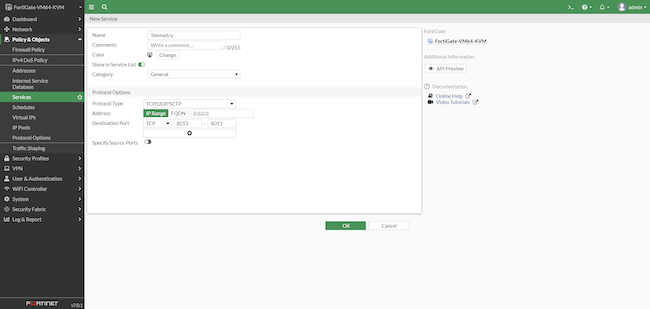

Настройки для разрешения удалённого подключения устройств и регистрации на FortiClient EMS задаются через FortiGate — создаётся новый сервис и ему назначается соответствующая политика.

Рисунок 3. Интерфейс администратора FortiGate, раздел «Policy & Objects», вкладка «Services». Создание нового сервиса «Telemetry» для удалённого подключения к FortiClient EMS

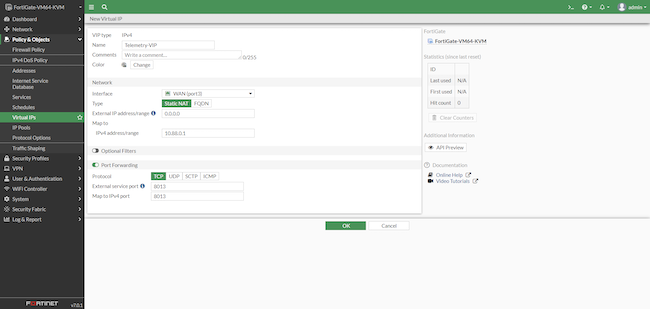

Рисунок 4. Интерфейс администратора FortiGate, раздел «Policy & Objects», вкладка «Virtual IPs». Настройка политики для сервиса «Telemetry»

Всё, что остаётся сделать пользователю на своем устройстве, — проверить связность с FortiClient EMS.

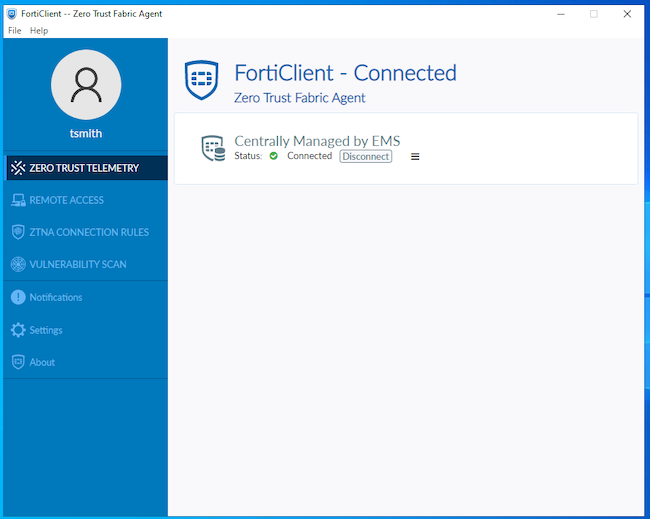

Рисунок 5. Главное окно FortiClient. Устройство подключено к FortiClient EMS

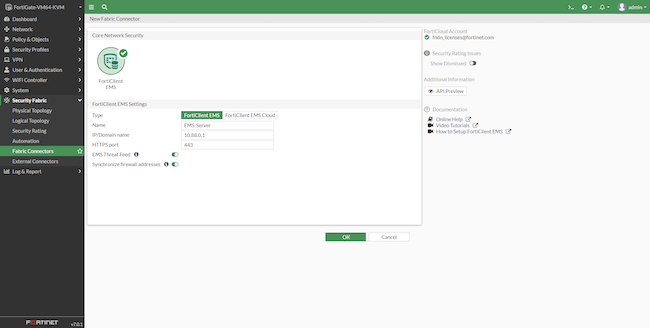

Проверка и настройка взаимодействия FortiClient EMS и FortiGate осуществляется через интерфейс администратора FortiGate и через Fortinet Fabric Connector — механизм интеграции решений из экосистем различных поставщиков. В интерфейсе администратора FortiGate в разделе «Security Fabric» на вкладке «Fabric Connectors» необходимо создать новое подключение, указав сетевой адрес FortiClient EMS и установив сертификат EMS CA.

Рисунок 6. Интерфейс администратора FortiGate, раздел «Security Fabric», вкладка «Fabric Connectors». Настройка коннектора для FortiClient EMS

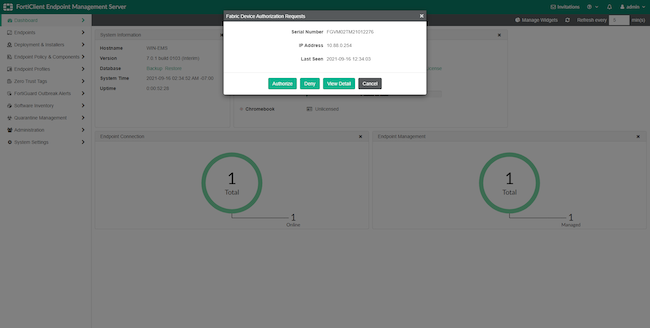

Соответствующий запрос на сопряжение придёт в FortiClient EMS, для успешного завершения интеграции необходимо авторизовать FortiGate.

Рисунок 7. Интерфейс администратора FortiClient EMS, окно разрешения интеграции с FortiGate

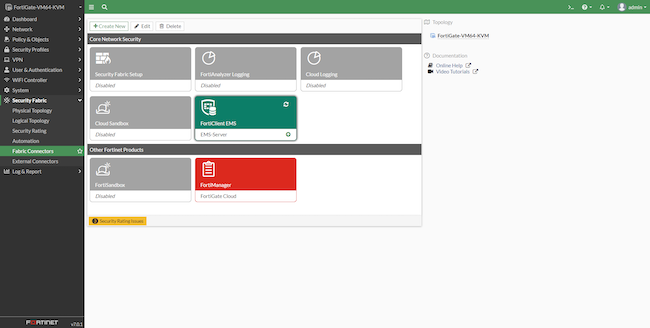

Проверка связности FortiClient EMS и FortiGate возможна разными способами, в том числе с использованием графического интерфейса.

Рисунок 8. Интерфейс администратора FortiGate, раздел «Security Fabric», вкладка «Fabric Connectors». Связь с FortiClient EMS установлена

Настройка входа удалённых пользователей в домен

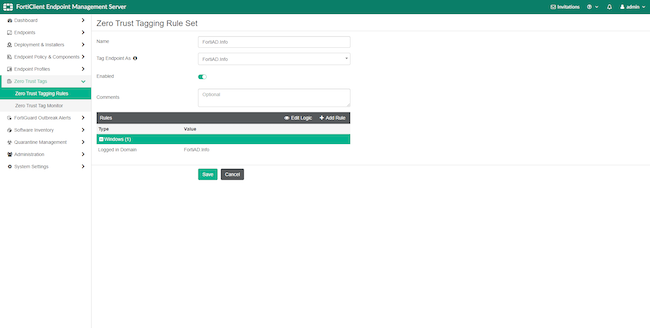

Далее задаются теги FortiClient EMS. Рассмотрим настройку правила «нулевого доверия» для обнаружения входа пользователя в каталог Active Directory (домен «FortiAD.Info»).

Рисунок 9. Интерфейс администратора FortiClient EMS, раздел «Zero Trust Tags», вкладка «Zero Trust Tagging Rules». Создание новой метки (тега) FortiClient EMS

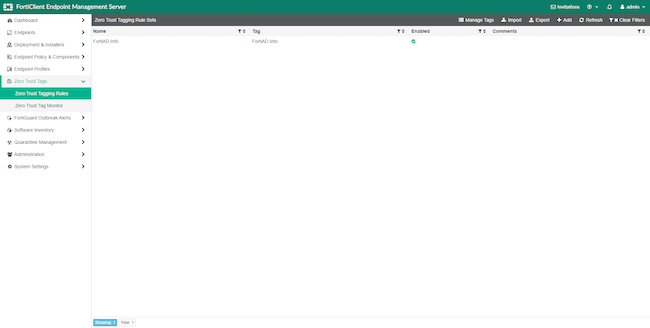

Рисунок 10. Интерфейс администратора FortiClient EMS, раздел «Zero Trust Tags», вкладка «Zero Trust Tagging Rules». Список настроенных меток

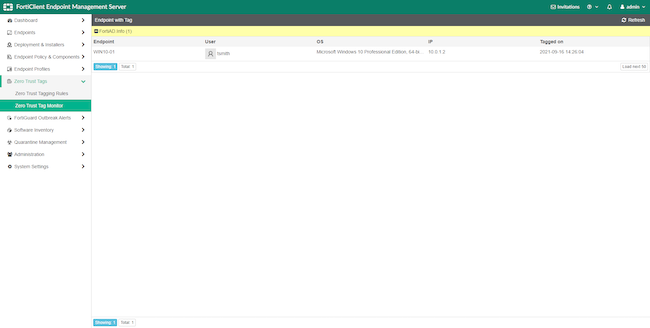

FortiClient EMS отображает все контролируемые устройства, которым назначены теги.

Рисунок 11. Интерфейс администратора FortiClient EMS, раздел «Zero Trust Tags», вкладка «Zero Trust Tagging Monitor». Перечень тегированных узлов

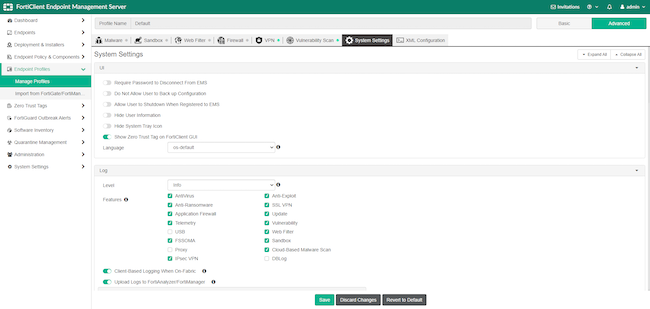

FortiClient для удобства администрирования может отображать настроенные для устройства теги. Эта функция должна быть разрешена на FortiClient EMS.

Рисунок 12. Интерфейс администратора FortiClient EMS, раздел «Endpoint Profiles», вкладка «Manage Profiles». Включение функции отображения тегов в FortiClient на устройствах

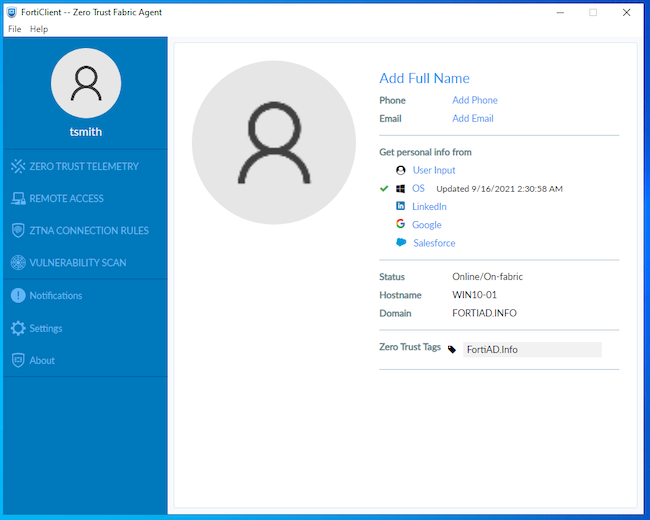

После настройки теги отображаются в FortiClient на конечном устройстве.

Рисунок 13. Главное окно FortiClient. Назначенные устройству теги

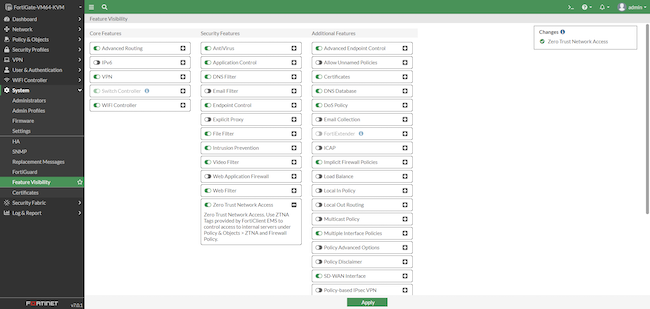

После того как теги будут настроены и синхронизированы на устройстве, можно будет включить функцию ZTNA на FortiGate.

Рисунок 14. Интерфейс администратора FortiGate, раздел «System», вкладка «Feature Visibility». Включение функции ZTNA

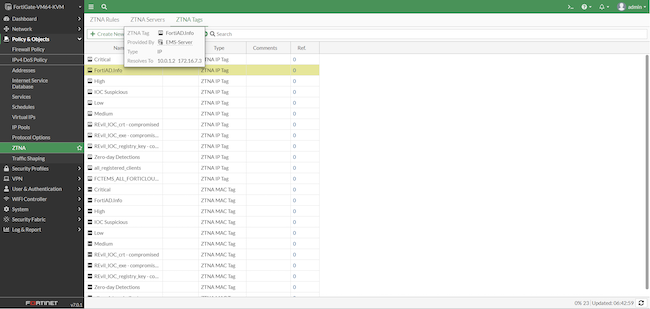

Теперь необходимо убедиться, что теги синхронизированы между FortiClient, FortiGate и FortiClient EMS. Метки должны быть отображены в соответствующем перечне ZTNA.

Рисунок 15. Интерфейс администратора FortiGate, раздел «Policy & Objects», вкладка «ZTNA». Новая метка добавлена в перечень тегов ZTNA

Таким образом мы настроили «нулевое доверие» к удалённым пользователям для входа в домен организации, то есть происходит проверка не только субъекта осуществляющего попытку доступа, но и объекта, с которого этот доступ был запрошен.

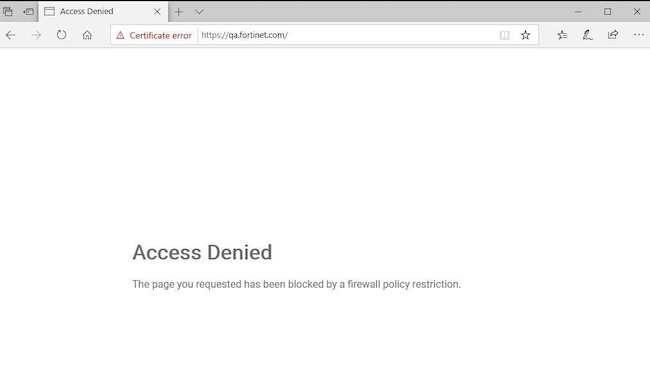

При отсутствии или утере доверия к пользователю или устройству средствами ZTNA блокируется доступ и на удалённом устройстве формируется соответствующее сообщение о запрете.

Рисунок 16. Сообщение о запрете доступа к запрашиваемому ресурсу средствами Fortinet ZTNA на стороне пользователя

Настройка фильтрации ZTNA IP / MAC для пользователей находящихся внутри сети

В предыдущем сценарии мы рассмотрели реализацию функции ZTNA для удалённых сотрудников. Теперь на примере фильтрации IP / MAC ознакомимся с возможностями для локальных пользователей. Конечно, это не единственный способ применения ZTNA от Fortinet, всё ограничивается только требованиями самого заказчика.

Предположим, что в локальной сети появилось устройство напрямую подключённое к веб-серверу. С помощью тегов ZTNA администратор может добавить к обычным правилам доступа дополнительный уровень защиты, проверяя это устройство на соответствие заданным в EMS параметрам перед предоставлением ему доступа.

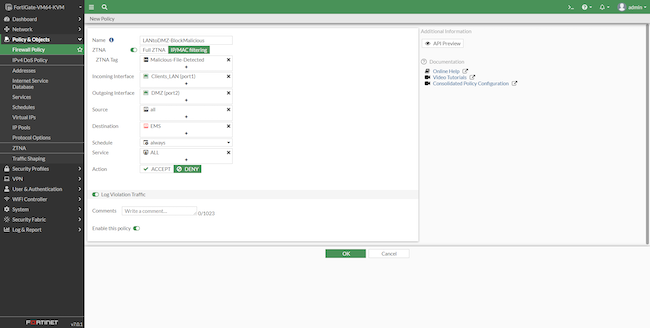

Сначала с помощью FortiGate необходимо создать правило в режиме фильтрации ZTNA IP / MAC для блокировки доступа в случае обнаружения вредоносных файлов (параметр определён ZTNA-тегом, заданным на FortiClient EMS).

Рисунок 17. Интерфейс администратора FortiGate, раздел «Policy & Objects», вкладка «Firewall Policy». Создание нового правила в режиме фильтрации ZTNA IP / MAC для блокировки доступа

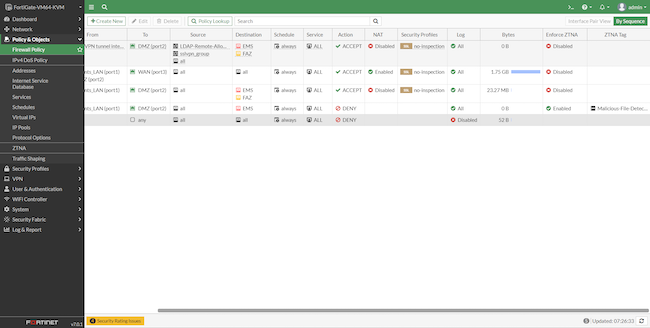

Рисунок 18. Интерфейс администратора FortiGate, раздел «Policy & Objects», вкладка «Firewall Policy». Новое ZTNA-правило

Правило связано с проверкой устройства на наличие файлов помеченных как вредоносные. При успешной проверке доступ к веб-серверу по адресу https://10.88.0.1:9443 разрешается.

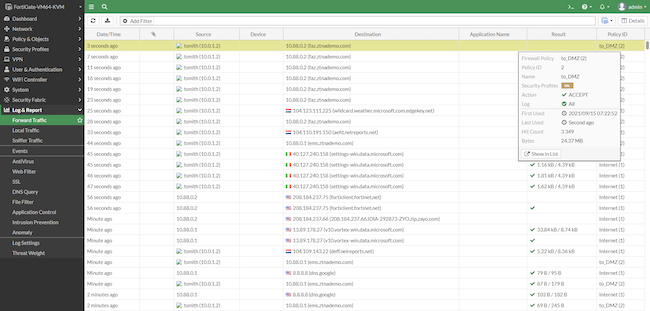

Рисунок 19. Интерфейс администратора FortiGate, раздел «Log & Report», вкладка «Forward Traffic». Доступ устройства к веб-серверу разрешён

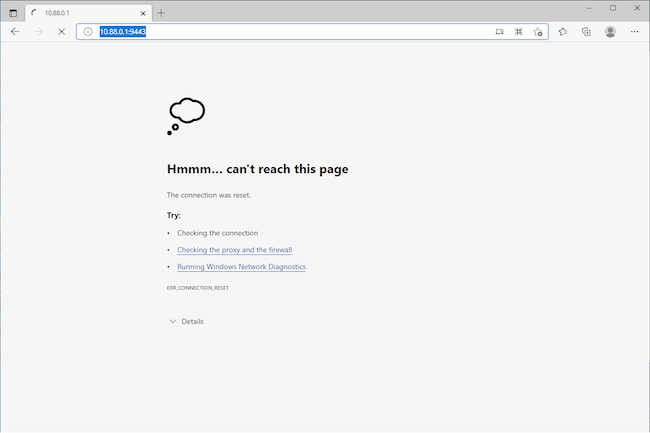

Теперь смоделируем ситуацию, при которой сработает ZTNA-правило: поместим на устройство вредоносный файл. Теперь проверка со стороны FortiClient EMS завершается с негативным вердиктом и доступ оказывается запрещён.

Рисунок 20. Доступ к тестовому серверу заблокирован в связи с заданными параметрами безопасности

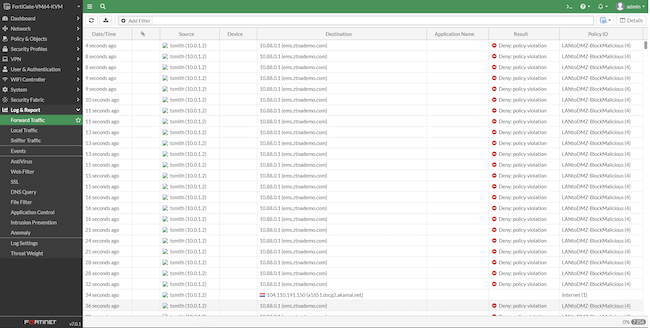

Отказ в доступе также зафиксирован в логах FortiGate.

Рисунок 21. Интерфейс администратора FortiGate, раздел «Log & Report», вкладка «Forward Traffic». Доступ устройства к веб-серверу запрещён

Выводы

Мы рассмотрели несколько вариантов применения Zero Trust Network Access от Fortinet в сети организации. Конечно, этими примерами функциональность платформы не исчерпывается, гибкие настройки компонентов Fortinet позволяют обеспечить защиту удалённого доступа в соответствии с требованиями заказчика. Внедрение технологии ZTNA даёт однозначные ответы на три важных вопроса: «кто получил доступ?», «с какого устройства это произошло?», «как защитить ресурсы, находящиеся внутри и снаружи?».

Также стоит отметить, что сама концепция ZTNA является успешным развитием стандартных технологий, таких как VPN, например, но при этом позволяет решить их проблемы и недоработки. Так, правила ZTNA могут распространяться не только на удалённых пользователей, но и на локальных, находящихся внутри периметра безопасности, а ресурсы организации, доступ к которым контролируется, могут, наоборот, быть вынесены из периметра и находиться в любой точке земного шара.

Поскольку ZTNA от Fortinet строится на возможностях межсетевых экранов FortiGate, применение действующей инфраструктуры организации, базирующейся на продуктах Fortinet, позволит сократить финансовые и временные издержки и оперативно запустить защиту сети.