Исследователи обнаружили новый ботнет xlabs_v1, построенный на базе Mirai. Он заражает Android-устройства с открытым доступом к Android Debug Bridge (ADB) и превращает их в инструмент для DDoS-атак против игровых серверов, включая Minecraft.

Злоумышленники сканируют интернет в поисках устройств с открытым портом TCP 5555, это стандартный порт ADB. Если доступ открыт, атакующий получает удалённый шелл без пароля и может запустить вредоносный код.

Под удар попадают самые разные устройства: Android TV, смарт-телевизоры, приставки, дешёвые роутеры и прочие IoT-гаджеты, где ADB либо включён по умолчанию, либо остался активным после отладки.

После заражения устройство скачивает и запускает подходящую версию вредоносной программы под ARM, MIPS, x86-64 или даже в виде APK. Бот маскируется под обычные процессы вроде /bin/bash, чтобы не бросаться в глаза, и удаляет следы запуска из аргументов командной строки.

Главная цель ботнета — атаки на игровые серверы. В частности, код явно заточен под инфраструктуру Minecraft: он поддерживает 20+ типов флуда, включая режимы под RakNet-протокол и даже маскировку под трафик OpenVPN, чтобы обходить базовые фильтры.

По сути, xlabs_v1 — это DDoS-сервис на заказ. Операторы оценивают пропускную способность каждого заражённого устройства (буквально замеряют скорость через тысячи соединений) и распределяют их по тарифам: быстрые узлы идут в дорогие атаки, медленные — в массовые, но дешёвые.

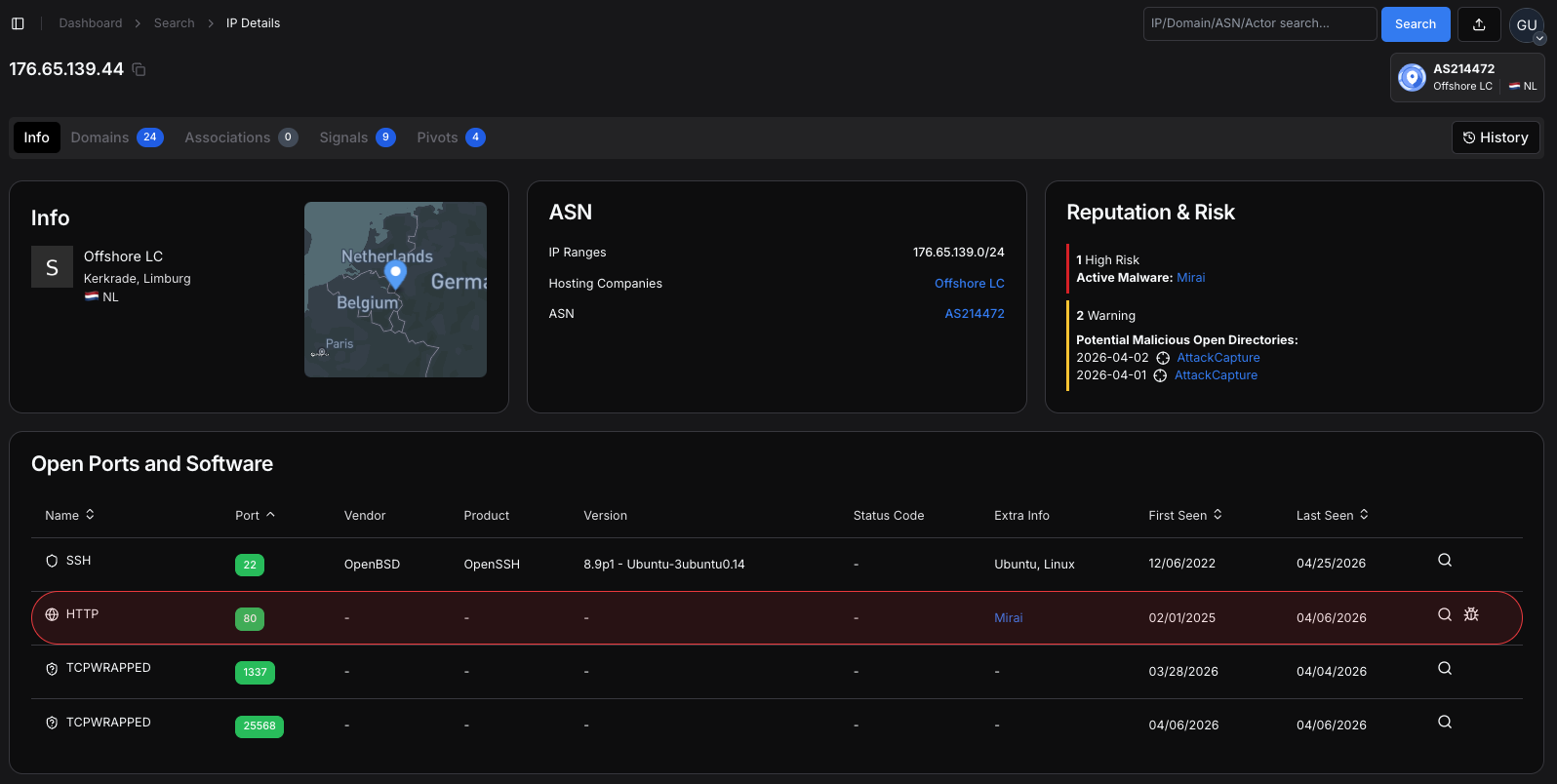

Инфраструктура ботнета сосредоточена в одном диапазоне IP-адресов, размещённом у так называемого bulletproof-хостинга. Исследователи нашли домен управления, токены аутентификации и даже открытые директории с бинарниками, что позволило подробно разобрать работу сети.

Главная проблема здесь — сам ADB. Это удобная функция для разработчиков, но если она доступна из интернета, устройство фактически остаётся без защиты. И таких устройств, по оценкам исследователей, могут быть миллионы.

Рекомендации стандартные: проверить, открыт ли порт 5555, отключить ADB, если он не нужен, и следить за подозрительными соединениями. А владельцам игровых серверов стоит задуматься о защите от DDoS с учётом специфики игровых протоколов, а не только общего сетевого трафика.