Популярные в соцсетях сборы средств могут обернуться блокировкой счетов со стороны банков, а также вниманием налоговых органов. Кроме того, в отдельных случаях такую деятельность могут квалифицировать как незаконное предпринимательство или мошенничество, что уже влечёт уголовную ответственность.

О таких рисках в комментарии для РИА Новости предупредила юрист, член Союза юристов-блогеров на базе МГЮА имени Олега Кутафина при Ассоциации юристов России Евгения Сабитова.

В последнее время в соцсетях получили распространение сборы небольших сумм. Владельцы страниц просят подписчиков перевести им, например, 50–100 рублей на погашение кредита, в том числе ипотеки.

Как отметила юрист, формально такая практика не запрещена. Однако юридические риски всё же есть. Если будет доказано, что владелец страницы вводил подписчиков в заблуждение относительно своего материального положения, его действия могут подпасть под статью 159 УК РФ (мошенничество). Максимальное наказание по ней достигает 10 лет лишения свободы.

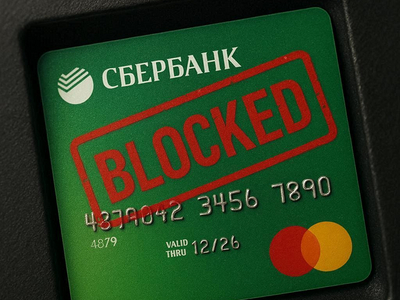

Кроме того, систематическое поступление средств может привлечь внимание налоговых органов с точки зрения соблюдения требований Налогового кодекса. Банки, в свою очередь, вправе блокировать переводы при подозрении на мошеннические операции или отмывание средств, полученных преступным путём. Ранее уже были прецеденты блокировок даже при переводах самому себе на небольшие суммы.

В то же время Банк России назвал информацию о массовых блокировках переводов некорректной. В ЦБ также заявили, что постоянно совершенствуют механизмы выявления противоправных операций и реабилитации клиентов, пострадавших из-за ложноположительных срабатываний антифрод-систем.