Microsoft раскрыла детали новой кампании по краже учётных данных, в которой злоумышленники распространяют поддельные VPN-клиенты через SEO: продвигают вредоносные сайты в поисковой выдаче под видом легитимных страниц загрузки. Эту активность Microsoft отслеживает под кодовым именем Storm-2561.

Схема довольно неприятная и при этом очень житейская. Пользователь ищет в поисковике корпоративный VPN-клиент, видит сверху вроде бы знакомый результат, переходит на сайт-двойник и скачивает ZIP-архив с «установщиком».

На деле внутри оказывается троянизированный MSI-файл, который маскируется под легитимный VPN-клиент и во время установки подгружает вредоносные DLL-библиотеки.

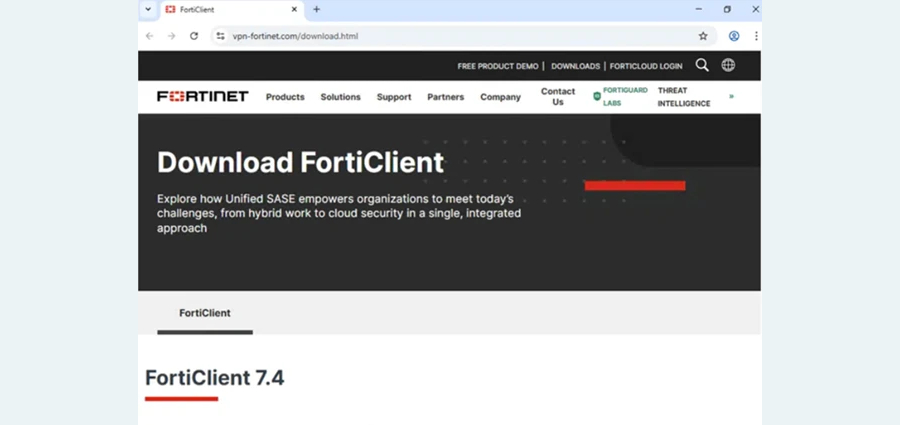

Microsoft отдельно отмечает, что в этой кампании использовались домены вроде vpn-fortinet[.]com и ivanti-vpn[.]org, а вредоносные архивы размещались в GitHub-репозиториях, которые позже были удалены.

Дальше всё строится на доверии пользователя к знакомому интерфейсу. Фальшивый клиент показывает очень правдоподобное окно входа, похожее на настоящее приложение Pulse Secure, просит ввести логин и пароль, а затем отправляет эти данные на сервер злоумышленников. После этого жертве показывают сообщение об ошибке и предлагают скачать уже «настоящий» VPN-клиент. В некоторых случаях пользователя даже перенаправляют на легитимный сайт, так что заражение можно и не заметить.

Для кражи данных используется вариант инфостилера Hyrax. Он вытаскивает не только введённые учётные данные, но и сохранённую VPN-конфигурацию, включая сведения из файла connectionstore.dat. Закрепление в системе обеспечивается через ключ реестра RunOnce, чтобы вредоносный компонент запускался и после перезагрузки устройства.

По данным Microsoft, Storm-2561 активна как минимум с мая 2025 года и уже известна использованием SEO poisoning и подделкой популярных программных брендов. Компания также сообщила, что вредоносные компоненты были подписаны действительным цифровым сертификатом на имя Taiyuan Lihua Near Information Technology Co., Ltd., но этот сертификат уже отозван.