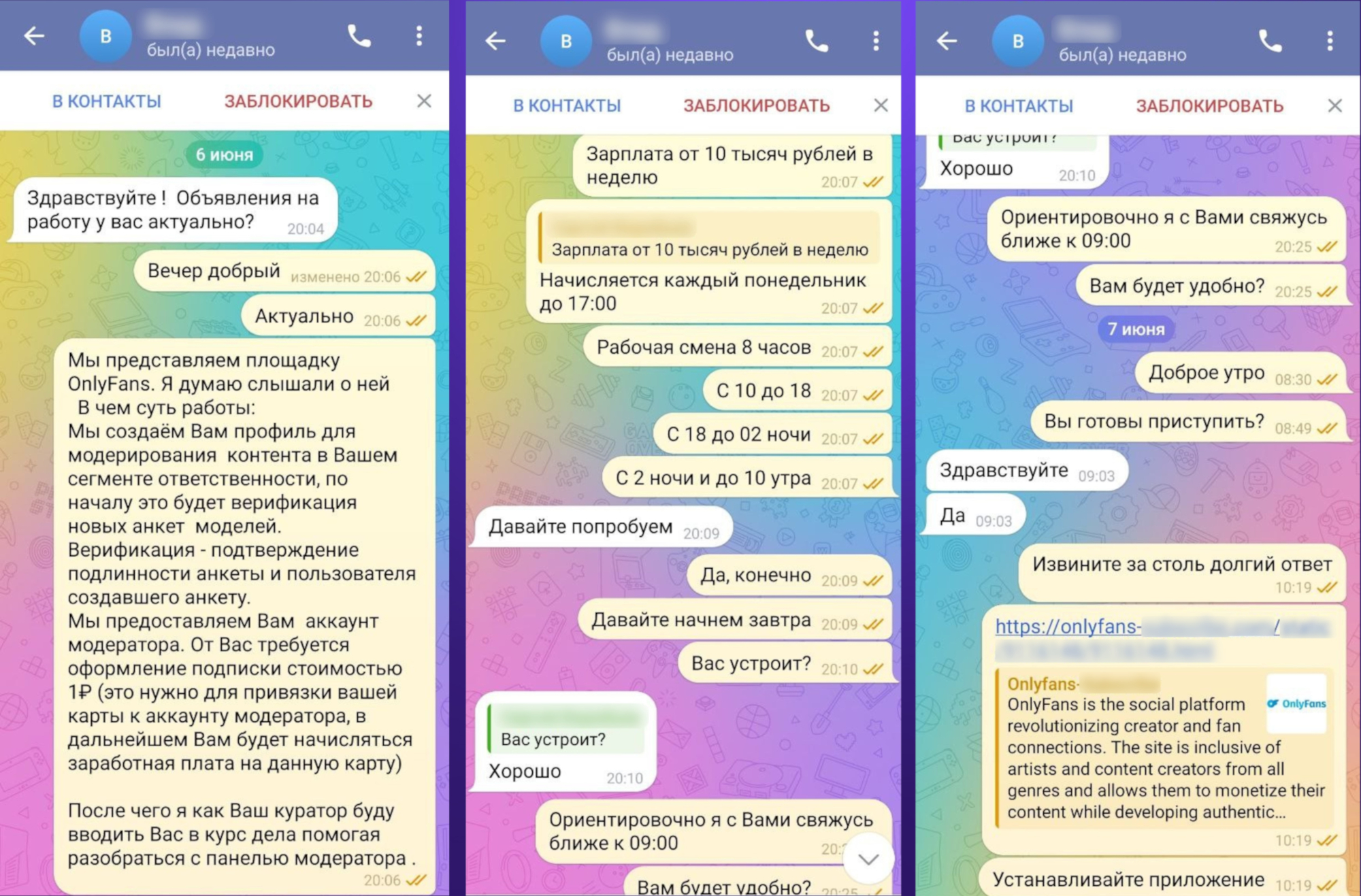

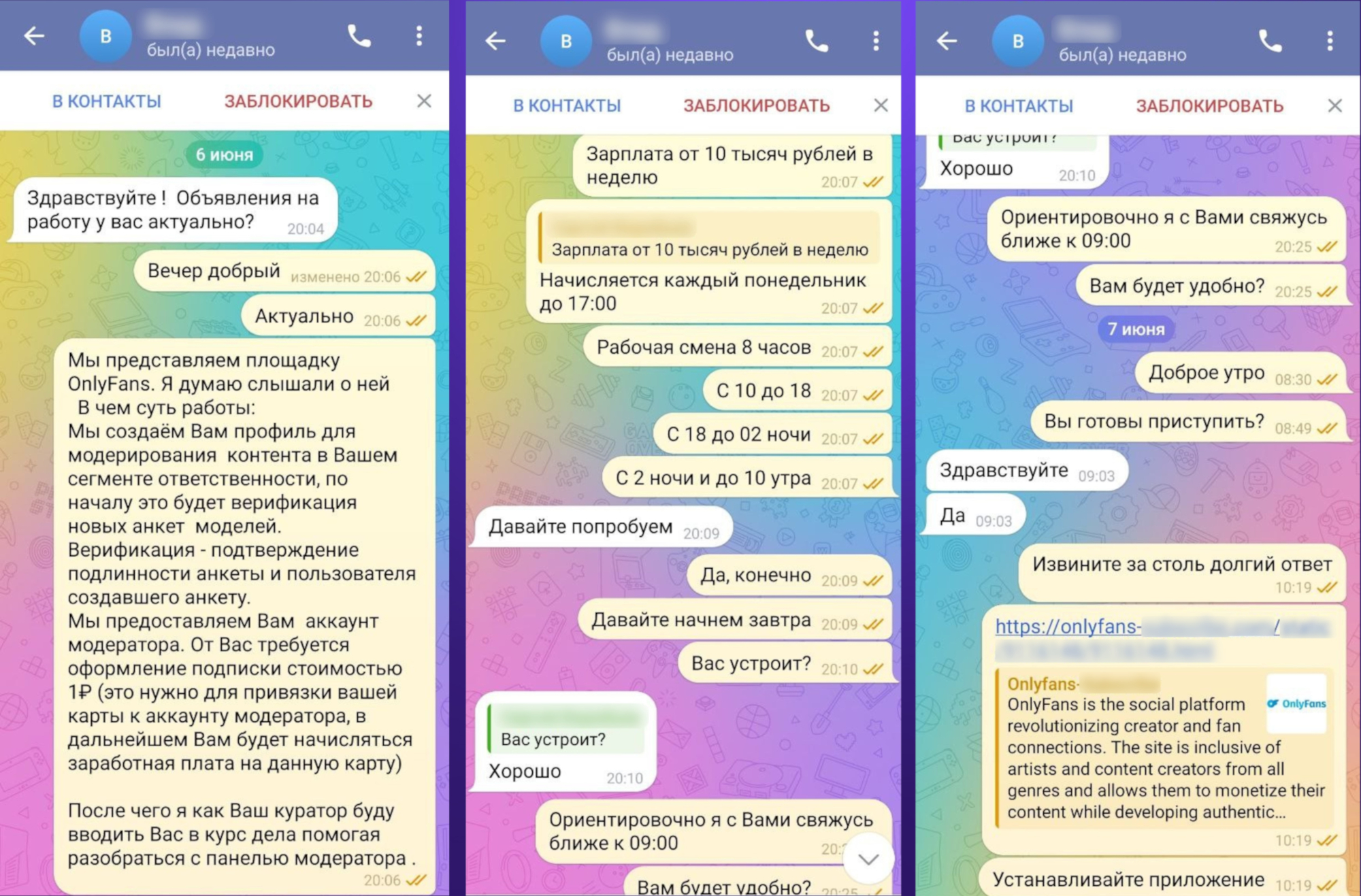

Эксперты компании F6 зафиксировали новую схему обмана, связанную с удалённой работой. Злоумышленники размещают фальшивые вакансии модераторов контента на OnlyFans — популярной платформе для взрослых, которая официально недоступна в России. Обещают работу из дома, гибкий график и оплату от 10 тысяч рублей в неделю.

Но чтобы «устроиться», кандидату предлагают пройти регистрацию в сервисе и оплатить «подписку за 1 рубль» через приложение.

Проблема в том, что приложение — поддельное, и устанавливается не из Google Play, а по ссылке из мессенджера. На деле пользователь скачивает вредоносный APK-файл, который получает доступ к банковским СМС, а затем — к деньгам.

По данным специалистов, только одна группа скамеров с начала 2025 года таким образом обманула 93 человека, похитив 869 тысяч рублей. Суммы варьировались: от 800 рублей до 155 тысяч.

Объявления публикуют на популярных площадках: ищут «модераторов», якобы для контроля качества контента. В описании — стандартные требования: знание русского языка, внимательность и смартфон на Android 7+.

Для связи используют телеграм-аккаунты с подпиской Premium и «деловыми» аватарками. Далее в переписке объясняют, что нужно создать аккаунт модератора и подтвердить его, оплатив «символическую подписку» — всего 1 рубль. Деньги якобы нужны, чтобы привязать банковскую карту и потом выплачивать на неё зарплату.

Когда пользователь соглашается, ему присылают ссылку на сайт с адресом вроде only-fans[.]in — он маскируется под страницу Google Play. Скачиваемое приложение — это шпионская программа. Как только человек вводит данные карты, мошенники получают доступ ко всем операциям, включая переводы и оформление кредитов.

Схема с подпиской на OnlyFans используется давно — ещё с 2023 года. Тогда мошенники притворялись девушками, знакомились с жертвами в соцсетях, отправляли откровенные фото и предлагали установить приложение, чтобы получить «доступ к остальному».

Сейчас сценарии стали изощрённее. Например, мошенники могут представляться психологом-блогером, который ведёт страницу на OnlyFans о полигамных отношениях, и также предлагать перейти по ссылке и подписаться.

Вариации на тему фейкового трудоустройства продолжают множиться. Весной аналитики фиксировали случаи, когда под видом заполнения резюме похищались телеграм-аккаунты, а зимой — когда обман происходил через объявления о работе в пунктах выдачи заказов на маркетплейсах.

Вот несколько простых правил, которые помогут защититься от подобных схем:

- Не переходите по ссылкам от незнакомцев, даже если предложение кажется правдоподобным.

- Скачивайте приложения только из официальных магазинов (Google Play, App Store), обращая внимание на правильность адреса.

- Не вводите данные банковских карт, логины и пароли в непроверенных приложениях и на подозрительных сайтах.

- Проверяйте, какие разрешения запрашивает приложение. Если требует доступ к СМС, контактам или банковским данным — это тревожный сигнал.

- Если вы всё же ввели данные карты в подозрительном месте — немедленно заблокируйте карту через приложение банка или по горячей линии.

- Насторожитесь, если вам предлагают зарплату выше рыночной, при этом почти ничего не требуют. Такие предложения — любимый инструмент мошенников.

Мошенники продолжают использовать тему работы и доверие людей как основной инструмент. Поэтому критическое мышление — главное средство защиты.