Изменена одна из дефолтных настроек Microsoft 365: элементы управления ActiveX в Windows-приложениях Word, Excel, PowerPoint и Visio теперь будут отключены, и никакой нотификации при этом пользователи не увидят.

Обновление пока доступно в виде бета и развертывается как превью там, где установлены пакеты версии 2504 (сборка 18730.20030) и выше. Такое же изменение в прошлом году реализовали в Office 2024 — по соображениям безопасности.

Отключение фреймворка по умолчанию блокирует создание новых объектов ActiveX, а также возможность взаимодействия с существующими. При открытии файла вверху появится сообщение о блокировке:

Прежняя дефолтная настройка «Выводить запрос перед включением всех элементов управления с минимальными ограничениями» предполагала, что юзер отдает себе отчет о рисках, связанных с выдачей разрешения: запуск ActiveX с минимальными ограничениями провоцирует злоупотребления и открывает систему для атак.

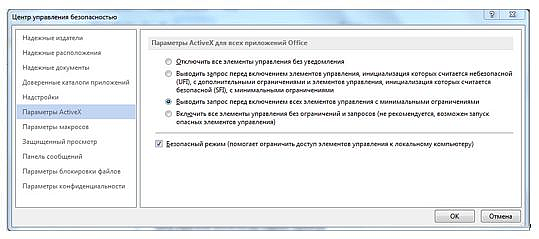

В случае нужды ActiveX можно включить через Центр управления безопасностью — при наличии разрешения админа на доступ. При этом изменение настроек (Файл > Параметры > Центр управления безопасностью > Настройки > Параметры ActiveX) будет применено ко всем офисным приложениям списка.

Не исключено, что в итоге ActiveX постигнет судьба VBScript, который Microsoft решила упразднить, чтобы закрыть популярную лазейку для установки вредоносных программ.