В России зафиксировали новую схему атак на клиентов банков. Всё происходит почти незаметно: человек устанавливает безобидное на вид приложение, а в результате — теряет контроль над телефоном, а иногда и деньгами. Всё дело в связке двух вредоносных программ — CraxsRAT и NFCGate.

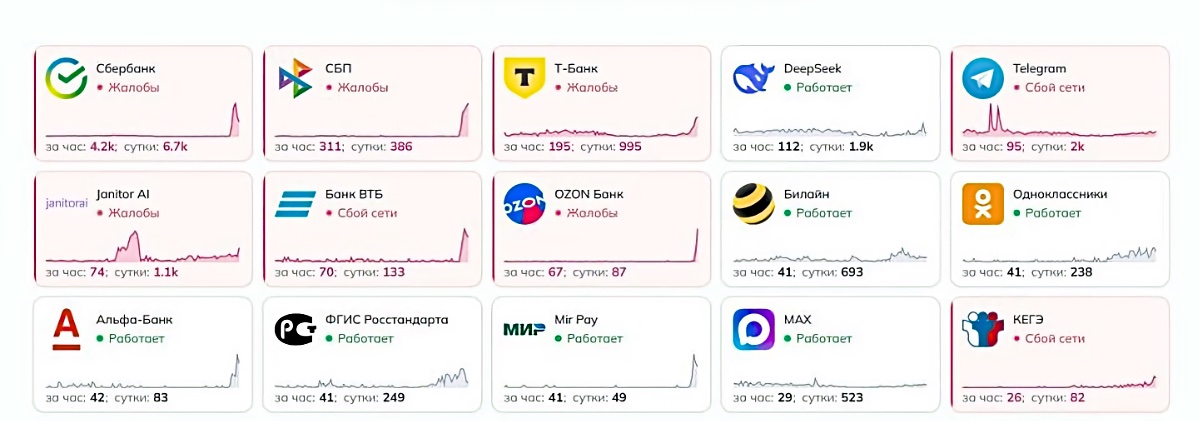

По данным специалистов по кибербезопасности из компании F6, в марте 2025 года в России уже больше 180 тысяч смартфонов оказались заражены этими двумя программами.

И это не просто случайности — за схемой стоит продуманный подход: одна программа помогает установить другую, и вместе они превращают смартфон в удобный инструмент для кражи денег.

CraxsRAT — это троян, который проникает на телефон под видом обычного приложения: фотоархива, документа, обновления мессенджера и так далее. После установки он открывает доступ к устройству злоумышленникам — они могут управлять телефоном удалённо, будто держат его в руках. Этот троян начали активно отслеживать осенью 2024 года. К февралю 2025-го число заражённых устройств выросло в 2,5 раза по сравнению с декабрём — до 22 тысяч.

NFCGate — изначально легальное приложение, которое в 2015 году сделали студенты для экспериментов с NFC. Но в руках преступников оно стало опасным инструментом. Пользователя просят приложить банковскую карту к телефону и ввести ПИН-код — якобы «для проверки» или «активации». А дальше эти данные уходят прямиком к злоумышленникам, которые уже знают, как ими воспользоваться.

Раньше, чтобы обмануть жертву, мошенники звонили, что-то рассказывали, уговаривали — теперь этого не нужно. CraxsRAT сам загружает и устанавливает NFCGate. Всё происходит в фоне. А дальше у преступников — полный доступ к смартфону: они могут перехватывать СМС, входящие уведомления из банков, управлять приложениями, снимать деньги.

По подсчётам, только за январь–февраль 2025 года ущерб от атак с использованием NFCGate составил почти 200 миллионов рублей. Причём число атак продолжает расти — в феврале их стало на 80% больше, чем в январе. Хотя из всех заражённых устройств активно использовались для атак чуть больше 1200.

Всё начинается с рассылки вредоносных файлов через мессенджеры — чаще всего через WhatsApp (принадлежит корпорации Meta, признанной экстремистской и запрещенной в России) и Telegram. Пользователю присылают APK-файл, замаскированный под:

- «Фотографии.apk» или «Мои голые видео.apk»;

- фейковое приложение «Госуслуги» или «Минздрав»;

- антивирус или приложение оператора связи;

- альтернативную версию Telegram, например, Telegram Video Player.

Всего специалисты нашли больше 140 различных версий CraxsRAT и свыше 100 — на базе NFCGate.

Модифицированные NFCGate тоже мимикрируют под разные приложения — от «GosSecure» до программ для бесконтактной оплаты или даже диагностики автомобилей. Задача одна — выглядеть безопасно, чтобы пользователь сам установил приложение и дал нужные разрешения.

Связка CraxsRAT и NFCGate — это уже не просто очередной троян. Это целая экосистема для кражи денег и контроля над смартфоном. Всё работает в фоновом режиме, без звонков и убеждений. Пользователь может даже не понять, что устройство взломано, пока не окажется, что с карты пропали деньги.