При разборе прошлогодней атаки, полагающейся на бэкдор MATA, эксперты «Лаборатории Касперского» обнаружили новых представителей вредоносного семейства, а также модуль для проникновения в изолированные сети с помощью USB-накопителей.

Данные телеметрии показали, что целевые атаки в рамках данной кампании проводились на территории Восточной Европы с середины августа 2022 года по май 2023-го. В результате пострадало более десяти предприятий оборонной промышленности и нефтегазового сектора.

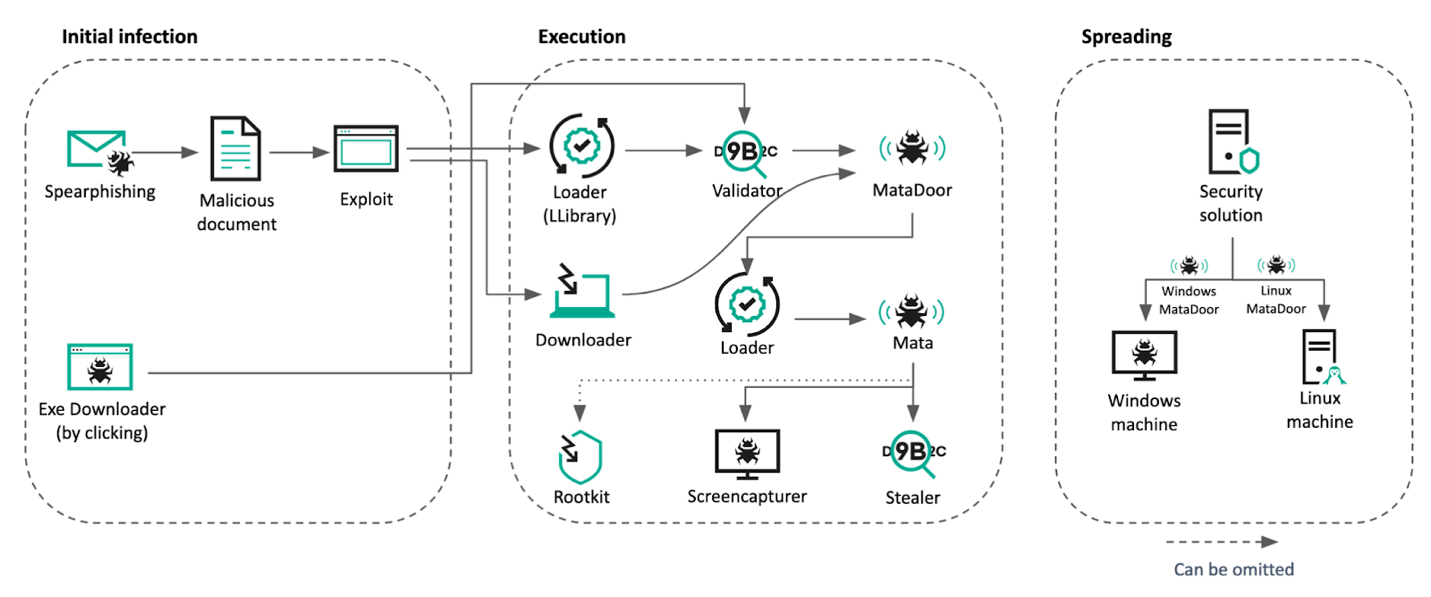

Атаки, нацеленные на шпионаж и кражу данных, начинались с рассылки адресных писем с внешней ссылкой, привязанной к странице с эксплойтом CVE-2021-26411 для Internet Explorer. После отработки эксплойта в систему жертвы загружались лоадер, основной троян (MATA, ранее замеченный в атаках Lazarus) и инфостилер. Цепочка заражения почти не изменилась, ее лишь дополнили процессом валидации скомпрометированной системы, чтобы исключить возможные проблемы с доставкой зловреда.

В ходе атаки, разобранной в Kaspersky, злоумышленники использовали три новых варианта бэкдора: доработанную версию MATA 2-го поколения, MataDoor (MATA 4-го поколения) и написанного с нуля MATA 5-го поколения. На серверы под управлением Unix-подобных ОС устанавливалась Linux-версия MATA.

Анализ показал, что после проникновения в сеть жертвы авторы атаки провели разведку, раздобыли аутентификационные данные пользователей и с их помощью подключились к терминальному серверу материнской компании. В новом окружении им удалось повторить успех и добраться до контроллера домена.

Компрометация сервера финансовой системы и централизованной системы управления защитными решениями открыла злоумышленникам доступ к сетям нескольких десятков дочерних организаций.

В ходе многоступенчатой атаки были продемонстрированы широкие возможности по обходу и эксплуатации защитных решений. Скрыть вредоносную активность помогали использование руткитов, уязвимых драйверов ядра, а также имитация легитимных файлов и многоуровневое шифрование. В тех случаях, когда целевая система находилась в изолированном сегменте сети, атакующие использовали модуль для работы с USB-носителями.

«Защита промышленного сектора от таргетированных атак требует комплексного подхода, сочетающего надёжные методы обеспечения кибербезопасности с проактивными действиями, — отметил эксперт из команды Kaspersky ICS CERT Вячеслав Копейцев. — Постоянно отслеживая новые находки исследователей и внедряя новейшие решения для обеспечения безопасности, предприятия могут выстроить эффективную стратегию защиты».

Защититься от подобных атак организациям помогут следующие рекомендации Kaspersky:

- регулярно проводить аудит безопасности ОТ-систем;

- использовать защитные решения для конечных устройств ОТ и сетей, такие как Kaspersky Industrial CyberSecurity;

- обучать сотрудников основам кибергигиены;

- проводить тренинги для ИБ-специалистов и ОТ-инженеров;

- ограждать ИТ-инфраструктуру от киберугроз с помощью решений комплексной защиты.