Родную функцию поиска в Windows можно использовать для загрузки произвольных пейлоадов с удалённых серверов. Другими словами, условные злоумышленники могут установить в ОС трояны вроде AsyncRAT и Remcos RAT.

По словам исследователей из Trellix, новый вектор атаки опирается на обработчик протокола URI — «search-ms:». Этот обработчик позволяет приложениям и HTML-ссылкам запускать кастомный поиск в ОС, а также протокол «search:», отвечающий за вызов функции поиска на рабочем столе Windows.

«Представим: атакующие направляют пользователей на определённые веб-сайты, которые эксплуатируют “search-ms“ с помощью JavaScript. Эту технику даже можно переложить на вложения в формате HTML, что ещё больше расширяет поверхность атаки», — рассказывают исследователи Матханрадж Тангараджу и Сиджо Джейкоб.

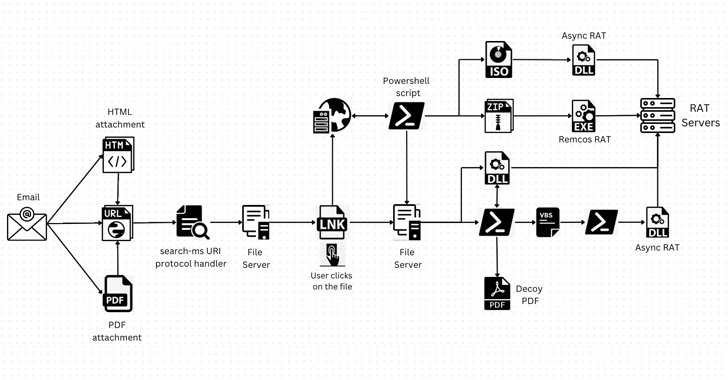

В подобных атаках киберпреступники могут создать вредоносные электронные письма, в которых содержатся встроенные гиперссылки или HTML-вложения. Их цель — донести до пользователя URL, перейдя по которому тот попадёт на вредоносный сайт, где уже работает JavaScript, запускающий поиск на сервере злоумышленников.

Эксперты отмечают, что при клике на ссылке пользователь увидит сообщение «Открыть Проводник Windows?» Если он ответит утвердительно, отобразятся ярлыки вредоносных файлов, замаскированных под PDF-документы или другие известные форматы файлов.

«Все действия атакующих в этом случае направлены на введение жертвы в заблуждение и создание у него иллюзии безобидных локальных файлов. Это приведёт к тому, что пользователь с большой долей вероятности запустит файлы, даже не подозревая, что выполняет в системе вредоносный код».

При открытии замаскированных файлов они запускают вредоносную библиотеку (DLL) с помощью regsvr32.exe. Есть и другой вариант: активируются PowerShell-скрипты, которые в фоновом режиме скачивают дополнительные пейлоады.

В любом случае конечным шагом является установка в систему троянов AsyncRAT и Remcos RAT, открывающих операторам удалённый доступ к компьютеру жертвы.