Вредонос Prilex обрел возможность блокировать попытки бесконтактной оплаты. На дисплее зараженного устройства отображается ошибка с предложением вставить карту в терминал; в этом случае перехват и кража данных позволяют получить реквизиты для проведения мошеннических транзакций.

Дело в том, что при совершении бесконтактных платежей (обычно с помощью NFC-технологий) номер карты при передаче заменяется токеном, в лучшем случае одноразовым. Такие данные бесполезны для злоумышленников, атакующих PoS-терминалы.

Как оказалось, Prilex теперь умеет обходить это препятствие: в коде, изученном Kaspersky, реализована логика на основе правил, согласно которым зловред определяет, когда воровать информацию, а когда блокировать транзакцию. В последнем случае плательщику отображается ошибка бесконтактного платежа и предложение воспользоваться картой более традиционным способом — вставив ее в ридер.

Вредонос, заточенный под PoS-терминалы, научился также определять ценность банковских карт; его особо интересуют категории вроде Black/Infinite и Corporate с большим лимитом на транзакции. Такие цели более привлекательны для мошенников, чем стандартные кредитки с невысоким балансом.

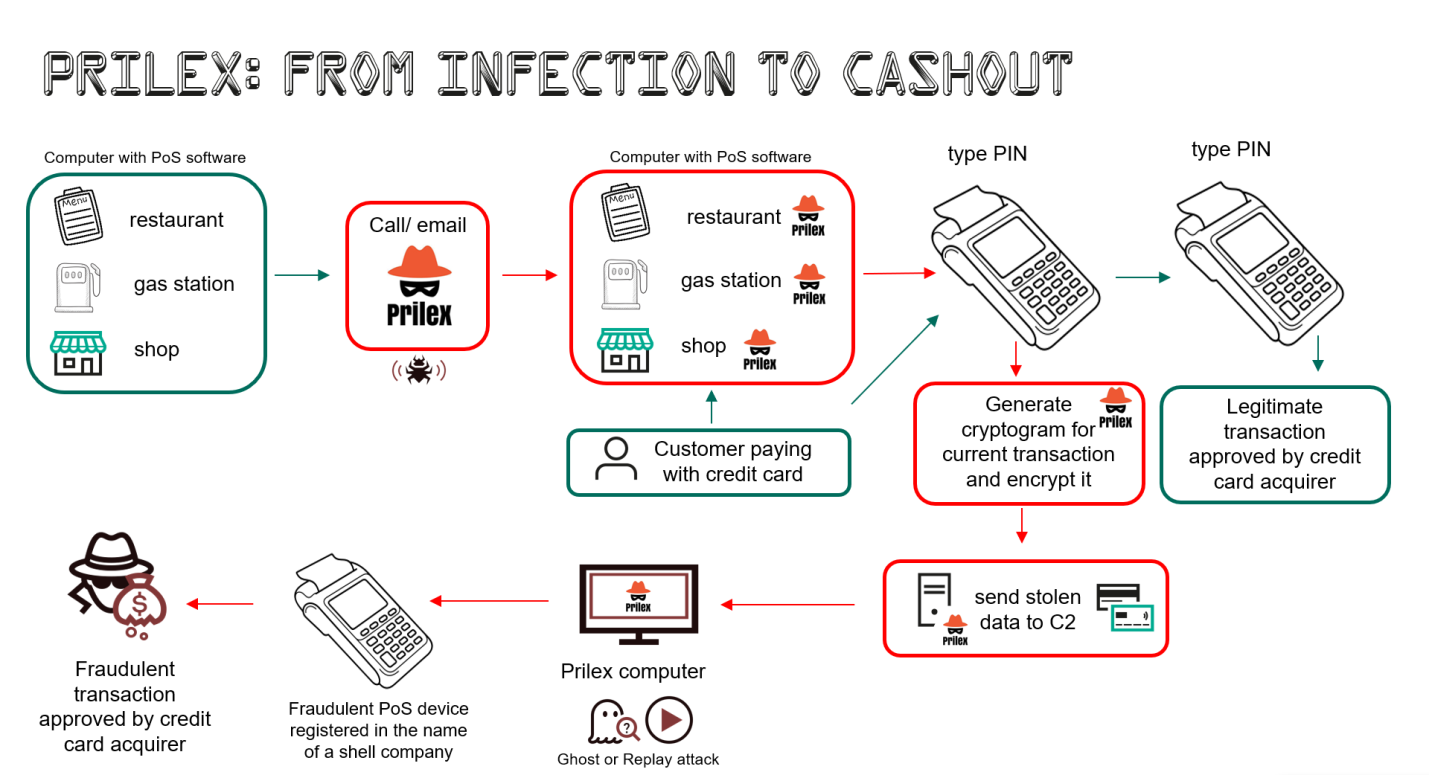

Доставка Prilex осуществляется с помощью социальной инженерии. Мошенник может установить зловреда на терминал, проникнув в компанию под видом специалиста по обновлению софта, либо навязать жертве AnyDesk, позволяющий заразить устройство удаленно.

При запуске вредонос перехватывает текущие транзакции и подменяет их содержимое, чтобы выудить данные банковских карт. Краденые данные в шифрованном виде отсылаются на C2-сервер и впоследствии используются для проведения GHOST-атак — мошеннических транзакций через подставной PoS-терминал, зарегистрированный на имя несуществующей компании.