Масштабная кампания, в ходе которой злоумышленники сканировали около 1,6 млн WordPress-сайтов, привлекла внимание экспертов. Атакующие ищут уязвимый плагин, позволяющий загружать файлы без аутентификации.

Речь идет о плагине под названием Kaswara Modern WPBakery Page Builder, автор которого забросил свое детище. Проблема в том, что в этом плагине содержится критическая уязвимость под идентификатором CVE-2021-24284.

В случае эксплуатации брешь позволяет неаутентифицированному атакующему внедрить вредоносный JavaScript-код на сайты. Используя любую версию плагина, можно загружать и удалять файлы, что в конечном счете приводит к полной компрометации целевого сайта.

В ходе кампании киберпреступники взяли в оборот 1 599 852 веб-ресурса, лишь малая часть которых использовала уязвимый плагин. Исследователи из Defiant зафиксировали почти полмиллиона попыток атак в день, затрагивающих сайты, находящиеся под защитой компании.

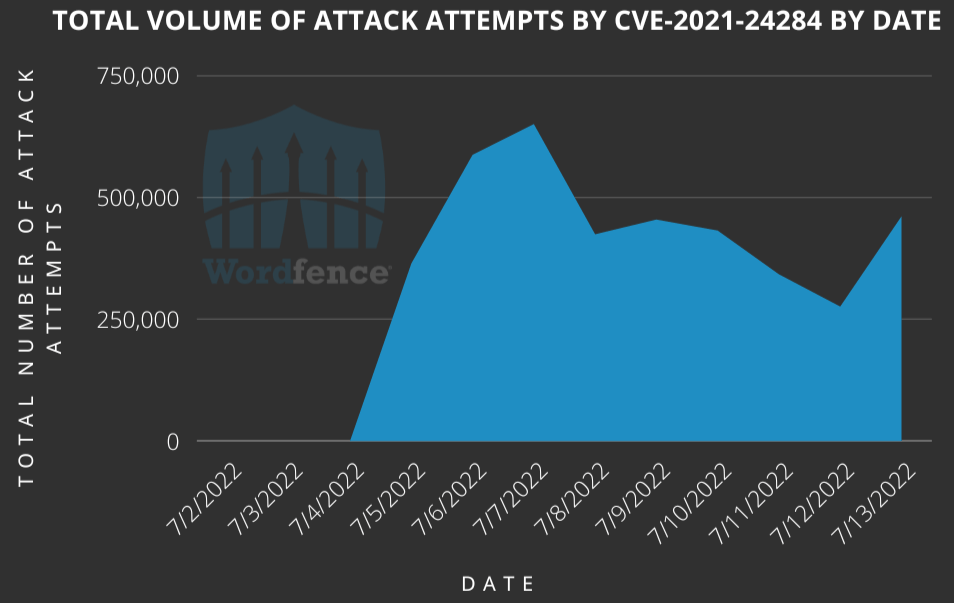

Согласно статистике Wordfence, атаки начались 4 июля и продолжаются по сей день. Сейчас фиксируются 444 868 попыток в сутки.

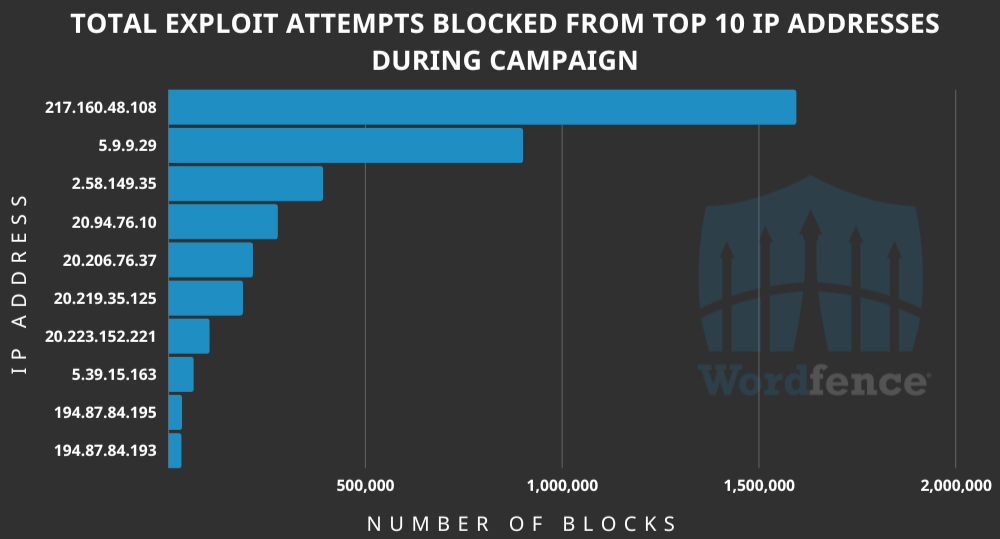

В кампании используются 10 215 IP-адресов, генерирующих миллионы запросов.

Атакующие отправляют запрос на “wp-admin/admin-ajax/php” и пытаются использовать AJAX-функцию плагина “uploadFontIcon” для загрузки вредоносного ZIP-архива, содержащего PHP-файл. Последний в свою очередь извлекает NDSW-троян, внедряющий код в безобидные JavaScript-файлы.

Благодаря этому методу злоумышленники могут перенаправлять посетителей на вредоносные и фишинговые сайты. Вот несколько файлов, фигурирующих в атаках: inject.zip, king_zip.zip, null.zip, plugin.zip и ***_young.zip.

Всем администраторам WordPress-сайтов, которые до сих пор используют плагин Kaswara Modern WPBakery Page Builder, рекомендуют немедленно удалить его.