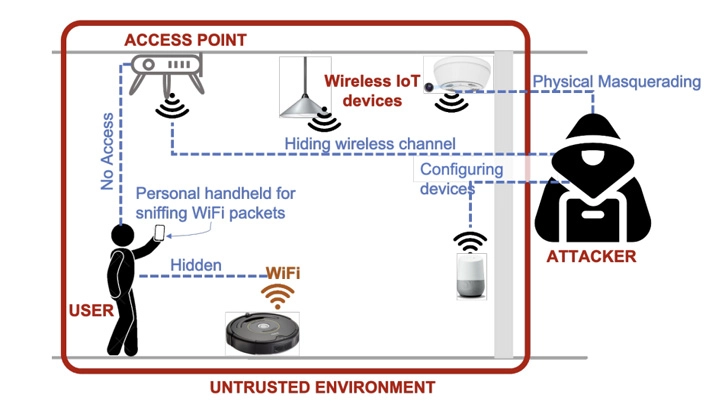

Команда экспертов разработала систему для поиска спрятанных IoT-устройств в незнакомых местах. Получившая имя Lumos система может работать на смартфонах или ноутбуках, поэтому пригодится, например, постояльцам гостиниц.

Пользователи, которых волнует вопрос конфиденциальности, не могли не отметить рост числа скандалов, связанных с использованием скрытых камер в отелях. Именно такие девайсы, по замыслу создателей Lumos, должна искать их система.

«Lumos визуализирует присутствие скрытых “умных“ устройств с помощью дополненной реальности», — объясняют эксперты.

Если говорить подробнее, новая система работает по принципу сниффера, собирая зашифрованные пакеты, отправленные по беспроводным каналам. Копаясь в этих пакетах, Lumos вычисляет спрятанные от глаз постояльца устройства.

Помимо этого, разработка задействует измерения силы сигнала, доступные в 802.11-пакетах и визуально предоставляет пользователю информацию о предполагаемом местонахождении скрытых IoT-устройств.

В системе iOS Lumos использует специальный API для разработчиков — ARKit. Он позволяет задействовать сенсоры, а также графический и центральный процессоры для дополненной реальности.

По словам создателей системы, она может вычислять девайсы разных брендов и моделей, для чего ей достаточно всего раз «познакомиться» с устройством.