Только 2% веб-приложений можно считать безопасными для пользователей. Такой вывод сделали эксперты Positive Technologies — статистика проверок за 2020 и 2021 годы опубликована в докладе «Уязвимости и угрозы веб-приложений».

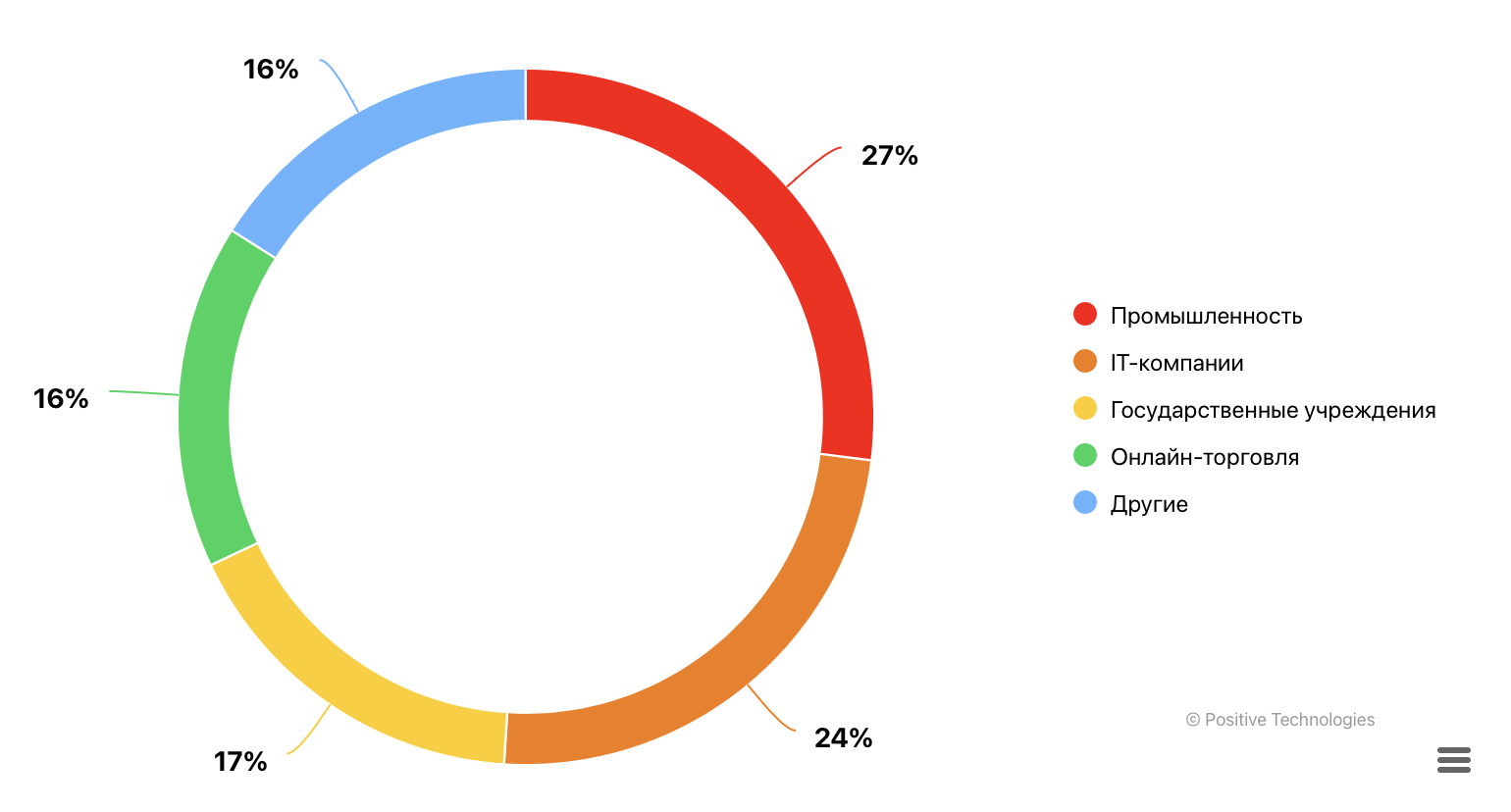

В исследование взяли 58 сайтов, владельцы которых согласились на эксперимент. Речь идет о промышленных и финансовых организациях, госучреждениях, IT-компаниях и сайтах онлайн-торговли.

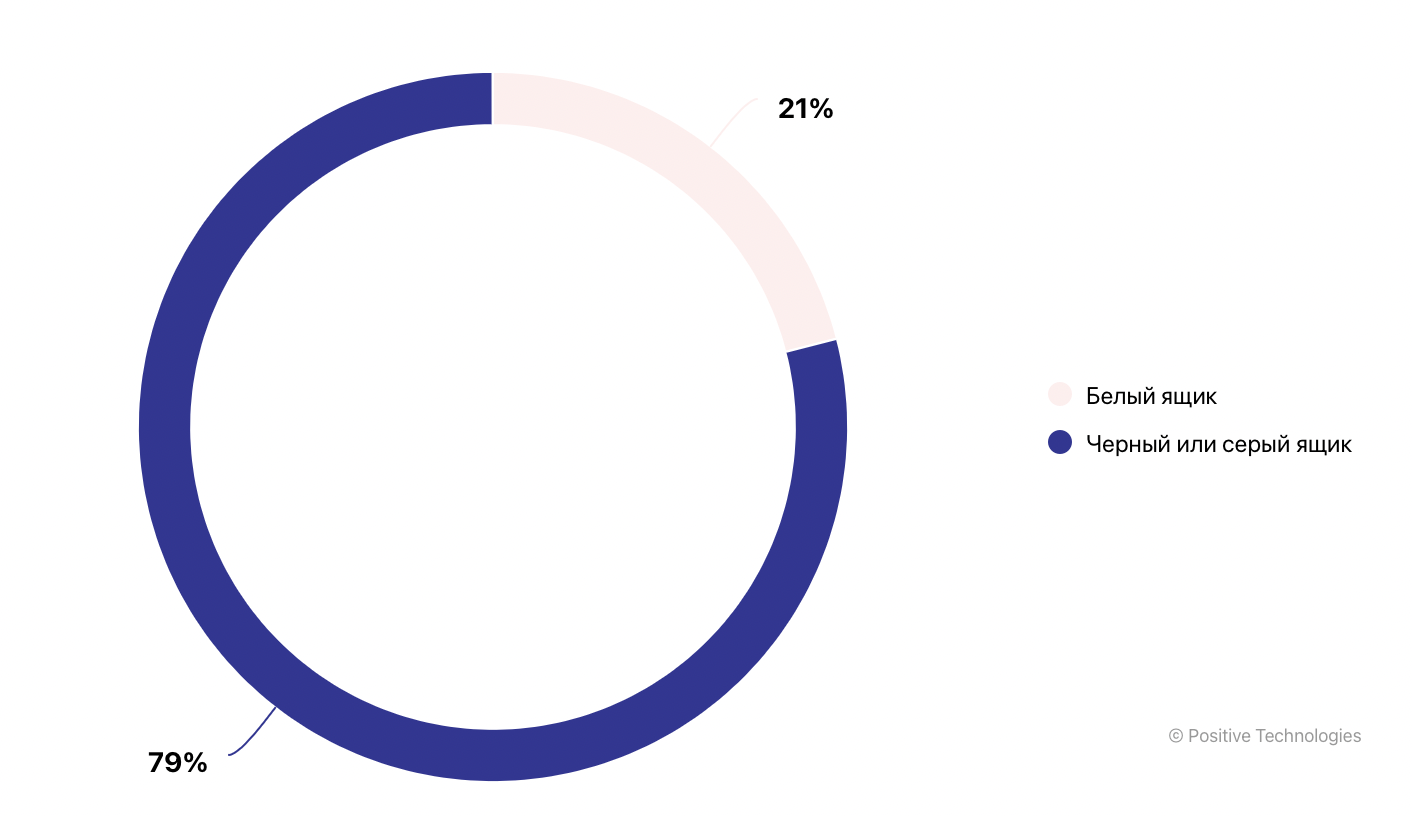

В основном проверяли методом «чёрного ящика» — когда ничего, кроме веб-адреса, у потенциальных взломщиков нет.

Первый вывод Positive Technologies: абсолютное большинство приложений можно взломать — 98%.

На втором месте опасных багов — утечка важных данных. Такому риску подвержено 9 из 10 приложений.

«Утечки важных данных являются второй по актуальности угрозой безопасности исследованных веб-приложений», — отмечает аналитик Positive Technologies Федор Чунижеков.

84% веб-ресурсов «сдают» доступ к личным кабинетам пользователей, в том числе делятся правами администратора. В 60% этих случаев могут быть раскрыты персональные данные.

Самыми опасными уязвимостями специалисты назвали недостатки механизмов авторизации и аутентификации.

Промышленный сектор:

Экспертам показали тестовые версии, во всех были найдены уязвимости высокого уровня риска. Среди работающих ресурсов — почти половина обладали низким или крайне низким уровнем защищенности. Хотя в целом ситуация лучше, чем была в 2019: доля приложений с крайне низким уровнем защищенности сократилась в три раза.

Относительно неплохо дела у сайтов онлайн-торговли: среди них не было ни одного приложения с низким уровнем защищенности. Атака на клиента может быть вызвана ошибками в настройках и некорректной реализацией протокола OAuth, а также грозить утечкой конфиденциальных данных. Но в каждом приложении удалось получить доступ к идентификаторам пользователей, а в 44% случаев — к персональным данным.

В IT-отрасли дела пошли хуже: половина действующих приложений имели низкий или крайне низкий уровень защищенности.

На веб-ресурсах госучреждений всё так же, как было в прошлые годы. Чаще всего это уязвимости, связанные с недостатками контроля доступа. Их нашли во всех приложениях госучреждений. В 70% подобные уязвимости могли привести к несанкционированному доступу к приложению, а также утечкам важной информации, например, персональных данных.

Многие уязвимости сайтов связаны с ошибками в их коде. В Positive Technologies уточнили:

«За последние два года 72% обнаруженных уязвимостей были связаны с уязвимым кодом веб-приложений, например, возможностью внедрения SQL-команд, XSS, некорректными проверками условий и исключений. Оставшаяся часть уязвимостей была связана с неправильным администрированием — они могут быть исправлены настройками приложения».

Общий вердикт экспертов: уровень безопасности веб-приложений всё еще оставляет желать лучшего, хотя есть и небольшие положительные сдвиги — снижение среднего числа уязвимостей высокого и среднего уровня риска на одно приложение.

Атаки на веб-ресурсы — один из самых частых приёмов хакеров. На их долю приходится 17% всех угроз.

О «рынке» киберугроз в целом, интенсивности кибератак и вариантах импортозамещения мы открыто поговорим на новой конференции AM Camp «Национальная платформа кибербезопасности».

26 мая в прямом эфире пройдут сразу три дискуссии:

- фундаментальные изменения рынка

- стратегии реагирования

- лучшие практики импортозамещения

Ведущие эксперты отрасли расскажут об изменениях на рынке ИТ и ИБ. Помогут определиться со стратегией замещения продуктов зарубежных поставщиков. Дадут практические советы по планированию и осуществлению миграции, поделятся опытом экстренного импортозамещения.

Регистрируйтесь и не пропустите!