В ханипот-ловушку Aqua Security попался незнакомый шифровальщик, написанный на Python. Как оказалось, новоявленный зловред ориентирован на корпоративные окружения, использующие среду разработки Jupyter Notebook.

Это интерактивное веб-приложение с открытым исходным кодом предназначено для работы с данными. Продукт позволяет создавать и запускать коды на разных языках программирования, визуализировать результаты анализа, обмениваться блокнотами и публиковать их в интернете. Среди пользователей софта числятся Microsoft, IBM, Google, Oracle, а также ряд американских ВУЗов.

Найденный образец шифровальщика был похож на других Python-собратьев (об одном из них, нацеленном на VMware ESXi, рассказала Sophos в октябре прошлого года). Не исключено, что автор зловреда попросту позаимствовал чьи-то исходники и приспособил их для своих нужд.

Анализ также показал, что это не полнофункциональный шифровальщик; так, аналитики не нашли свидетельств существования записки с требованием выкупа. В Aqua полагают, что им попался тестовый семпл — либо время соединения с ловушкой истекло до завершения атаки. Тем не менее, эксперты уверены, что это не вайпер: зловред не стирает данные и не пытается вывести их на сторонний сервер.

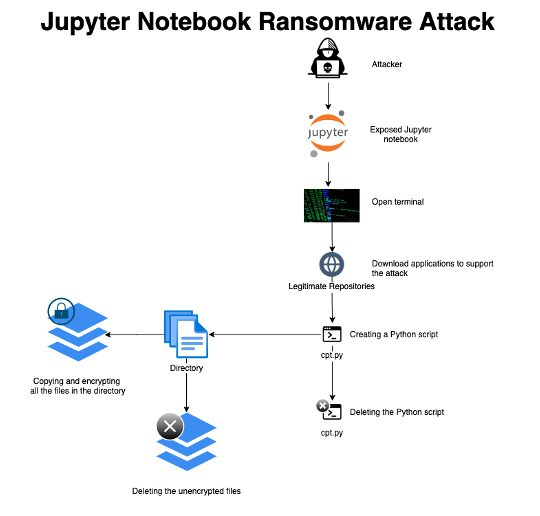

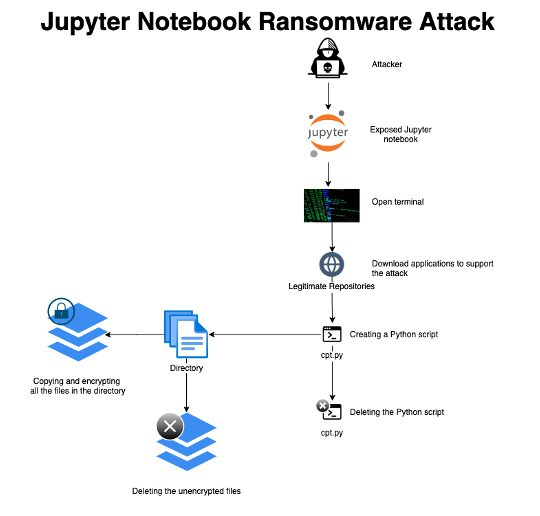

Вредоносная атака начинается с поиска возможностей для взлома: пользователь Jupyter Notebook может допустить ошибку при настройке веб-приложения или упустить из виду защиту доступа. Для проверки уязвимости сервера злоумышленники также пытаются дистанционно загрузить на него текстовый файл с именем f1gl6i6z (в папку /tmp).

Этот файл содержит единственное слово — bl*t, которое навело исследователей на мысль, что авторами атаки могут быть русскоязычные хакеры. Такой же файл аналитики из Aqua не раз находили ранее при разборе атак криптоджекеров на серверы с установленным софтом Jupyter.

Взломав уязвимое приложение брутфорсом, автор атаки открывает шелл-доступ к серверу, используя соответствующую функцию Jupyter Notebook, затем загружает на него необходимые инструменты (напрмер, шифраторы), вручную создает вредоносный скрипт (вставкой Python-кода) и запускает его на исполнение. Итоговый зловред шифрует каждый файл в заданной папке с помощью пароля, также выбранного вручную, и по завершении процесса удаляет себя из системы.

В комментарии для SecurityWeek представитель Aqua отметил, что они обнаружили в интернете свыше 11 тыс. серверов с Jupyter Notebooks. Некоторые из них могут оказаться ловушками, однако остальные потенциально уязвимы для подобных атак.

Поскольку интерактивная платформа Jupyter используется для анализа данных и построения моделей данных, новый Python-шифровальщик может причинить большой ущерб организациям, пренебрегающим резервным копированием. Эксперты рекомендуют защитить Jupyter Networks адекватной аутентификацией, ограничить права пользователям, использовать SSL для передачи данных и отключить интернет-доступ к таким серверам — или организовать его через VPN.