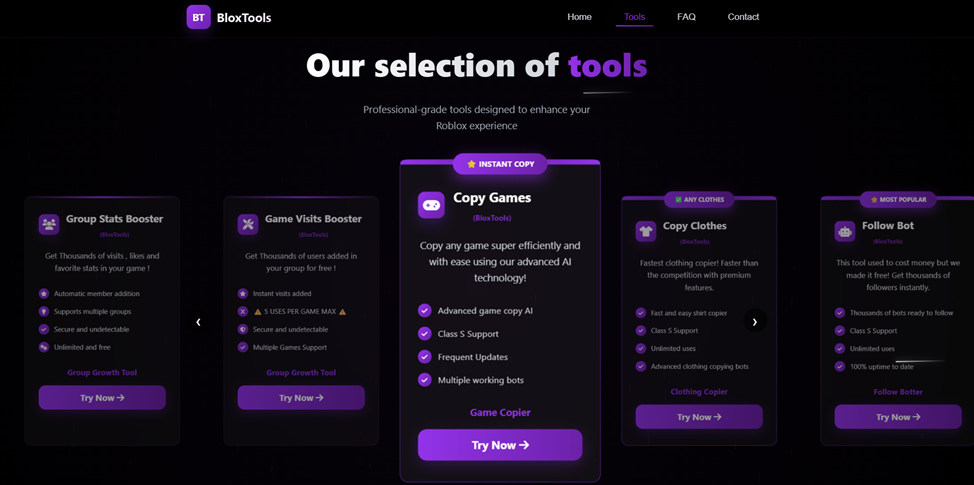

Специалисты Центра кибербезопасности «Эфшесть/F6» обнаружили новую фишинговую схему для угона учётных записей Roblox. Мошенники продвигают через короткие видео в TikTok сайты под выдуманным брендом BloxTools и обещают геймерам всё сразу: бесплатные робуксы, копирование игр, копирование одежды, хак аккаунтов и прочую магию.

На деле кнопка ведёт не к халяве, а к потере аккаунта. Схема рассчитана прежде всего на неопытных пользователей и детей.

Roblox остаётся популярным у аудитории 10-14 лет, а значит, мошенники бьют туда, где обещание бесплатной валюты и секретного инструмента работает особенно хорошо. Всё выглядит как типичный игровой лайфхак: сайт, красивые кнопки, «ИИ-технологии», «100% безопасно», «без логина», «без банов».

Дальше пользователю предлагают открыть Roblox, зайти в инструменты разработчика браузера, скопировать сетевой запрос как PowerShell или cURL и вставить получившийся код на сайт BloxTools. Объясняют это как работу с неким «player file». Но никакой это не player file. Внутри такого кода может находиться сессионная cookie .ROBLOSECURITY, которая позволяет зайти в аккаунт без пароля и даже без прохождения двухфакторной аутентификации.

Жертве фактически дают инструкцию, как взломать саму себя. Не нужно устанавливать троян, скачивать чит или вводить пароль на фейковой странице. Достаточно руками скопировать живую сессию и отдать её злоумышленникам.

После этого аккаунт можно продать, разобрать на игровые предметы, использовать для рассылки новых фишинговых ссылок или попытаться через ребёнка добраться до денег родителей.

По обращению CERT «Эфшесть/F6» уже заблокированы пять фишинговых сайтов, задействованных в этой схеме. Но расслабляться рано: такие площадки легко клонируются и переезжают на новые домены. Сегодня один BloxTools умер, завтра появятся ещё три «супербезопасных генератора робуксов».

В «Эфшесть/F6» подчёркивают: BloxTools не взламывает Roblox и не копирует игры. Это обычный фишинг с перехватом сессии, только упакованный под модный инструмент для геймеров. Главная рекомендация простая: никогда не копировать код из DevTools и не вставлять его на сторонних сайтах.