Версия вредоносного криптомайнера, которая в 2020 году атаковала контейнеры Docker, теперь переключилась на облачные сервисы вроде Huawei Cloud. О новых кампаниях операторов майнера рассказали специалисты Trend Micro.

Обнаруженные недавно образцы вредоносной программы заточены под атаки исключительно на облачные среды. Более того, майнер теперь избавляется от других скриптов для криптоджекинга, если таковые присутствуют в заражённой системе.

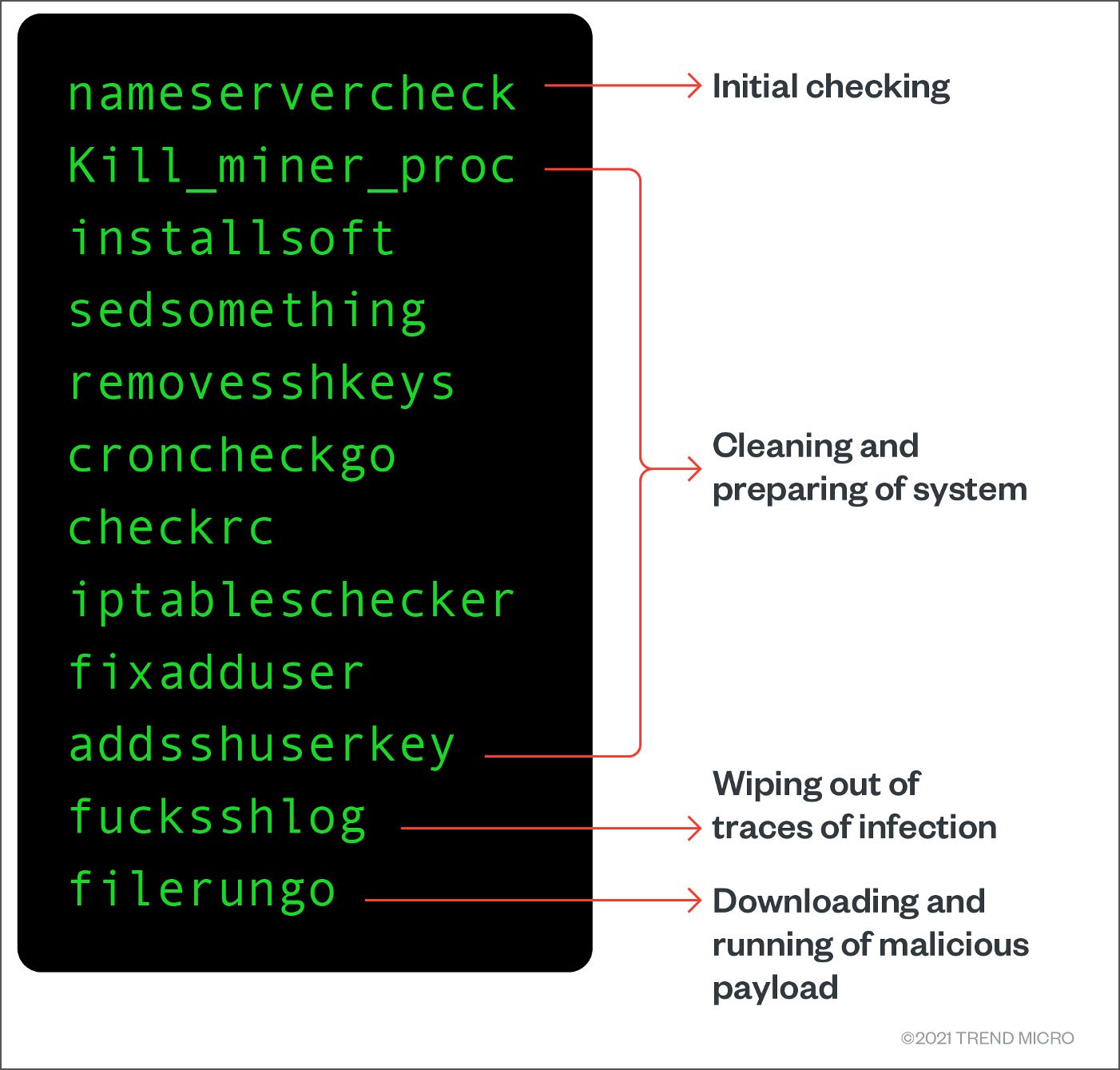

Попав в систему Linux, новые семплы вредоносного криптовалютного майнера начинают свою работу с проверки и удаления пользователей, которых создали аналогичные кампании конкурентов.

После этого, само собой, вредонос добавляет собственных пользователей, что является практически неотъемлемой частью любой операции криптоджекинга. Эти юзеры могут использовать sudo и получают root-доступ к устройству.

Для закрепления в системе злоумышленники используют собственный ключ ssh-RSA, что позволяет им менять файл конфигурации, отвечающий за права пользователей. Это значит, что конкуренты не смогут получить полный контроль над уже скомпрометированным девайсом.

Далее атакующие устанавливают прокси-сервис Tor, чтобы спрятать обмен информацией от различных сканеров. Как отметили специалисты Trend Micro, используемые злоумышленниками бинарники обфусцируются и упаковываются UPX.

Как правило, этот вредоносный майнер проникает в систему благодаря одному из следующих условий:

- Слабые пароли SSH.

- Уязвимость в Oracle WebLogic Server (CVE-2020-14882).

- Несанкционированный доступ или слабые пароли Redis.

- Несанкционированный доступ или слабые пароли PostgreSQL.

- Слабые пароли SQLServer.

- Несанкционированный доступ или слабые пароли MongoDB.

- Слабый пароль FTP.