Киберпреступная группировка Groove, атаки которой мотивированы исключительно финансово, опубликовала скомпрометированные учётные данные от устройств Fortinet. В итоге под угрозой находятся сети ряда организаций.

Группа Groove появилась в цифровом пространстве сравнительно недавно. Злоумышленники с августа 2021 года используют программу-вымогатель и требуют выкуп от руководства взломанных компаний.

Помимо самого шифрования файлов, которое уже традиционно встречается во многих киберкампаниях, Groove также заранее крадёт внутренние данные. Впоследствии угроза публикации этих данных используется как дополнительный рычаг давление на организации.

В этот раз операторы шифровальщика опубликовали в Сети около 500 тыс. учётных данных от Fortinet VPN. Если эта информация попадёт в руки других злоумышленников, последние смогут взломать сети отдельных компаний, установить в них вредоносную программу, а также выкрасть конфиденциальные данные.

Скорее всего, учётные данные удалось собрать за счёт эксплуатации уязвимости CVE-2018-13379, которую обнаружили в Fortinet FortiOS. Кстати, эту же брешь в апреле использовали операторы шифровальщика Cring для проникновения в сети.

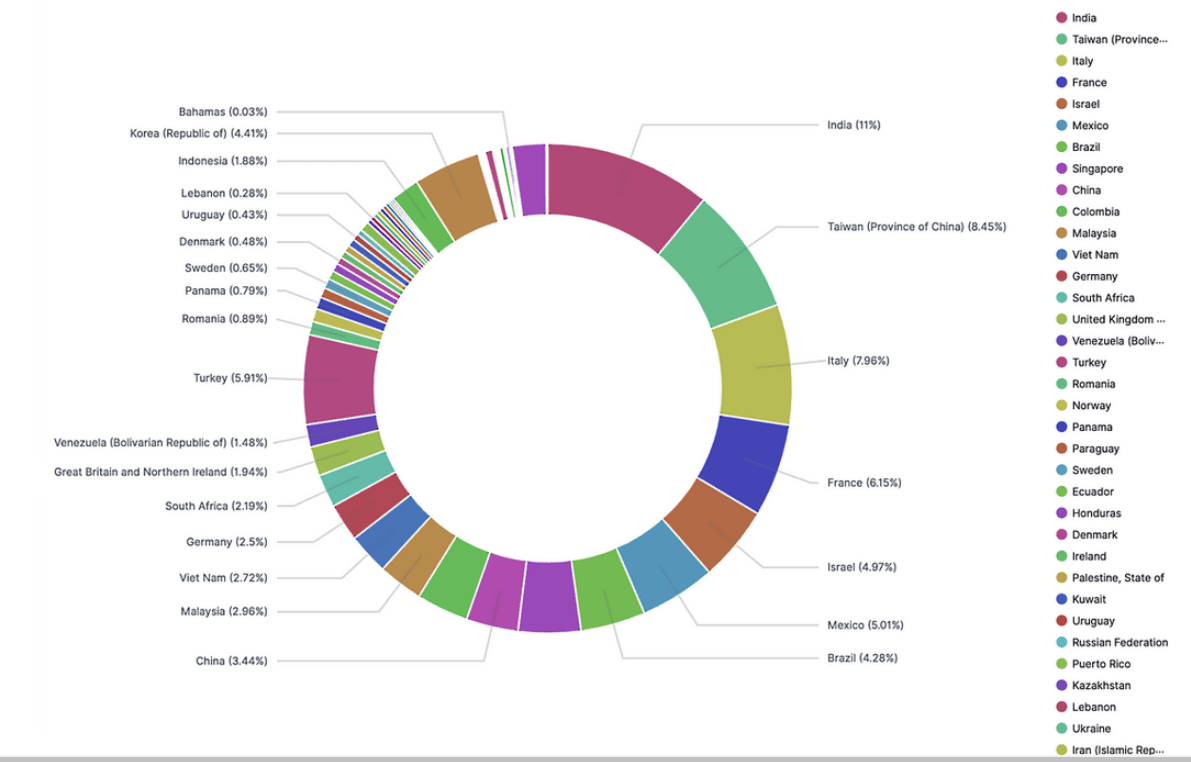

Исследователи из компании Advanced Intel проанализировали слитую информацию и опубликовали карту распространения Fortinet VPN SSL, в которой перечислены 74 страны.

Напомним, что в ноябре 2020 года киберпреступник под псевдонимом «pumpedkicks» опубликовал список из 49 тыс. IP уязвимых Fortinet VPN.

Компания Fortinet поделилась с Anti-Malware.ru своей официальной позицией по поводу последнего инцидента:

«Безопасность клиентов – наш ключевой приоритет. Компания Fortinet осведомлена о том, что злоумышленник раскрыл учетные данные SSL-VPN для доступа к устройствам FortiGate SSL-VPN. Учетные данные были получены из систем, которые еще не внедрили обновления, представленные в мае 2019 года. С мая 2019 года Fortinet постоянно коммуницировала с клиентами, призывая к реализации мер по снижению рисков, включая сообщения в корпоративном блоге в августе 2019, июле 2020, апреле и июне 2021. Для получения дополнительной информации, пожалуйста, обратитесь к нашему последнему сообщению. Мы выпустим еще одно информационное сообщение, где будем настоятельно рекомендовать клиентам как можно скорее внедрить обновление и сбросить пароль».