Русскоязычный форум XSS (ранее известный как DaMaGeLab), одна из самых популярных площадок для хакеров, отказался от рекламы программ-вымогателей (шифровальщиков, ransomware). Напомним, что в прошлом XSS был одним из двух форумов, на которых киберпреступники рекламировали свои услуги и нанимали людей для проведения атак.

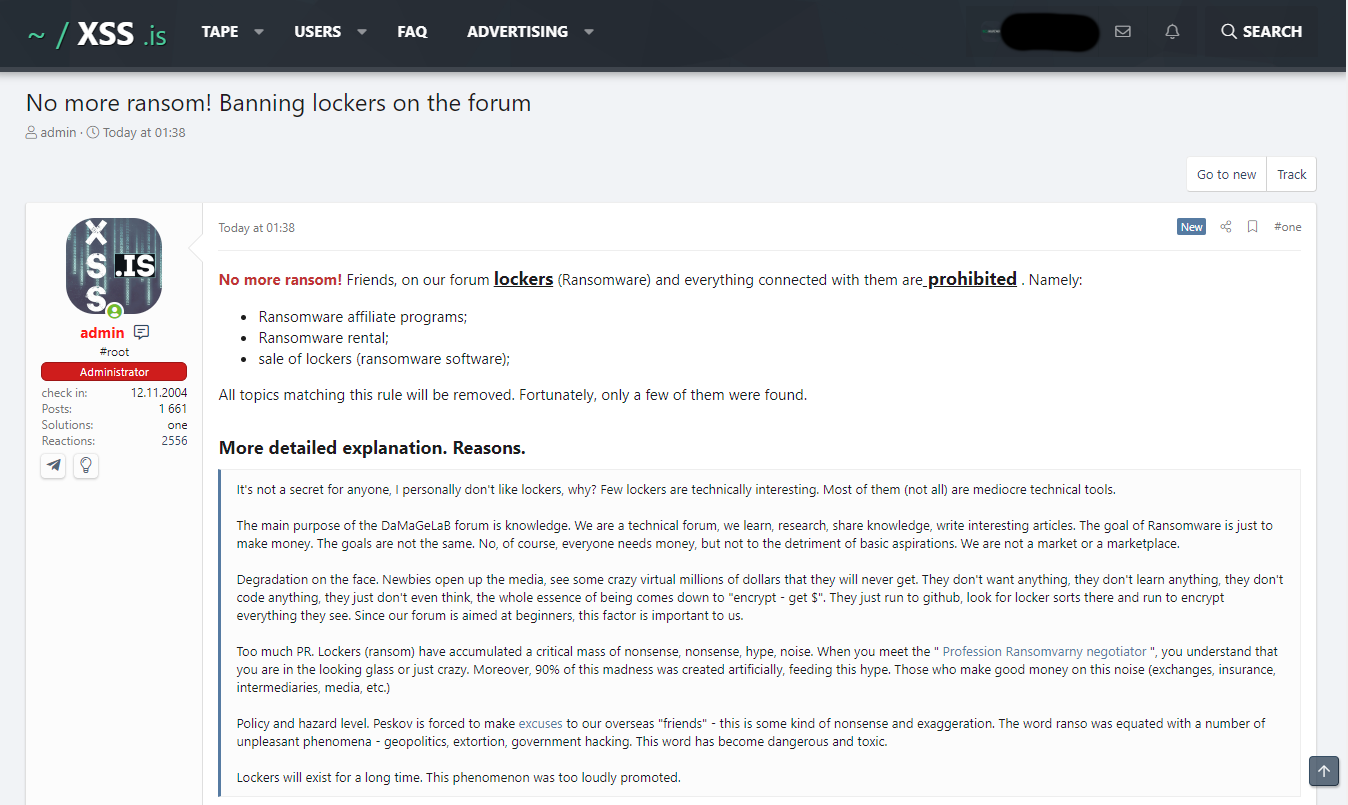

Как выразились администраторы площадки, «программы-вымогатели достигли предела по части хайпа, шума, бреда и глупости». Именно поэтому XSS отныне запрещает распространять на своих страницах схемы продвижения семейств ransomware.

Как отметили в издании The Record, владельцы XSS приняли решение запретить рекламу вымогателей после недавней кибератаки на крупнейшего оператора трубопроводов США — Colonial Pipeline.

Предположительно, за атакой стоит киберпреступная группировка Darkside, которой удалось установить в сеть Colonial Pipeline программу-вымогатель. Этот инцидент вызвал немало беспокойства в Белом доме.

Власти США прекрасно понимают, что основная реклама шифровальщиков осела на русскоязычных форумах соответствующей тематики. Следовательно, как ожидают отдельные эксперты, недавний инцидент может привести к активным мерам, направленным на ликвидацию хакерских площадок.

Команда администраторов XSS даже решила подстелить соломку и отметила, что главной задачей форума всегда было нести людям знания, а не выступать в качестве площадки для киберпреступников.

К слову, Наталья Касперская высказалась по поводу атаки на Colonial Pipeline. Глава InfoWatch считает, что в кампании вполне могло принимать участие ЦРУ.