Одна из крупнейших торговых площадок для киберпреступников разместила логины и пароли от 1,3 млн серверов Windows Remote Desktop, которые были скомпрометированы в ходе кибератак злоумышленников. Параллельно специалисты запустили специальный сервис, с помощью которого организации смогут проверить наличие своих учётных данных в базах утечек.

Эта массовая утечка логинов и паролей в очередной раз продемонстрировала экспертам в области кибербезопасности, насколько расчётливо преступники пользуются результатами предыдущих кибератак для получения прибыли.

Сотрудники компании Advanced Intel запустили сервис под названием RDPwned, позволяющий организациям проверить наличие своих учётных данных RDP в базах, которые продаются на площадке UAS.

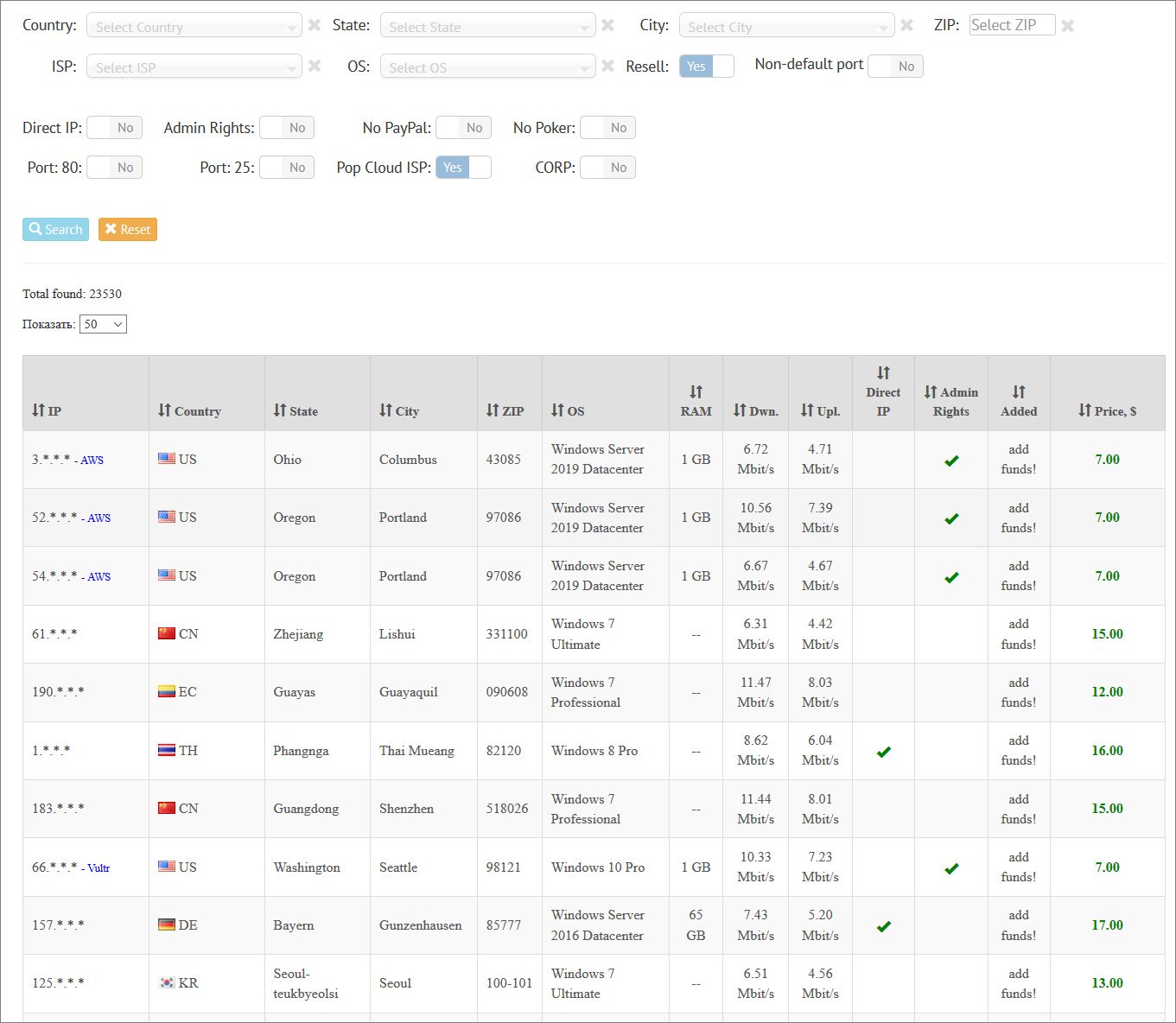

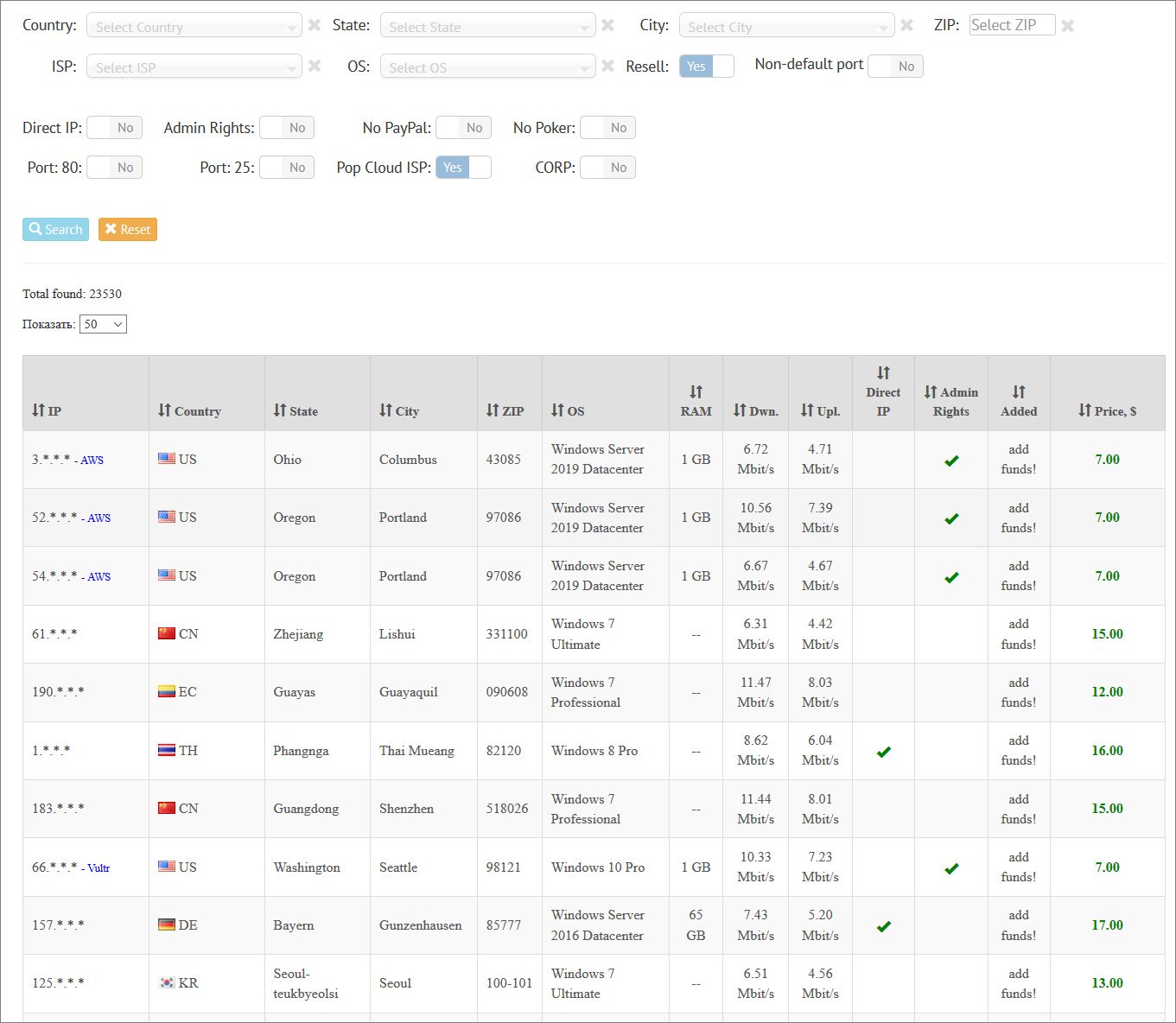

Для тех, кто не знает: UAS является крупнейшей торговой площадкой для киберпреступников, специализирующейся на продаже логинов и паролей от RDP, а также номеров социального страхования и доступа к прокси-серверам SOCKS.

Помимо этого, UAS обеспечивает ручную верификацию продаваемых учётных данных, предоставляет поддержку клиентов и даже приводит различные методы, с помощью которых условный злоумышленник может сохранить удалённый доступ к скомпрометированному компьютеру.

Функциональность UAS, по словам исследователей, чем-то напоминает eBay. Покупатель украденных RDP-аккаунтов может искать скомпрометированные устройства в определённой стране, городе и даже отобрать их по конкретной операционной системе.

Из 1 379 609 учётных записей, обнаруженных на площадке UAS, многие содержат слабые связки «имя пользователя-пароль». Специалисты привели топ-25 скомпрометированных логинов и паролей. Судите сами, насколько системные администраторы иногда халатны.

Топ-25 имён пользователей:

- Administrator — 303 702

- Admin — 59 034

- User — 45 096

- test — 30 702

- scanner — 20 876

- scan — 16 087

- Guest — 12 923

- IME_ADMIN — 9 955

- user1 — 8 631

- Administrador — 8 612

- Trader — 8 608

- postgres — 5 853

- IME_USER — 5 667

- Usuario — 5 236

- user2 — 4 055

- Passv — 3 989

- testuser — 3 969

- test1 — 3 888

- server — 3 754

- student — 3 592

- reception — 3 482

- backup — 3 356

- openpgsvc — 3 339

- info — 3 156

- VPN — 3 139

Топ-25 паролей:

- 123456 — 71 639

- 123 — 50 449

- P@ssw0rd — 47 139

- 1234 — 34 825

- Password1 — 27 007

- 1 — 24 955

- password — 19 148

- 12345 — 16 522

- admin — 15 587

- ffff-ffc0M456x (дефолтный для MailEnable) — 15 114

- Admin@123 — 13 572

- User — 13 437

- scanner — 13 193

- scan — 10 409

- test — 10 169

- Aa123456 — 9 399

- Password123 — 8 756

- 12345678 — 8 647

- Admin123 — 8 214

- Passw0rd — 7 817

- admin,.123!@#$%^ — 7 027

- 1qaz@WSX — 6 248

- Welcome1 — 5 962

- P@ssword64 — 5 522

- abc@123 — 4 958