Positive Technologies выпустила новую версию (6.1) системы выявления инцидентов безопасности MaxPatrol SIEM. Она позволяет быстро находить и актуализировать IT-активы с устаревшими данными, хранить инциденты в базе данных PostgreSQL и следить за загруженностью коррелятора.

Ранее при запуске сбора данных задачи на сканирование сети сразу распределялись по агентам. Это могло приводить к неравномерной загруженности агентов и накоплению очередей из задач. Теперь задачи распределяются по агентам по мере освобождения их ресурсов. В результате агенты нагружаются более равномерно и данные об IT-активах в сети актуализируются быстрее.

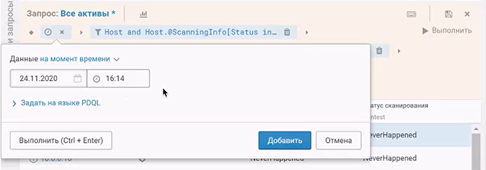

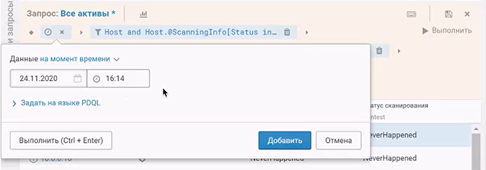

Чтобы постоянно поддерживать актуальность информации об IT-инфраструктуре, пользователи MaxPatrol SIEM 6.1 могут задавать срок устаревания сведений об активах. Отслеживать активы с неактуальными данными можно с помощью специального виджета и фильтрации активов.

Как назначить срок актуальности данным об активах

При расследовании инцидентов важно отслеживать изменения на IT-активах. Ранее фильтрация по базе данных позволяла увидеть данные об активах только по состоянию на текущий момент. Для поиска сведений об их состоянии в прошлом приходилось заходить в карточку каждого отдельного актива. В MaxPatrol SIEM 6.1 в строке поиска можно задавать конкретный момент или период времени в прошлом: для этого предусмотрены специальные поля в интерфейсе и PDQL-запросы.

Выявленные инциденты безопасности в MaxPatrol SIEM теперь хранятся в системе управления базами данных PostgreSQL. Ранее в продукте использовалась СУБД Microsoft SQL Server, которая ограничивала размер базы данных до 10 ГБ. При достижении этого объема приходилось очищать базу вручную или докупать лицензию на SQL Server без лимита. С переходом на PostgreSQL пользователи MaxPatrol SIEM не ограничены в объеме сведений об инцидентах, которые могут храниться и обрабатываться в продукте.

«Мы выбрали СУБД PostgreSQL, поскольку она кроссплатформенная, работает и на Windows, и на Linux, — комментирует Алексей Андреев, управляющий директор департамента исследований и разработки Positive Technologies. — Это важно, поскольку в следующей версии MaxPatrol SIEM мы планируем дать пользователям возможность полностью устанавливать продукт на Linux».

В MaxPatrol SIEM 6.1 появились дополнительные возможности для работы с дашбордами. Теперь пользователи могут разместить на дашборде любое количество виджетов в оптимальном порядке. Ширину виджета можно менять. Также дашбордами теперь можно делиться с коллегами. Для этого дашборд нужно сохранить как шаблон, которым могут воспользоваться другие пользователи текущей инсталляции MaxPatrol SIEM. Еще одно изменение — появление двух новых виджетов, которые позволяют контролировать количество активов без указанного уровня значимости и актуальность сведений об активах (предварительно нужно задать срок их устаревания).

Изменения в дашбордах

В MaxPatrol SIEM 6.1 добавлены новые поля событий, связанные с аутентификацией пользователей, действиями с учетными записями и группами, запуском процессов и выполнением запросов. Их можно начать применять в правилах нормализации событий и правилах обнаружения угроз (правилах корреляции).

MaxPatrol SIEM 6.1 определяет правила корреляции, которые потребляют больше всего оперативной памяти и дополнительно нагружают коррелятор. Это позволяет понять, какие правила стоит переписать или донастроить, чтобы они срабатывали точнее — без долгого ожидания недостающих условий срабатывания.

MaxPatrol SIEM 6.1 поддерживает импорт данных в базу знаний PT Knowledge Base, новые версии поискового движка Elasticsearch и операционной системы Debian. Продукт обновляется и устанавливается на 25% быстрее за счет оптимизации инсталлятора.