В период самоизоляции киберпреступники увеличили число атак на любителей видеоигр. По подсчётам аналитиков «Лаборатории Касперского», в апреле 2020 года количество ежедневных попыток перейти на вредоносные сайты с геймерской тематикой выросло на 54% в сравнении с январём этого года.

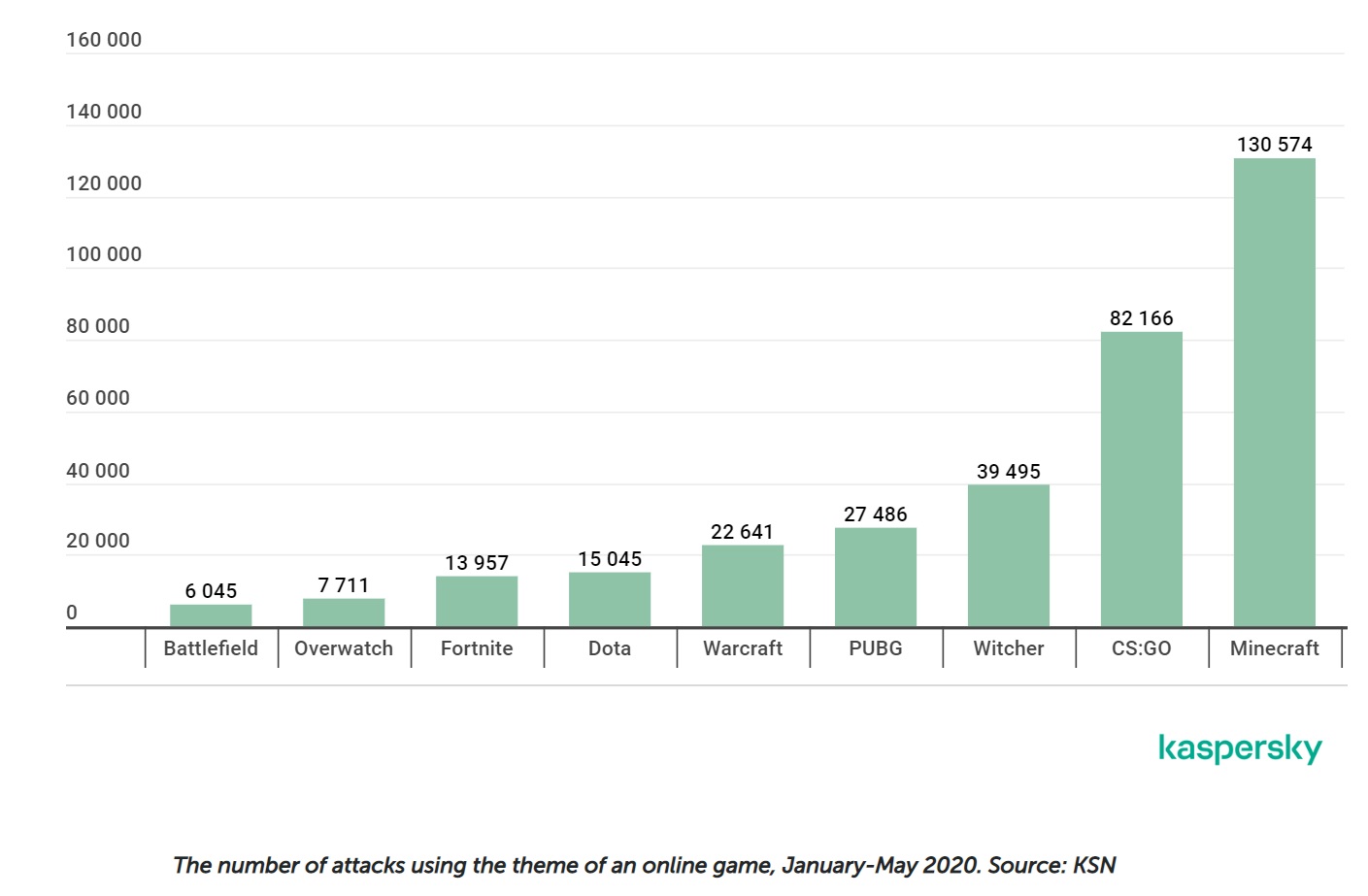

Любимцем среди видеоигр у злоумышленников стал проект Minecraft — именно эта игра фигурировала более чем в 130 тыс. кибератак.

Помимо Minecraft, в тройку самых эксплуатируемых игр вошли такие гиганты, как Counter Strike: Global Offensive и The Witcher 3. Бессменный лидер «Лаборатории Касперского» Евгений Касперский в Twitter поделился инфографикой, на которой отражены девять самых используемых в атаках игр:

Кибермошенники не обошли стороной и самую популярную игровую платформу — Steam. Пользователи в апреле пытались перейти на фишинговые страницы, использующие тему Steam, на 40% чаще, чем в феврале этого года.

Также эксперты сообщили о рассчитанных на геймеров приманках — обещания бесплатных версий популярных игр, читов, апдейтов и аддонов. Само собой, вместо обещанного пользователи получали вредоносные программы, предназначенные для кражи паролей, а также майнеры и шифровальщики.