Константин Николенко (@Veliant), сотрудник компании «Доктор Веб», на площадке «Хабр» рассказал о сомнительных функциях бесплатного антивирусного продукта от компании Avira (Avira Free Antivirus). По словам исследователя, один из компонентов бесплатной версии собирает учётные данные пользователей.

Первым делом Николенко обращает наше внимание на компонент с именем «Avira.PWM.NativeMessaging.exe», скомпилированный для платформы .NET и при этом ничем не обфусцированный.

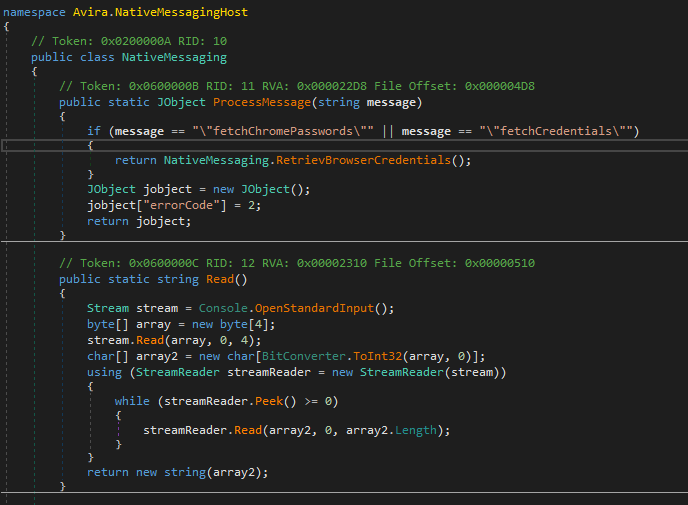

Изучив часть программы, специалист отметил функцию считывания при помощи «Read», проверки формата и передачи команды в другую функцию — «ProcessMessage». Последняя проверяет полученную команду на соответствие «fetchChromePasswords» и «fetchCredentials».

После этого, как объясняет Николенко «начинается самое интересное»: вызывается функция «RetrieveBrowserCredentials», которая сама по себе уже вызывает подозрения хотя бы из-за своего имени — «извлечь учётные данные из браузера».

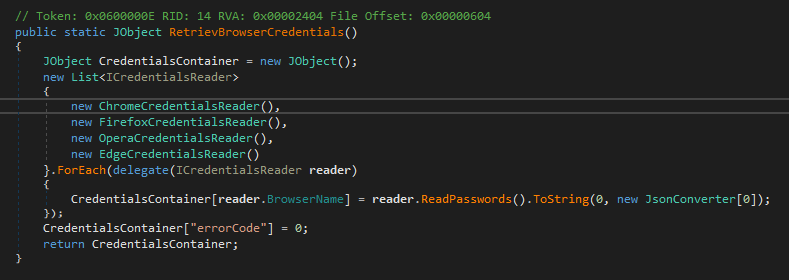

На деле оказалось, что «RetrieveBrowserCredentials» собирает все учётные данные пользователя, сохранённые в браузерах Chrome, Opera, Firefox и Edge. После этого данные возвращаются в виде JSON-объекта.

Николенко утверждает, что направил все необходимые сведения представителям Avira 7 апреля 2020 года. Пока от антивирусного вендора не удалось получить комментарии относительно проблемы, которая, кстати, получила собственный идентификатор — CVE-2020-12680.