«Лаборатория Касперского» представляет обновлённую версию решения Kaspersky Endpoint Security Cloud. Новая функция Cloud Discovery поможет системным администраторам обеспечить соблюдение корпоративной политики безопасности за счёт обнаружения использования сторонних облачных сервисов. А продвинутая версия Kaspersky Endpoint Security Cloud Plus позволит ещё и блокировать использование таких сервисов и приложений. Это поможет организациям минимизировать риски компрометации корпоративных данных, а сотрудникам – безопасно работать в любом месте.

На волне массового перехода на удалённый режим работы риски, связанные с использованием сторонних приложений и сервисов, возрастают. Сотрудники вынуждены приспосабливаться к новым условиям и часто пытаются найти новые инструменты, которые, по их мнению, будут удобнее для удалённой работы. Также сотрудники нередко смешивают рабочие и личные привычки, тем самым создавая феномен, который называют теневыми IT-ресурсами. Будь то мессенджеры, сервисы для обмена файлами или какие-либо другие инструменты, нельзя быть полностью уверенным в их безопасности. Даже если приложения используются из лучших побуждений без одобрения IT-отдела, это может привести к компрометации корпоративных данных или заражению вредоносными программами, что представляет угрозу для любой компании.

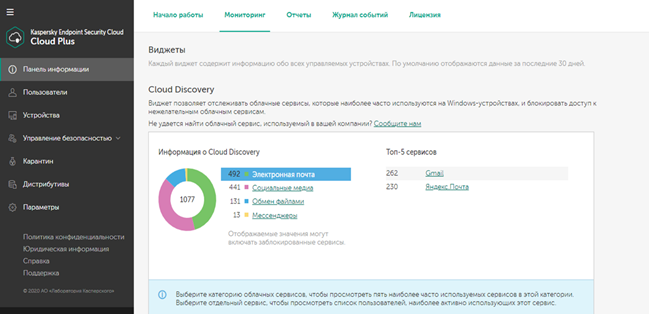

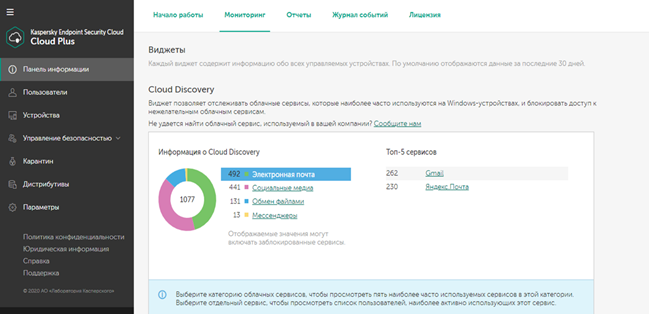

Теперь Kaspersky Endpoint Security Cloud помогает системным администраторам обеспечивать использование только надёжных облачных сервисов в их организациях. Функция Cloud Discovery позволяет обнаруживать случаи использования сотрудниками несанкционированных облачных ресурсов и блокировать доступ к ним, а также создавать список разрешённых облачных служб, которые соответствуют корпоративной политике безопасности. Данные о категориях используемых сервисов отображаются на панели мониторинга, с помощью которой системные администраторы могут установить привилегии для различных групп пользователей в соответствии с их рабочими потребностями.

Кроме того, чтобы помочь компаниям обезопасить свои облачные почтовые ящики и инструменты для совместной работы, версия Kaspersky Endpoint Security Cloud Plus теперь включает в себя Kaspersky Security для Microsoft Office 365. Это решение защищает все приложения Microsoft Office 365, включая Exchange Online, OneDrive и SharePoint Online, а также обеспечивает безопасный общий доступ к файлам через Microsoft Teams. Защищённость электронной почты обеспечивается с помощью антифишингового движка на базе нейронных сетей, который использует более тысячи критериев для обнаружения фишинговых писем и вредоносной базы URL-адресов, а также для защиты от спуфинга и предотвращения компрометации электронной почты деловой переписки. Сканирование файлов, загруженных в SharePoint Online, OneDrive и Microsoft Teams, помогает убедиться, что они не содержат вредоносных программ и не распространяются по корпоративным конечным точкам.

«Безусловно, дистанционная работа может быть единственным способом поддержания бизнес-процессов для большого количества компаний, особенно в такое неспокойное время. Это значит, что могут возникнуть дополнительные проблемы у тех, кто управляет IT и обеспечивает кибербезопасность внутри компании, потому что в условиях удалённой работы нужно каким-то образом контролировать теневые IT-ресурсы, чтобы они не могли навредить корпоративным данным и подвергнуть бизнес киберугрозам. Просто так, без дополнительных инструментов, сделать это невозможно. Kaspersky Endpoint Security Cloud предоставляет компаниям необходимые инструменты для такого контроля, а также проверенной защиты конечных устройств и приложений Microsoft Office 365», – комментирует Сергей Марцынкьян, руководитель отдела продуктового маркетинга для корпоративного бизнеса «Лаборатории Касперского».