Вредоносная версия браузера Tor пытается выкрасть криптовалюту пользователей, совершающих покупки на площадках дарквеба. Помимо этого, она отслеживает посещённые жертвой сайты.

В результате этой кампании злоумышленникам удалось заработать около $40 000 в биткоинах. На три зарегистрированных преступниками кошелька было переведено более 860 трансакций.

Вредоносный Tor маскируется под русскую версию браузера. Выложившие его на Pastebin лица утверждают, что он предназначен специально для обхода блокировок в стране и защиты от российских политиков.

Спамерские письма также способствуют распространению этой злонамеренной версии популярного анонимного интернет-обозревателя.

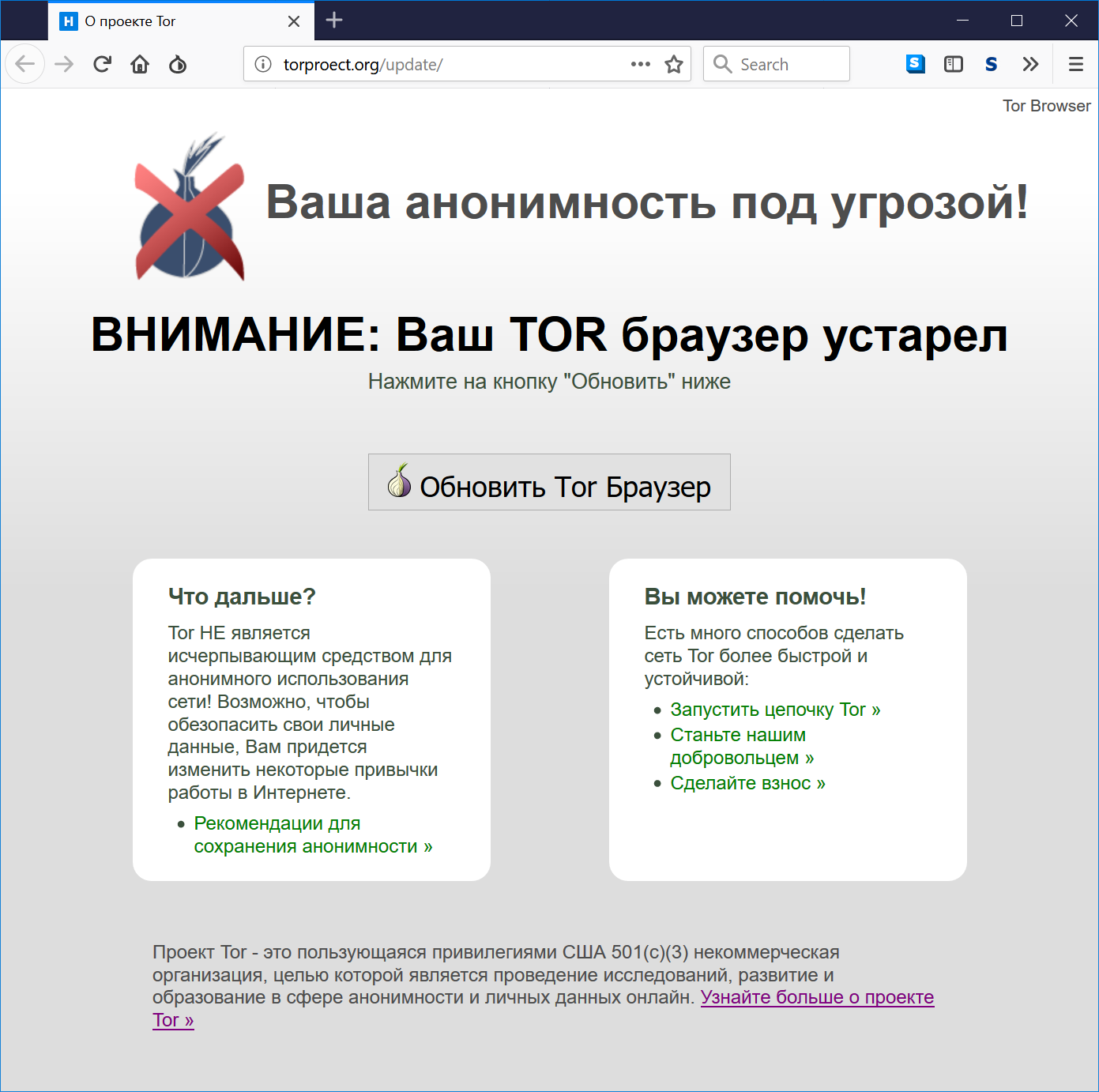

Киберпреступники даже зарегистрировали домен torproect[.]org (обратите внимание, что буква «j» отсутствует). Страница сайта выглядит почти так же, как официальный ресурс проекта Tor.

На поддельном сайте пользователя пугают старой историей о том, что его браузер устарел, в качестве решения предлагают установить актуальную версию.

По словам специалистов ESET, специальный скрипт в этой версии Tor, надписанный злоумышленниками, может красть вводимые в формы данные, скрывать настоящий контент и отображать фейковые сообщения.

Напомним, что разработчики Tor Project выпустили специальные расширения для браузеров Chrome и Firefox, позволяющие пользователям превратить свой интернет-обозреватель в прокси. Этим могут воспользоваться граждане стран, на территории которых блокируется сеть Tor.