Microsoft предупреждает пользователей, что удаление идентификаторов безопасности Windows (SID) из списка разрешений может привести к проблемам в работе самой операционной системы, а также установленных приложений. Речь идет об идентификаторах, имеющих специфические «непонятные» имена.

Специальный тип идентификаторов безопасности SID был реализован в Windows 2012 и Windows 8. Их задача — предоставлять компонентам Windows доступ к определенным ресурсам на компьютере. Такими ресурсами могут быть файлы, директории, записи реестра и даже девайсы.

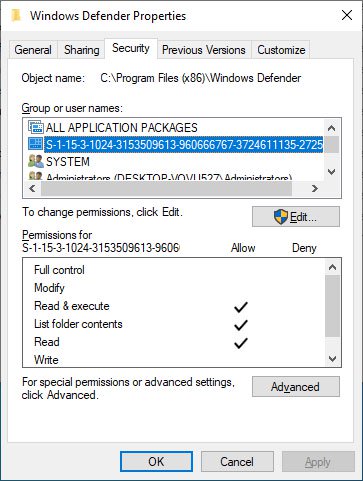

Такие типы SID можно отличить по виду, который далек от удобочитаемого. Вместо чего-нибудь вроде TrustedInstaller или System такие идентификаторы показаны в виде целой серии чисел и символов (показано на рисунке ниже).

По словам Microsoft, Windows 10 версии 1809 использует более 300 идентификаторов SID, самый распространенный из которых:

S-1-15-3-1024-1065365936-1281604716-3511738428-1654721687-432734479-3232135806-4053264122-3456934681

Примеры других SID можно посмотреть здесь.

В опубликованном сегодня сообщении Microsoft корпорация заявила, что удаление таких идентификаторов SID может привести к неработоспособности Windows или приложений.

Это актуально для систем Windows 10, Windows 8.1, Windows 8, Windows Server 2016, Windows Server 2012 R2 и Windows Server 2012.