Новая версия банковского трояна TrickBot, которую недавно обнаружили эксперты, имеет весьма специфическое поведение — вредонос собирает данные средства анализа стабильности системы Windows (компонент Reliability Analysis Component или RAC). Фактически это данные об инсталляциях программ, обновлениях, ошибках в работе операционной системы и приложений, а также о различных проблемах аппаратного свойства.

Для анализа стабильности системы Windows использует запланированную задачу под названием RACAgent. Запускаясь каждый час, задание сбрасывает все собранные данные в локальный каталог. В принципе, пользователь может отключить подобный сбор данных, надо только зайти в Планировщик заданий Windows (Task Scheduler).

Стоит помнить, что после отключения Монитор стабильности системы (Reliability Monitor) более не сможет отслеживать стабильность работы вашего компьютера.

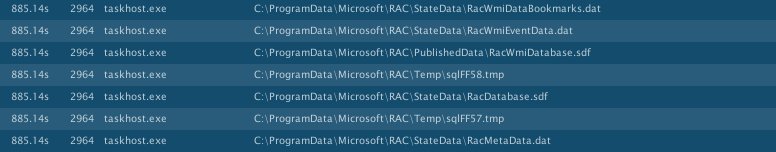

Исследователи My Online Security провели анализ фишинговой кампании, который показал, что обнаруженный на прошлой неделе вариант трояна TrickBot считывает и похищает информацию о стабильности работы системы, которая находится в директории по следующему адресу — C:\ProgramData\Microsoft\RAC\.

Эксперт в области безопасности опубликовал список файлов, за которыми охотится новая версия вредоносной программы:

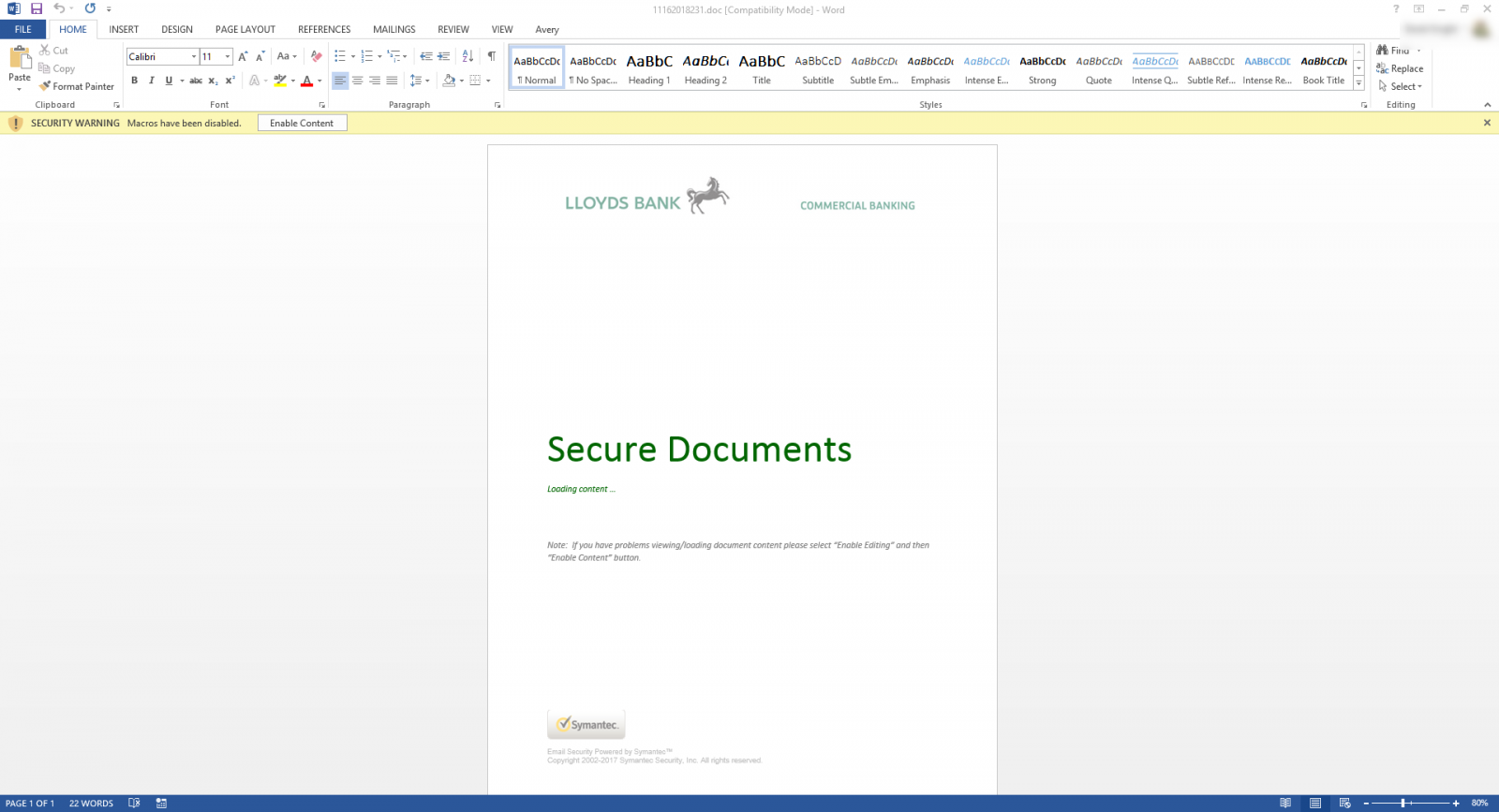

В новой кампании TrickBot распространяется в письмах, якобы отправленных банком Lloyds Bank (используется адрес donotreply@lloydsbankdocs.com). В качестве вложения прикреплен файл Word, в котором содержится логотип Lloyds Bank. Более того, злоумышленники даже поместили в документ логотип Symantec — дескать, «проверено, вирусов нет».

Несмотря на все усилия, данная версия уже детектируется как минимум 30 антивирусами на VirusTotal.