Киберпреступники похитили сотни тысяч долларов в криптовалюте EOS у децентрализованного приложения для азартных игр EOSBet. Злоумышленники использовали одну из уязвимостей. Минимальный ущерб в настоящее время оценивается в $338 000.

Брешь позволила атакующим внедрить вредоносный код в стандартные EOS-аккаунты. После этого преступникам удалось заставить смарт-контракт ошибочно снабдить их аккаунты огромным количеством криптовалюты.

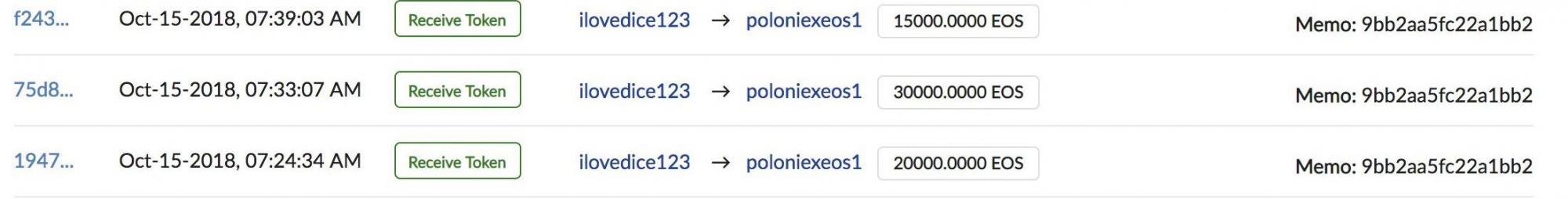

На картинке ниже можно ознакомиться с несанкционированными транзакциями — можно наблюдать, как вредоносный аккаунт «ilovedice123» переводит 65 000 EOS ($338 000) в крупную криптовалютную биржу:

Команда EOSBet планирует раскрыть подробности атаки и ущерба в ближайшее время. Официальные представители дали понять, что платформу пропатчили.

Исходя из имеющейся информации, киберпреступники добавили вредоносный код в свои кошельки EOS. Это позволило им получать криптовалюту каждый раз, когда атакуемые аккаунты обменивались транзакциями.

Напомним, что в прошлом месяце онлайн-платформа DEOSGames, ориентированная на ставки и игры, сообщила о кибермошенниках, которым удалось похитить почти $24 000. Благодаря нащупанной уязвимости некому злоумышленнику удалось 24 раза подряд сорвать джекпот.

В итоге аккаунт с именем «runningsnail» покинул платформу с общим выигрышем в размере 4 728 EOS (эта сумма эквивалентна $23 640). Эта учетная запись была создана всего лишь за день до начала вредоносной кампании.