Эксперты Cisco Talos обнаружили новый троян для мобильной операционной системы Android, который получил имя GPlayed. Вредонос, обладая множеством встроенных возможностей, также легко настраивается, предоставляя злоумышленникам удобную платформу для кибератак на мобильные устройства.

«Проанализированный нами образец использовал иконку приложения, очень напоминающую иконку официального Play Store», — пишут специалисты в блоге.

Исследователи предоставили скриншот, на котором рядом помещены иконки злонамеренного приложения и официального магазина Google.

Этот зловред отличается поразительной способностью адаптироваться под различные нужды атакующих. Например, злоумышленник может удаленно загружать плагины, производить инъекцию скриптов и даже компилировать новый .NET-код.

«Наш анализ показывает, что троян все еще находится на стадии тестирования. Но, учитывая его возможности, каждый пользователь Android должен опасаться GPlayed».

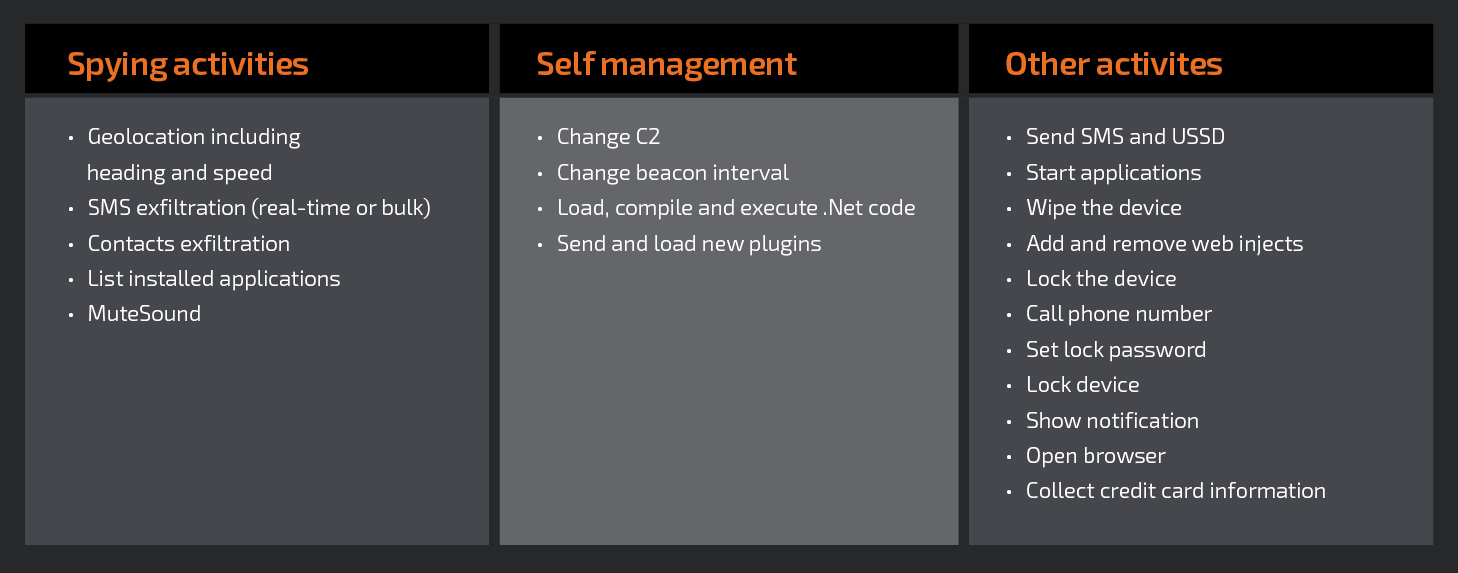

Эксперты также предоставили список возможностей трояна «из коробки»:

Как мы видим, троян может отправлять и читать SMS-сообщения, извлекать контакты, менять на ходу командный сервер C&C, звонить на определенные номера, удалять всю информацию с устройства, блокировать устройство, устанавливать пароль для доступа к смартфону, отображать уведомления, открывать браузер и прочее.

Пользователям придется быть очень бдительными, если злоумышленники запустят GPlayed в реальных атаках.