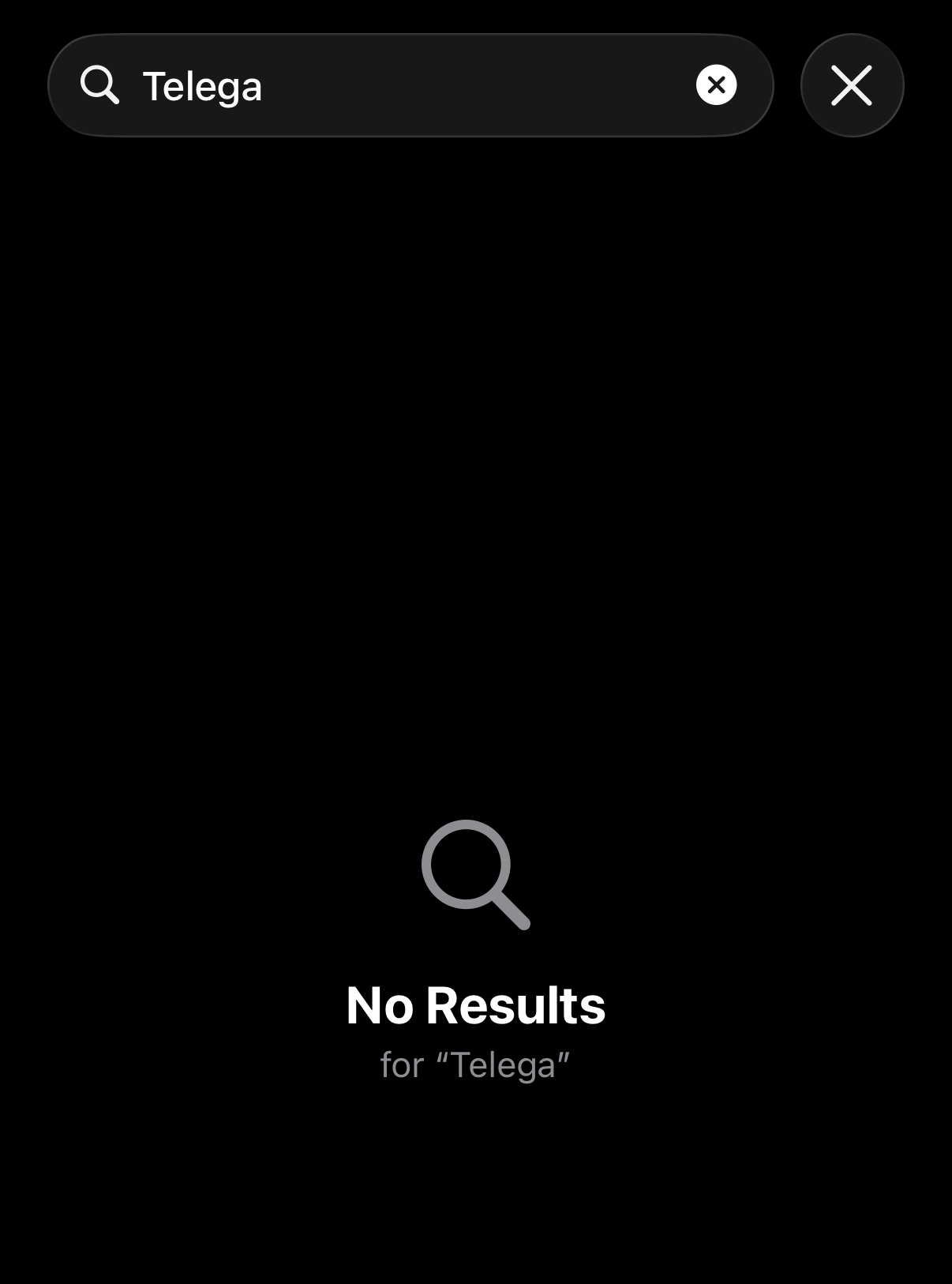

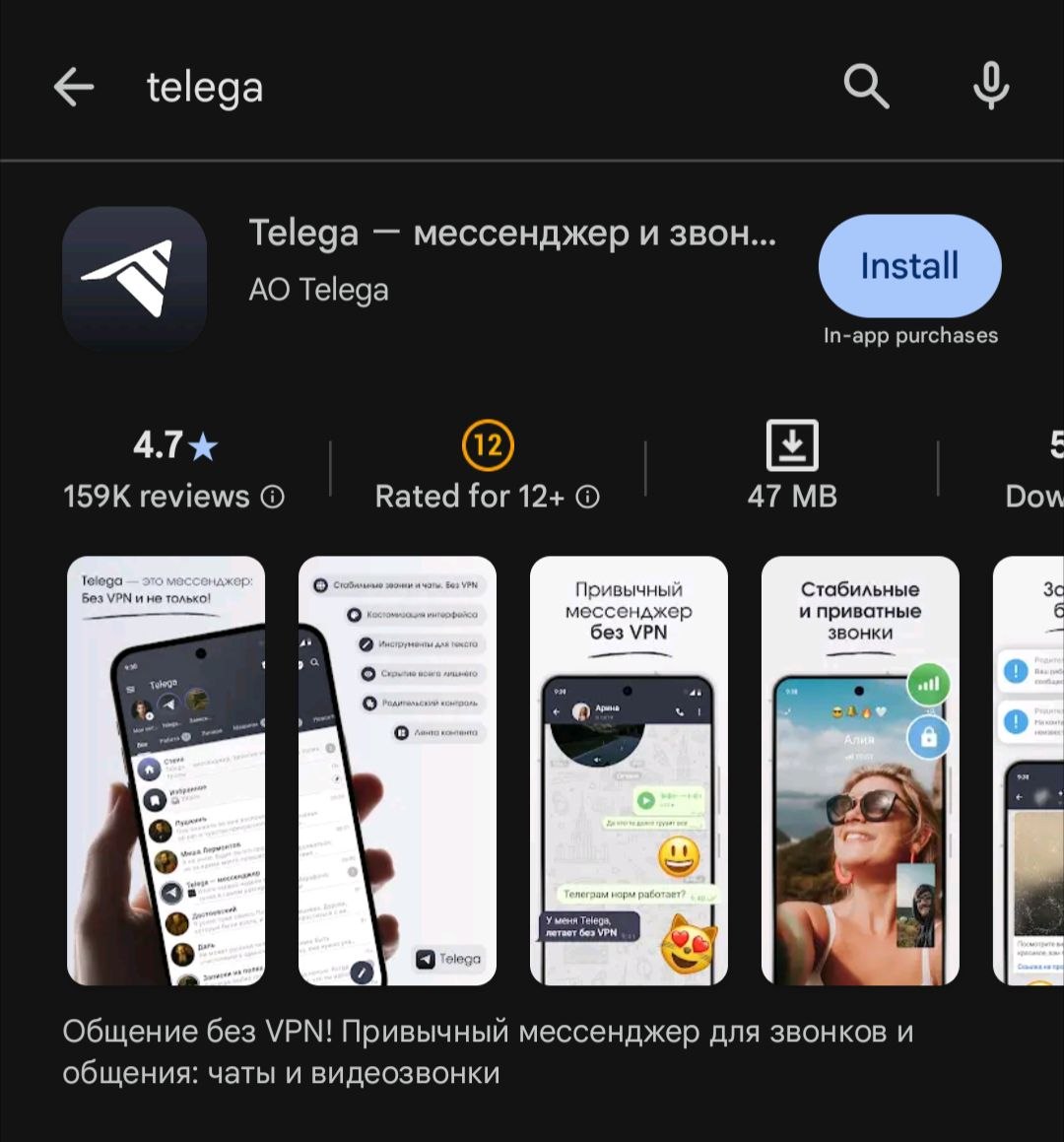

Приложение «Телега», которое продвигалось как Telegram со «стабильным доступом», исчезло из App Store. Это проверили корреспонденты Anti-Malware.ru. При этом в Google Play программа пока остаётся доступной и, как сообщается, занимает восьмое место в топе бесплатных приложений в России, а число скачиваний превышает 5 млн.

Новая волна внимания к приложению поднялась после заявлений группы анонимных исследователей.

Они утверждают, что «Телега» якобы использует схему «человек посередине» и может вмешиваться в трафик между пользователем и серверами Telegram.

По их версии, приложение сначала обращается к собственному API, получает список серверов, которые подменяют стандартные адреса Telegram, а затем перенаправляет подключение клиента уже на инфраструктуру самой «Телеги».

Впрочем, пока это именно заявления исследователей, вокруг которых продолжается обсуждение. Сама команда «Телеги» на фоне шума вокруг приложения тоже выступила с комментариями.

Разработчики ответили на публикации, где поднимались вопросы о происхождении приложения, его технологической базе и возможной связи проекта со структурами VK.

На этом фоне удаление из App Store выглядит особенно заметно. Пока неясно, связано ли оно напрямую с последними обвинениями и обсуждением безопасности, но сам факт исчезновения приложения из магазина Apple только добавил истории внимания.