Иранская государственная телекоммуникационная компания в понедельник перехватила трафик популярного мессенджера Telegram. Это случилось за день до протестов по поводу экономического кризиса в стране.

Похоже на то, что была использована схема BGP-перехвата — несанкционированный захват группы IP-адресов, который приводит к тому, что данные, предназначенные для одного получателя, приходят совершенно другому.

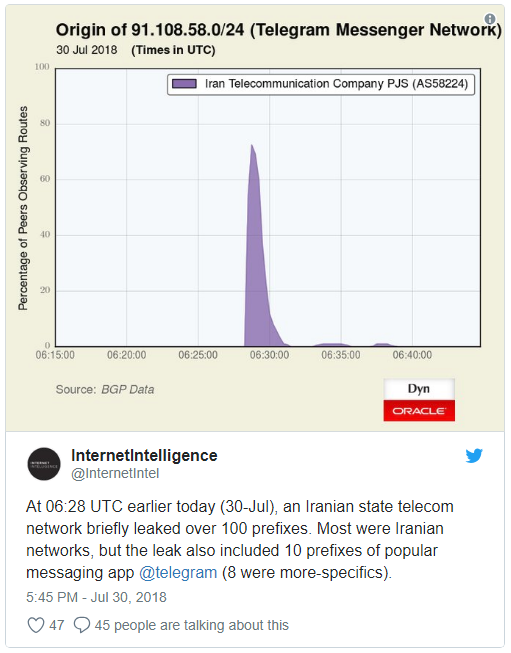

О факте перехвата трафика сообщили специалисты компаний Oracle и Cisco. Oracle поделилась результатами своего мониторинга в Twitter:

BGP (Border Gateway Protocol, протокол граничного шлюза) — динамический протокол маршрутизации. Предназначен для обмена информацией о достижимости подсетей между автономными системами (АС, англ. AS — autonomous system), то есть группами маршрутизаторов под единым техническим и административным управлением, использующими протокол внутридоменной маршрутизации для определения маршрутов внутри себя и протокол междоменной маршрутизации для определения маршрутов доставки пакетов в другие АС.

Министр информации и коммуникационных технологий Ирана в понедельник прокомментировал в Twitter ситуацию, заявив:

«Если информация подтвердится, будь то преднамеренны акт или нет, ответственная компания понесет наказание».

В настоящее время идет расследование этого инцидента.