Некоторые крупнейшие компании, среди которых были замечены Facebook и Netflix, видимо, опасаясь худшего, срочно сбрасывают пароли пользователей. У корпораций есть основания полагать, что киберпреступники могут использовать скомпрометированные данные для доступа к учетным записям.

На этот факт обратил внимание исследователь в области безопасности Брайан Кребс. По словам Кребса, Facebook и Netflix сбрасывают пароли тех пользователей, чьи адреса электронной почты и пароли были найдены в ходе других утечек информации.

В письме от Netflix говорилось:

«В качестве меры предосторожности, чтобы защитить аккаунт, мы сбросили пароль учетной записи. У нас есть основания полагать, что данные вашей учетной записи Netflix, возможно, стали общедоступными благодаря другой компании».

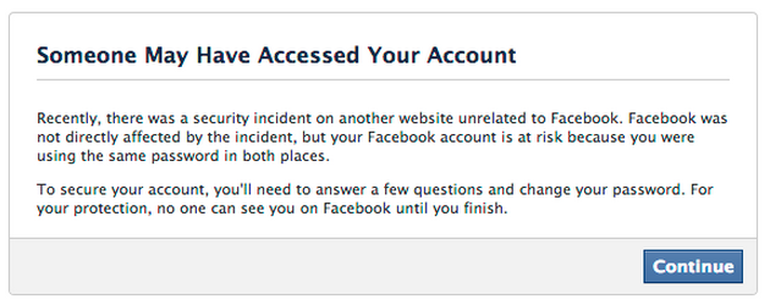

Facebook же писал пользователям, что их аккаунты находятся «под угрозой», потому что этот же пароль используется на другом ресурсе, никак не связанном с Facebook.

Вся эта ситуация связана с масштабной утечкой, жертвой которой стали MySpace, LinkedIn и Tumblr. В общей сумме были скомпрометированы более 600 миллионов учетных записей пользователей.

Самой большой проблемой в этом случае является использование одни и тех же паролей на разных ресурсах — этот грешок есть практически за каждым среднестатистическим пользователем.

Что уж там требовать от пользователей, если 45 % специалистов в области информационной безопасности совершают ровно ту же ошибку, как показал опрос в ходе конференции Infosecurity Conference 2018.