Эксперт сравнил деятельность вымогателя EternalPetya (он же ExPetr, NotPetya), вспышка которой пришлась на июнь, с позавчерашней (24.10.2017) активностью BadRabbit. Причиной именно такого сравнения стал тот факт, что EternalPetya и BadRabbit кажутся тесно связанными вредоносными программами, которые, возможно, разрабатывали одни и те же лица.

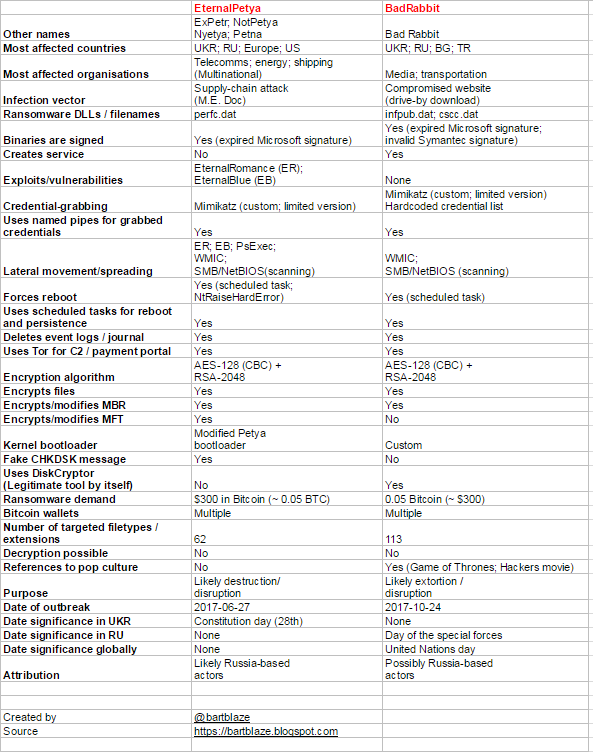

В своем блоге исследователь опубликовал таблицу, наглядно демонстрирующую общие характеристики EternalPetya и BadRabbit, а также их отличия. Приводим ее здесь:

«Вы могли обратить внимание, что расшифровка в обоих случаях невозможна без секретного ключа киберпреступника. Возможно, вам удастся восстановить MBR, или файлы, если вы заметите активность шифровальщика и выключите компьютер», - пишет в своем блоге специалист.

Интересен тот факт, что экспертам удалось найти трюк, благодаря которому можно остановить вредоносную активность нашумевшего в последнее время вымогателя BadRabbit.