Фишинг остается одним из наиболее распространенных и эффективных векторов атаки для злоумышленников. За последнее время фишинг стал гораздо изощреннее, он представляет серьезную угрозу для пользователей. Google решила помочь и обезопасить людей, использующих Gmail от фишинговых техник, применяемых кибепреступниками.

Для пользователей приложения Gmail на iOS Google запустила новые антивирусные проверки, которые будут отображать предупреждение о потенциальных попытках фишинга. Уведомления будут приходить в момент нажатия на подозрительную ссылку в приложении на своем iPhone или iPad.

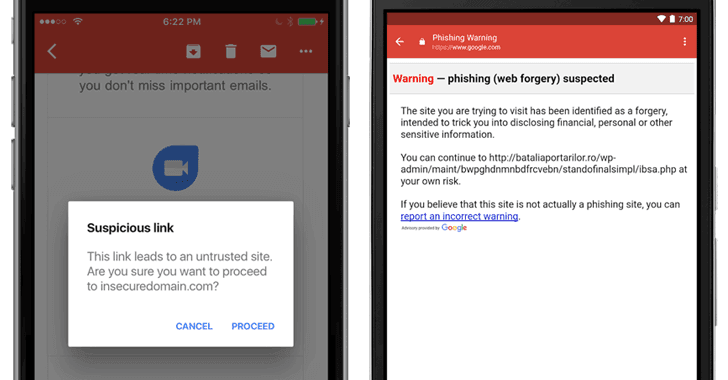

Через две недели эта функция станет доступной всем пользователям. По словам компании, при попытке перехода по подозрительной ссылке, приложение будет выдавать уведомление, предупреждающее о том, что этот сайт является ненадежным и подозрительным.

Если пользователь проигнорирует это предупреждение и продолжит работу, приложение Gmail отобразит другое предупреждение с более подробной информацией о фишинговом веб-сайте.

Несомненно, не смогут обнаружить каждую фишинговую кампанию, однако есть все основания полагать, что она в значительной степени снизит риск.

Напомним, что аналогичная функция была реализована в приложении Gmail для Android в мае этого года.