Роскомнадзор за пять лет действия закона об ограничении доступа к сайтам с запрещенной в России информацией заблокировал около 275 тыс. ресурсов, в основном - на основании судебных решений, за пропаганду распространения наркотиков и проведение азартных игр в режиме онлайн, сообщили ТАСС в пресс-службе Роскомнадзора.

Пять лет назад Владимир Путин подписал федеральный закон об ограничении доступа к сайтам с запрещенной в России информацией. Закон предполагает создание единого реестра доменных имен, указателей страниц сайтов и сетевых адресов, который позволяет идентифицировать сайты, содержащие запрещенную информацию. В частности, речь идет о сайтах, пропагандирующих потребление наркотиков, самоубийства, детскую порнографию, организующих азартные игры и незаконные лотереи. Работу реестр начал 1 ноября 2012 г, пишет tass.ru.

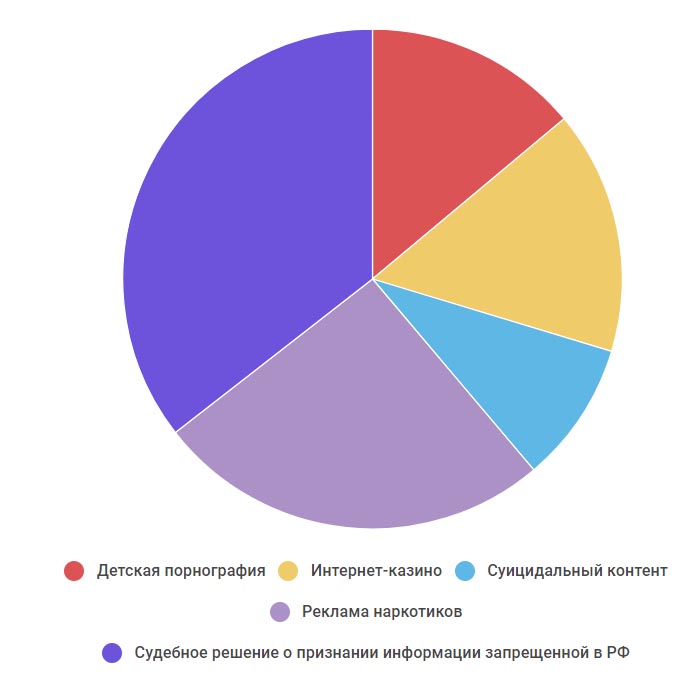

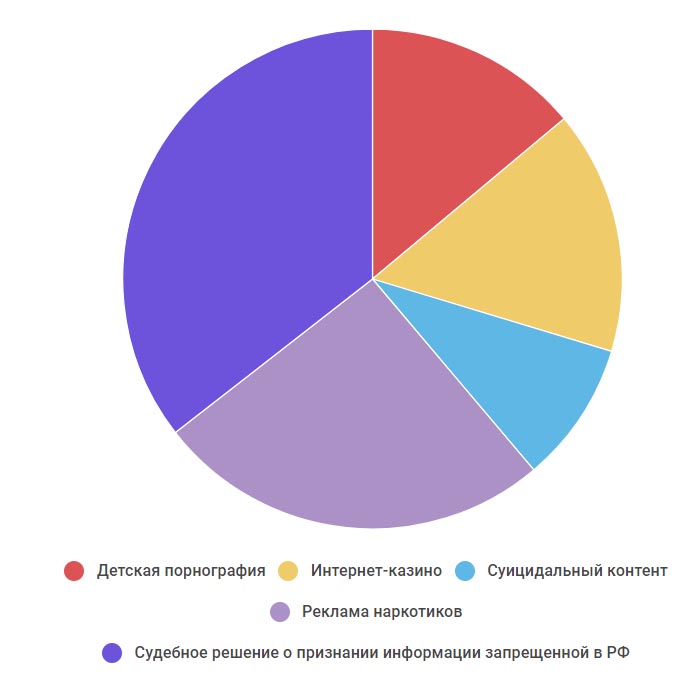

Основания для попадания в реестр

По данным Роскомнадзора, наибольшее количество - более 97 тыс. - внесено в реестр на основании судебных решений о признании информации запрещенной к распространению на территории РФ. На втором месте - более 70 тыс. - ресурсы, пропагандирующие распространение наркотиков. Более 43 тыс. интернет-страниц заблокированы за незаконную организацию и проведение онлайн-азартных игр и лотерей, более 38 тыс. внесены в реестр за детскую порнографию и более 25 тыс. - за суицидальный контент.

Если сайт удаляет запрещенную информацию, он исключается из единого реестра. На сегодняшний день, по данным Роскомнадзора, за время действия закона из реестра было удалено более 178 тыс. интернет-ресурсов.

В пресс-службе Роскомнадзора сообщили, что ведомство активно взаимодействует с администрациями крупных интернет- порталов: "Яндекс", Mail, "Одноклассники", "ВКонтакте", "Рамблер", Livejournal , Google, Youtube, Blogspot, Facebook, Instagram, Twitter, Github, Amazon, iTunes, Akamai, Archive.org, Tumblr.com, Vimeo и др.

"Благодаря этому 70% запрещенной информации удаляется интернет- ресурсами и площадками самостоятельно. Не удаляют противоправный контент в основном сайты, специализирующиеся на распространении запрещенной информации", - сообщили в пресс-службе Роскомнадзора.

Блокировка в социальных сетях

Значительная часть запрещенной информации распространяется с помощью социальных сетей. Так, по данным Роскомнадзора, за пять лет действия закона в социальных сетях заблокировано около 60 тыс. страниц или материалов с запрещенной к распространению в РФ информацией. Подавляющее большинство - более 48 тыс. страниц или материалов - в социальной сети "ВКонтакте". Наименьшее количество блокировок в Facebook - чуть более 630.

Большое количество заблокированного в социальных сетях контента посвящено пропаганде суицида. Глава Роскомнадзора Александр Жаров заявлял в интервью ТАСС, что Роскомнадзор с начала года к началу июня заблокировал в интернете более 9 тысяч "групп смерти". А в конце мая этого года Совет Федерации одобрил закон об уголовной ответственности за создание "групп смерти", призывающих несовершеннолетних к совершению суицида.

Кроме того, Роскомнадзор включил в единый реестр 175 сайтов, содержащих информацию зацепинге - проезде на железнодорожном транспорте запрещенным способом. Эксперты Роспотребнадзора признали субкультуру зацепинга скрытой формой суицидального поведения, поскольку деятельность подобных групп направлена на причинение вреда здоровью и часто заканчивается гибелью экстремалов.

Общественный резонанс вызвала история с блокировкой интернет-проекта "Дети-404", пропагандирующего нетрадиционные сексуальные отношения среди подростков. В адрес Роскомнадзора и территориальных управлений поступило более 150 обращений граждан и организаций с требованием проверить законность реализации этого интернет-проекта. Специалисты пришли к выводу, что распространяемая информация содержит признаки правонарушения. Страница проекта, автором которого является журналист Елена Климова, была включена в единый реестр запрещенных сайтов. Также в соответствии с предписанием Роскомнадзора социальная сеть "ВКонтакте" заблокировала сообщество "Дети-404" в РФ.