В Екатеринбурге орудуют лжемастера, взимающие в два-три раза больше за ремонт бытовой техники. Они работают через онлайн-площадки и активно используют нейросети. Благодаря приёмам поисковой оптимизации эти ресурсы попадают в топ поисковой выдачи. Также мошенники размещают свои объявления на профильных классифайдах.

Как выяснило издание 66.RU, в городе действуют десятки мошеннических сервисов, которые завлекают клиентов рассказами о многолетнем опыте работы. Контент для таких сайтов зачастую создаётся с помощью нейросетевых инструментов.

Один из читателей издания обратился за ремонтом посудомоечной машины через сайт, найденный в поиске. Приехавший мастер выполнил работу, но потребовал 34 тысячи рублей — более чем в два раза выше среднерыночной стоимости.

Позже выяснилось, что указанный на сайте адрес не существует. Затем он был заменён на другой — в торговом центре, где никакой сервисной компании нет и никогда не было. Более того, лица сотрудников на сайте оказались сгенерированы нейросетью.

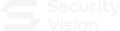

Журналисты обнаружили, что в верхней части поисковой выдачи по запросам о ремонте бытовой техники находятся сайты компаний, которые заявляют о многолетнем опыте, но зарегистрированы только в 2024–2025 годах. Это явное несоответствие указывает на мошеннический характер таких организаций.

На классифайдах также нашлись десятки однотипных объявлений с шаблонными положительными отзывами. Часто используются одни и те же фотографии — причём те же изображения встречаются в аналогичных объявлениях из других городов. В ряде случаев администрации сайтов уже начали блокировать такие публикации.

«Привлечь к ответственности или вернуть деньги в таких случаях крайне сложно. Фактически наказать человека, взявшего деньги, можно только в том случае, если ремонт не был проведён. Зная это, недобросовестные мастера формально выполняют какие-либо действия — иногда даже не связанные с реальной проблемой — или берут оплату наличными, чтобы было невозможно доказать сам факт передачи денег», — объяснил изданию адвокат Георгий Краснов.

Юрист рекомендует заранее согласовывать все условия и никогда не вносить предоплату. В случае завышения стоимости следует ссылаться на ранее достигнутые договорённости. Также важно проверять документы мастера.