По результатам исследования утечек конфиденциальной информации из организаций в России в 2016 году Аналитическим центром InfoWatch было зафиксировано 213 случаев утечек информации из российских компаний и государственных органов, что на 80% больше чем в 2015 году.

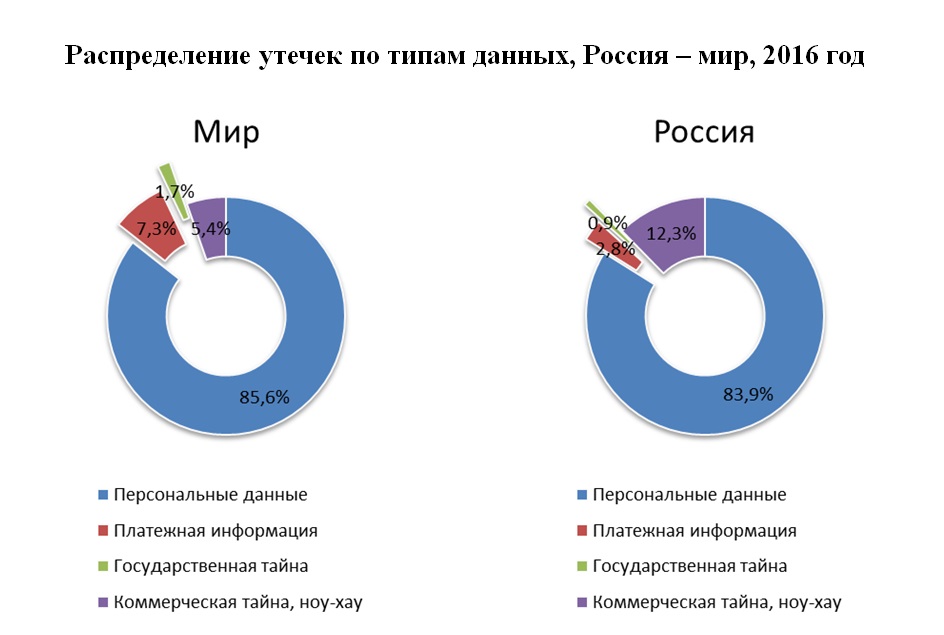

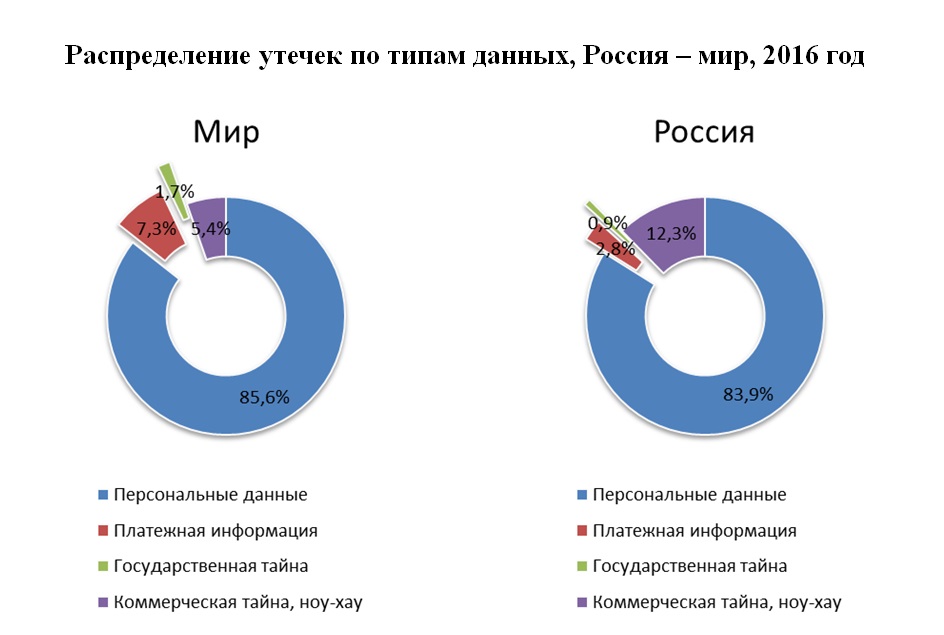

В девяти из десяти случаев в России утекали персональные данные (ПДн) и платежная информация, а общий объем скомпрометированных за год данных увеличился более чем в 100 раз до 128 млн записей, но не превысил 4% от мирового объема утечек информации.

«Наша страна глубоко интегрирована в глобальные процессы информатизации бизнеса, государства и общества, отсюда все преимущества и проблемы, которые влечет за собой такая интеграция, — отметил аналитик ГК InfoWatch Сергей Хайрук. — С ростом ценности информации повышается и вероятность утечки данных. Фактически, мы переступили незримую черту, за которой утечка информации из организации превратилась в рядовое явление. Для управления рисками, связанными с информационной безопасностью, в дополнение к техническим средствам защиты необходимы также организационные меры, повышение уровня «информационной гигиены», сотрудников, которые сейчас могут даже не знать о противоправности собственных действий. Наиболее оптимальным становится сочетание контроля информации и сотрудников, которые имеют к ней доступ. Очевидно, что защищать все и от всего одинаково хорошо уже не получится. Необходимо сосредоточиться на наиболее ценных активах, «проблемных» каналах передачи и сотрудниках, которые подвержены риску компрометации данных».

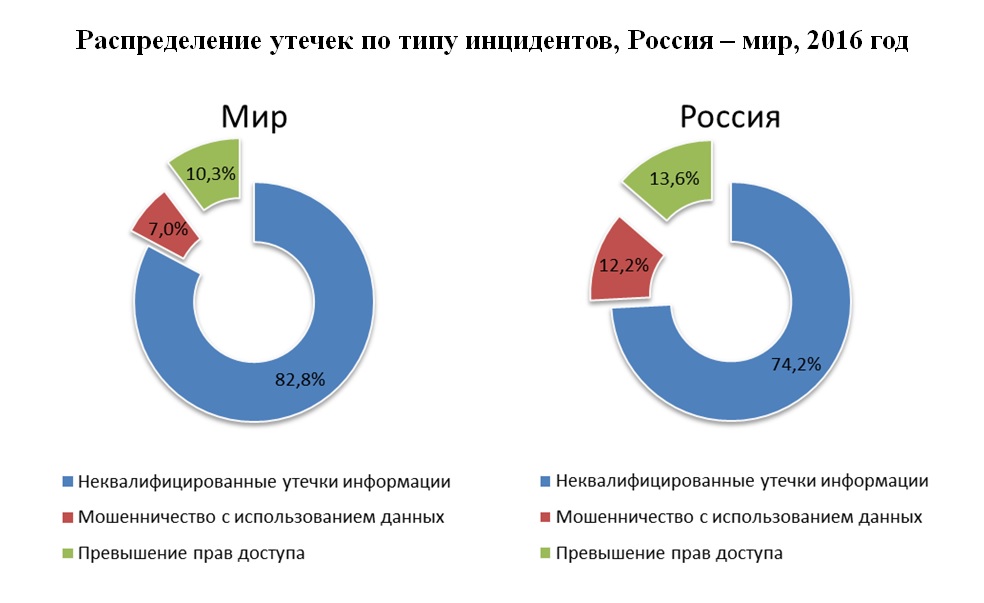

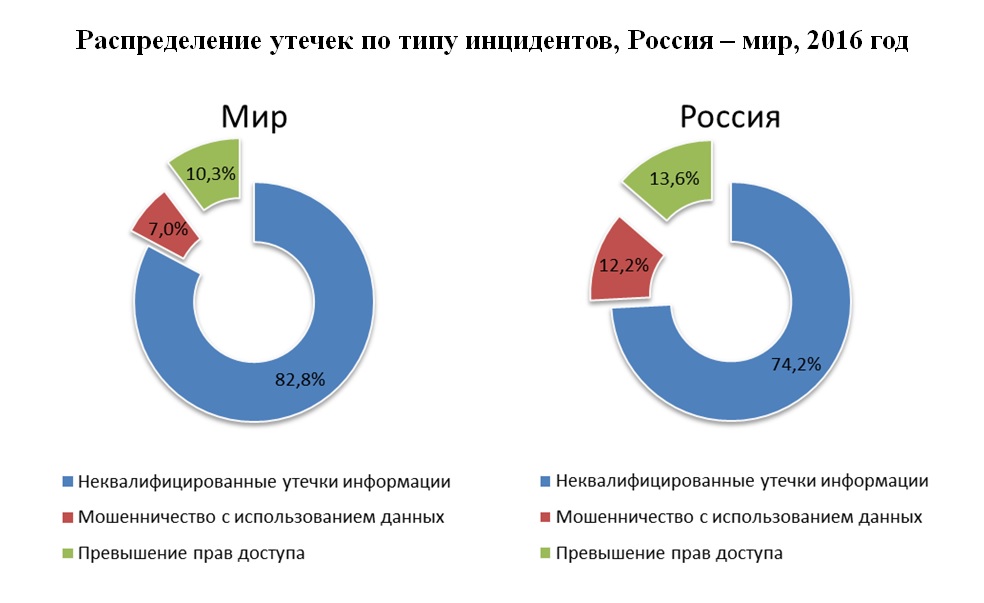

Для России характерна более высокая по сравнению с остальным миром доля так называемых «квалифицированных» утечек данных — случаев, когда злоумышленник осознанно использует украденную им информацию для достижения личной выгоды (мошенничество с данными, банковский фрод), или получает доступ к информации, заведомо не нужной ему для выполнения трудовой функции (превышение прав доступа).

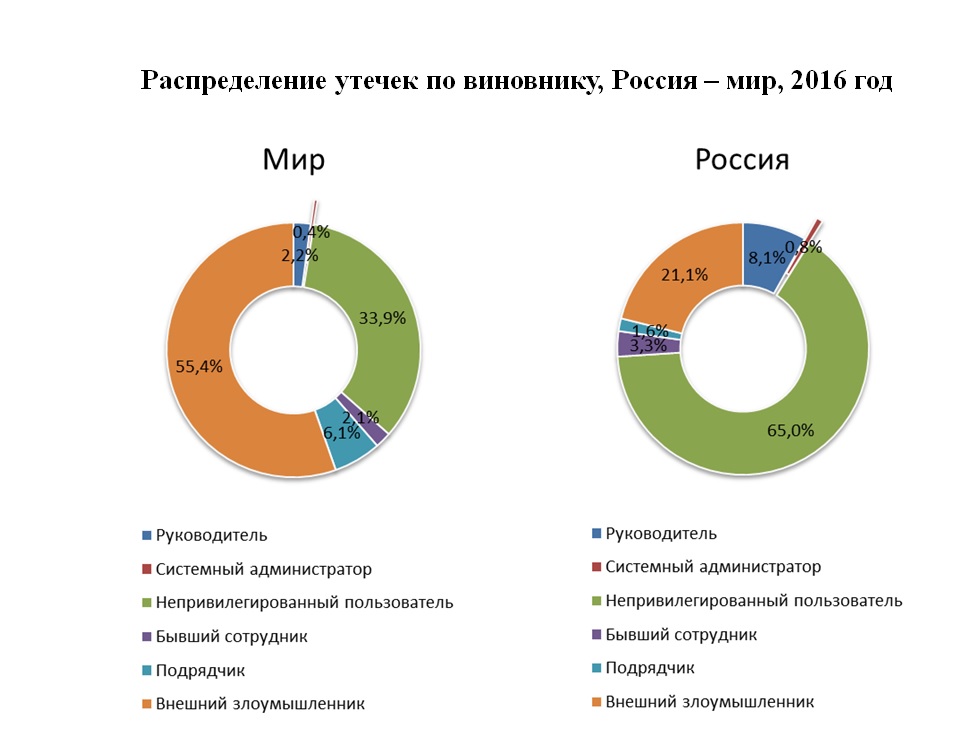

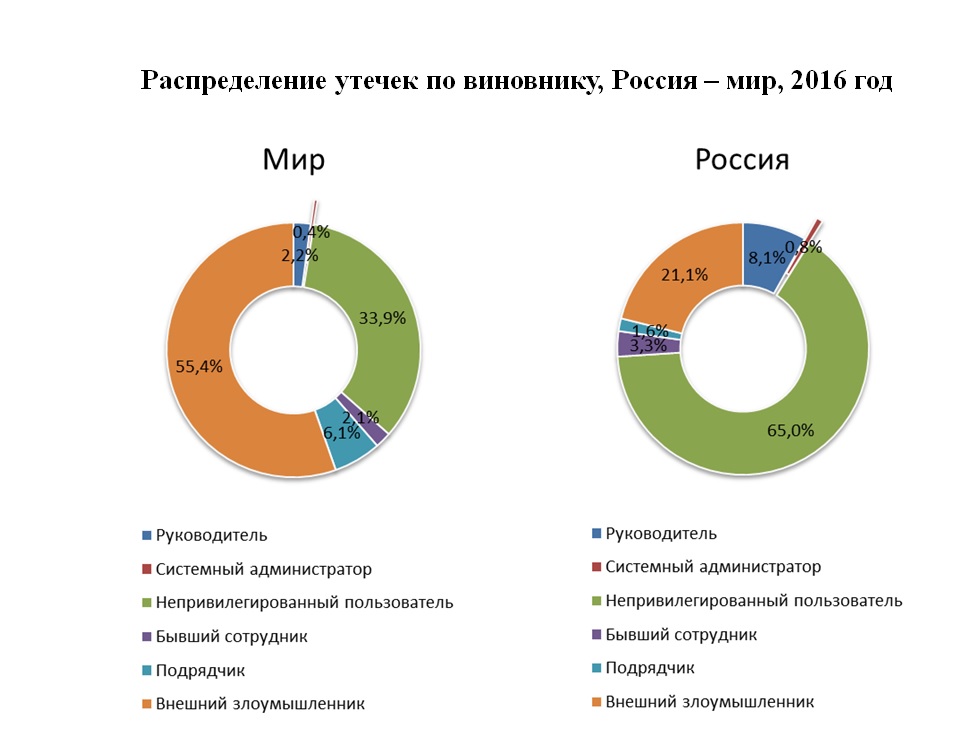

Внутренние нарушители в организации стали причиной примерно восьми случаев потери данных из десяти, почти каждая десятая утечка происходила при участии руководства организации. Для России характерна более высокая, чем в мире доля утечек по вине руководства (8% против 2%), и более низкая доля утечек по вине внешнего злоумышленника (21% против 55%).

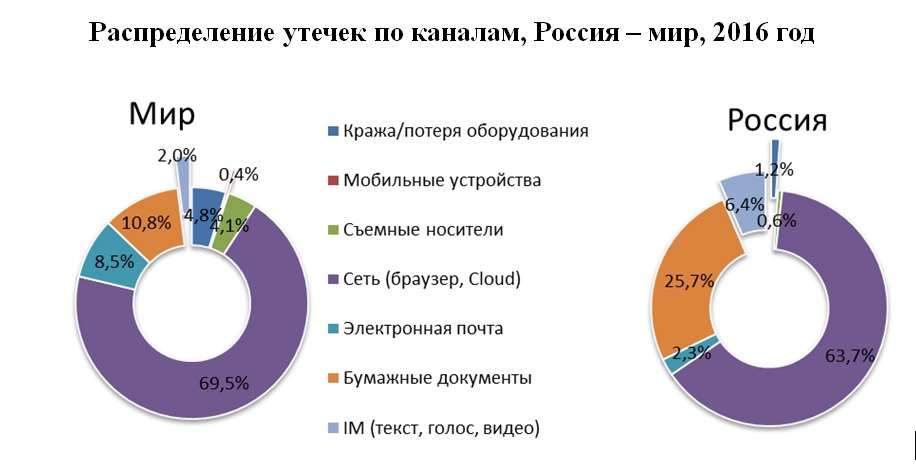

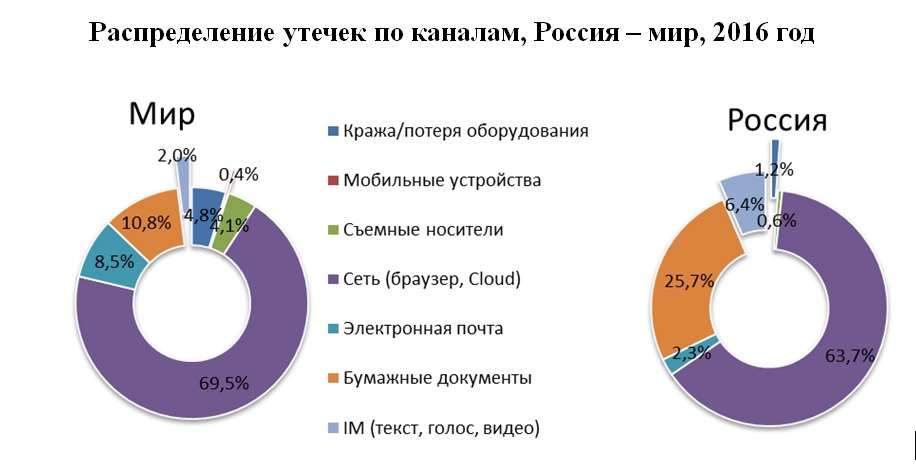

Чаще всего (в 64% случаев) для кражи данных использовался сетевой канал (браузер с подключением к интернету), каждый четвертый инцидент произошел с использованием бумажных носителей.

Российское отраслевое распределение утечек серьезно отличается от мирового. В мире более 25% утечек информации происходит из медицинских учреждений, в России доля таких утечек составляет 7%. Обращает на себя внимание высокая (в сравнении с общемировой) доля утечек, которые пришлись на банки и финансовые организации (12%).

Наибольшее количество утечек данных в Росси было зафиксировано в компаниях высокотехнологичного сектора, образовательных учреждениях, государственных органах и банках.

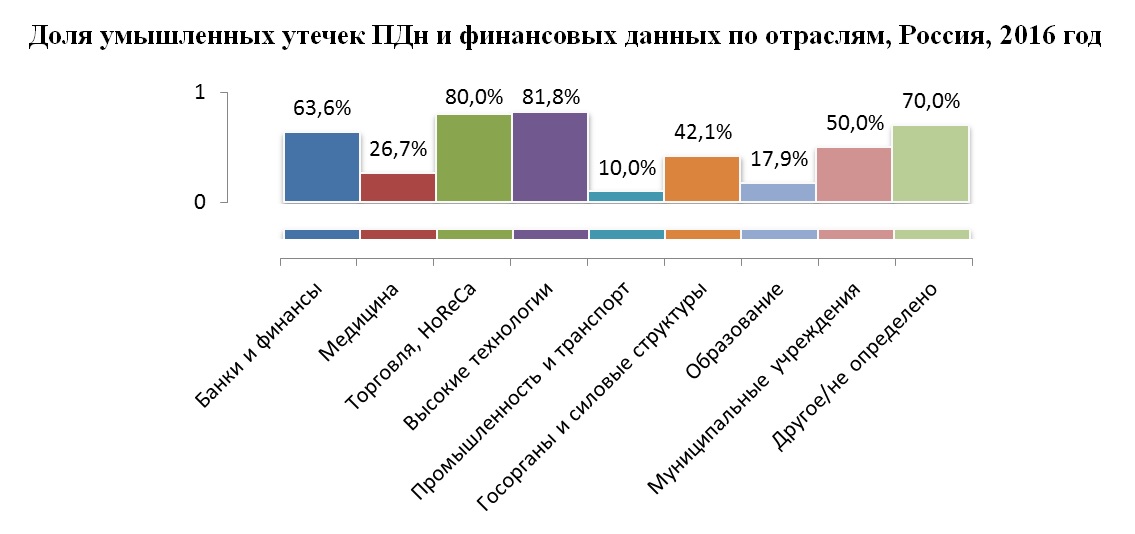

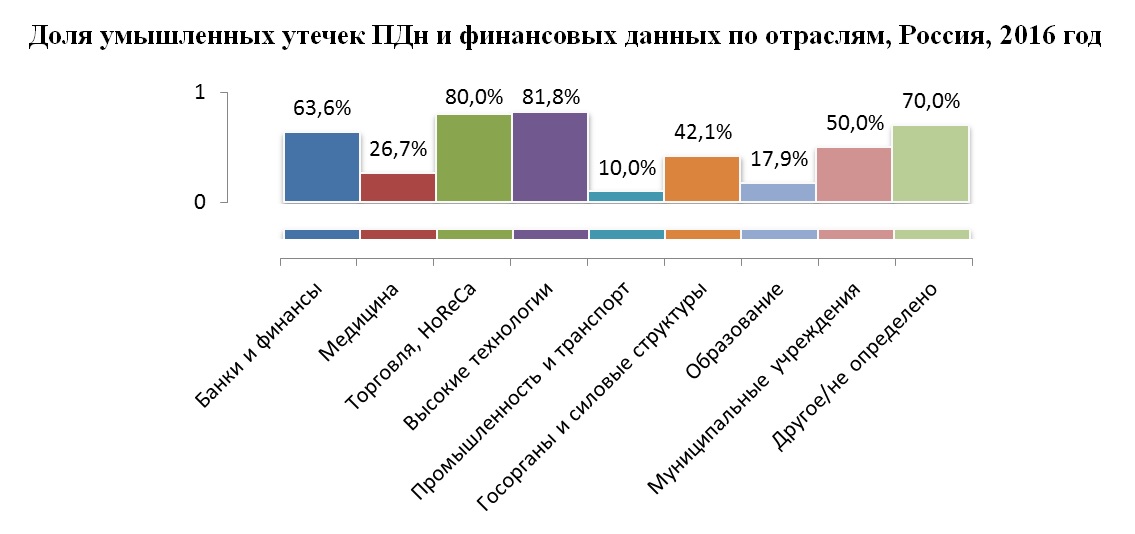

В 2016 году наиболее «привлекательными» для похитителей данных в России оказались торговые и высокотехнологичные компании, к которым добавились финансовые учреждения. В этих отраслях более половины утечек, сопровождавшихся компрометацией персональных данных, носили умышленный характер.

Жертвами внешних атак, направленных на хищение данных чаще всего становились организации сферы высоких технологий и торговли. От злонамеренных действий внутреннего нарушителя чаще страдали банки, торговые компании и муниципальные учреждения, где чрезвычайно высока ликвидность данных, с которыми работает персонал.