«Лаборатория Касперского» обнаружила один из самых опасных мобильных троянцев, атакующих пользователей Android. Зловред Acecard крадет данные банковских карт и учетные данные для доступа к различным мобильным и онлайн-сервисам, перекрывая официальные приложения фишинговыми окнами.

Однако в отличие от многих аналогичных вредоносных программ, Acecard обладает функцией перекрытия абсолютно любого приложения по команде злоумышленников, что делает возможности троянца практически безграничными. В настоящее время зловред активен во многих странах мира, однако заражению им в большей степени подвержены пользователи в России, Австралии, Германии, Австрии и Франции.

Новейшие модификации Acecard способны атаковать более 30 финансовых приложений, включая платежный сервис PayPal и системы мобильного банкинга, а также ряд популярных мессенджеров (WhatsApp, Viber, Skype) и мобильных приложений социальных сетей (Instagram, «ВКонтакте», «Одноклассники», Facebook, Twitter). Кроме того, как выяснили эксперты «Лаборатории Касперского», ряд модификаций Acecard способен перекрывать окно приложений Google Play и Google Music для того чтобы заполучить данные банковской карты пользователя.

Помимо фишинговых приемов, в арсенале Acecard есть также функция перехвата SMS от банков с одноразовыми паролями для денежных транзакций, и в область интересов злоумышленников при этом попали 17 российских банков. Кроме того, некоторые модификации зловреда способны получать права суперпользователя, укореняясь в системной папке устройства, вследствие чего избавиться от Acecard стандартными средствами невозможно.

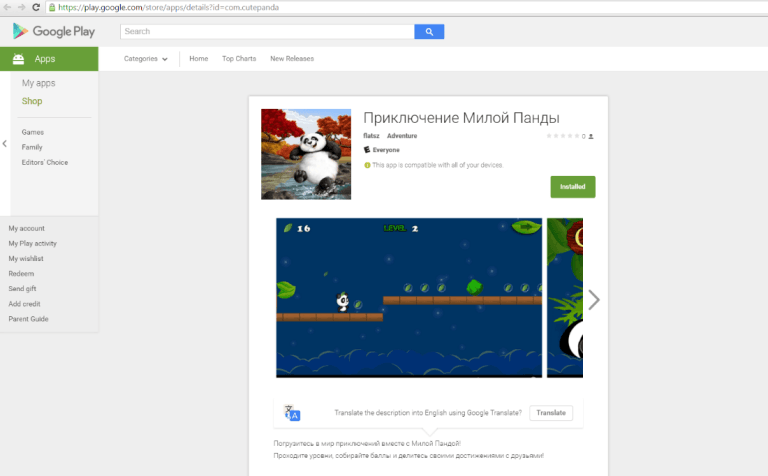

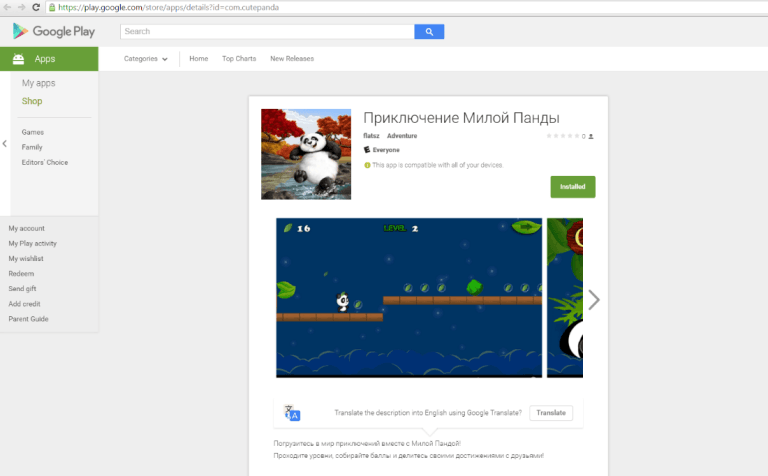

Распространяется троянец под именами Flash Player или PornoVideo, хотя иногда используются и другие названия, похожие на легитимные и популярные программы. К примеру, эксперты «Лаборатории Касперского» находили его в официальном магазине Google Play под видом вполне невинной игры.

Страница игрового приложения, под которое маскируется троянец Acecard, в Google Play

Как выяснилось, за созданием Acecard стоят те же люди, которые ранее разработали первую мобильную программу-шифровальщик Pletor и первый Tor-троянец для Android – Torec. Как полагают эксперты «Лаборатории Касперского», создатели этих зловредов имеют русское происхождение.

«Троянец Acecard заметно активизировался в последнее время. Злоумышленники используют практически все возможные способы для его распространения – и под видом других программ, и через официальный магазин приложений, и через другие троянцы. Сочетание столь широких способов распространения с использованием уязвимостей в ОС, которые эксплуатирует Acecard, а также широкий набор функций и возможности зловреда делают этого мобильного банкера одной из самых опасных угроз для пользователей Android», – отметил Роман Унучек, антивирусный эксперт «Лаборатории Касперского».