Исследователи из Elastic Security Labs обнаружили новый банковский троян TCLBanker. Он нацелен на 59 банковских, финтех- и криптовалютных платформ и распространяется через троянизированный MSI-установщик, замаскированный под Logitech AI Prompt Builder.

После заражения TCLBanker загружается в контексте легитимного приложения Logitech через стороннюю загрузку DLL. Такой подход помогает выглядеть менее подозрительно для защитных решений.

Троян также активно сопротивляется анализу. Он проверяет окружение, мешает запуску в песочницах и следит за появлением инструментов вроде IDA, Ghidra, x64dbg, dnSpy, Frida и ProcessHacker. Если замечает признаки анализа, вредоносная составляющая может не раскрыться.

Основной банковский модуль раз в секунду отслеживает адресную строку браузера через Windows UI Automation API. Если пользователь открывает сайт одной из целевых финансовых платформ, троян связывается с командным сервером и передаёт сведения о системе и жертве.

Дальше оператор получает довольно широкий набор возможностей: просмотр экрана в реальном времени, снятие скриншотов, кейлоггинг, перехват буфера обмена, выполнение команд, управление окнами, доступ к файловой системе и удалённое управление мышью и клавиатурой. Во время активной сессии троян может завершать процесс Диспетчера задач, чтобы пользователь не заметил происходящее.

Для кражи данных TCLBanker использует поддельные оверлеи. Он может показывать фейковые формы входа, ввод ПИН-кода, окна поддержки банка, экраны ожидания, имитацию Windows Update и другие элементы, которые маскируют действия злоумышленников.

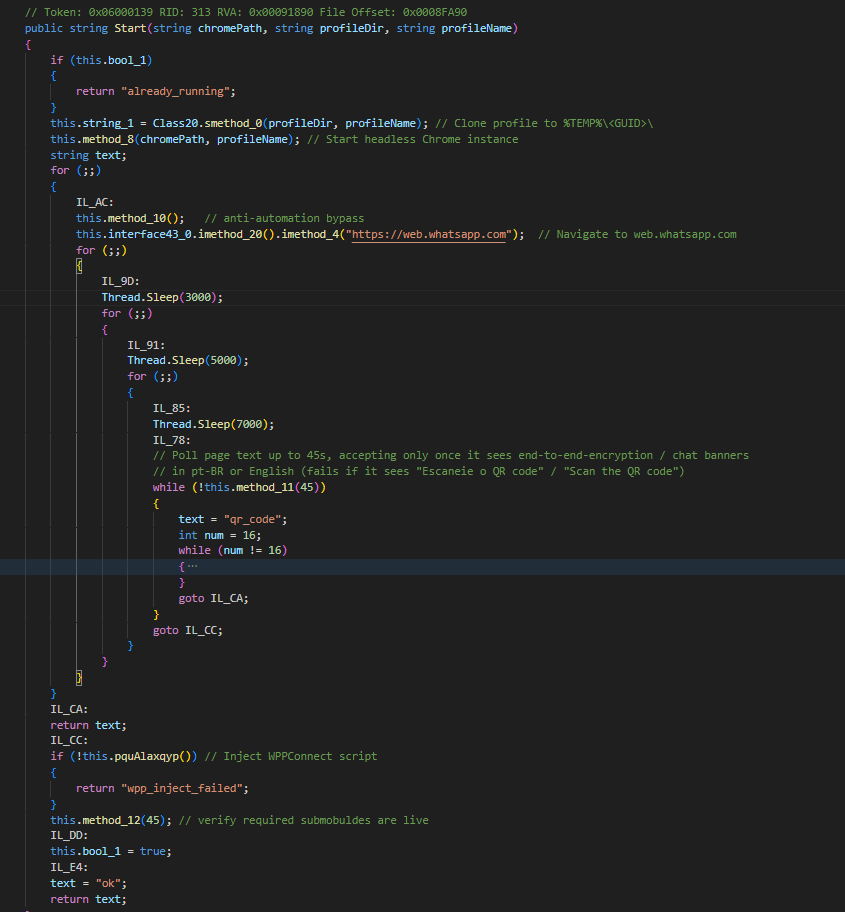

Отдельно исследователи выделяют модуль самораспространения. TCLBanker ищет данные WhatsApp Web (принадлежит корпорации Meta, признанной экстремистской и запрещённой в России) в профилях Chromium, запускает скрытый экземпляр браузера и использует аккаунт жертвы для рассылки сообщений контактам.

Ещё один модуль работает через Microsoft Outlook. Вредоносная программа запускает Outlook, собирает контакты и адреса отправителей, а затем рассылает фишинговые письма уже с почты жертвы.